Hinweis

Die Firewallkonfiguration wurde auf die Einstellungsseite „Copilot Codierungsassistent“ verschoben. Vorherige Konfigurationen, die als Actions-Variablen gespeichert wurden, verbleiben auf dieser Seite.

Übersicht

Standardmäßig ist der Zugriff von Copilot auf das Internet durch eine Firewall beschränkt.

Das Einschränken des Zugriffs auf das Internet hilft beim Verwalten von Datenexfiltrationsrisiken, bei dem überraschendes Verhalten von Copilot oder böswillige Anweisungen, die ihm erteilt wurden, dazu führen können, dass Code oder andere vertrauliche Informationen an Remotestandorte weitergegeben werden.

Die Firewall ermöglicht immer den Zugriff auf eine Reihe von Hosts, die Copilot für die Interaktion mit GitHub verwendet. Standardmäßig ist zusätzlich eine empfohlene Erlauben-Liste aktiviert, damit der Agent Abhängigkeiten herunterladen kann.

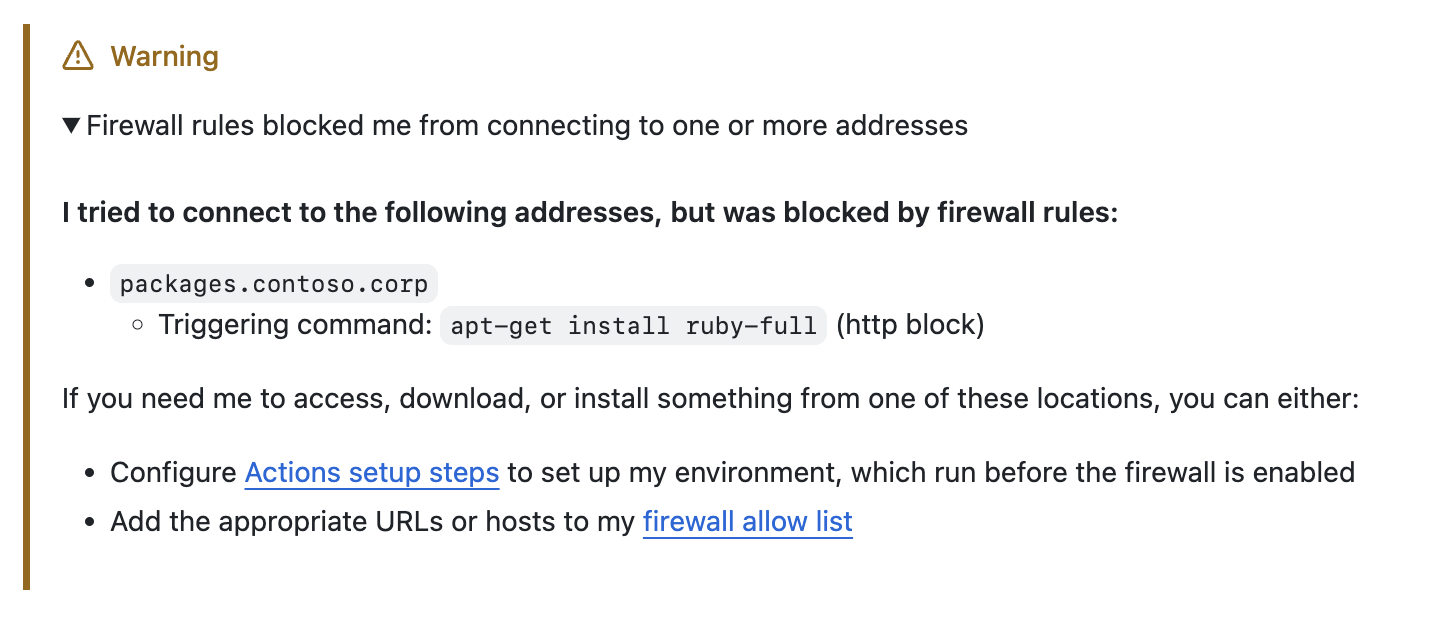

Wenn Copilot versucht, einen Request zu erstellen, der durch die Firewall blockiert wird, wird dem Pull Request-Text (wenn Copilot zum ersten Mal einen Pull Request erstellt) oder einem Kommentar (wenn Copilot auf einen Pull Request-Kommentar reagiert) eine Warnung hinzugefügt. In der Warnung werden die blockierte Adresse und der Befehl angezeigt, mit dem der Request erstellt werden sollte.

Einschränkungen

Die Agent-Firewall weist wichtige Einschränkungen auf, die sich auf die Sicherheitsabdeckung auswirken.

-

**Gilt lediglich für Prozesse, die durch den Agent gestartet wurden**: Die Firewall gilt lediglich für Prozesse, die durch den Agent über sein Bash-Tool gestartet wurden. Das gilt nicht für MCP-Server (Modellkontextprotokoll) oder Prozesse, die in konfigurierten Copilot-Schritten gestartet wurden. -

**Gilt lediglich innerhalb der GitHub Actions-Appliance**: Die Firewall funktioniert nur innerhalb der GitHub Actions-Appliance-Umgebung. Das gilt nicht für Prozesse, die außerhalb dieser Umgebung ausgeführt werden. -

**Bypass-Potential**: Komplexe Angriffe können die Firewall umgehen, wodurch unbefugter Netzwerkzugriff und Datenexfiltration ermöglicht werden.

Diese Einschränkungen bedeuten, dass die Firewall eine Schutzebene für gängige Szenarios bietet, jedoch nicht als umfassende Sicherheitslösung betrachtet werden sollte.

Grundlegendes zur empfohlenen Firewall-Zulassungsliste

Die empfohlene Zulassungsliste, die standardmäßig aktiviert ist, ermöglicht Zugriff auf:

- Allgemeine Repositorys für Betriebssystempakete wie Debian, Ubuntu oder Red Hat

- Allgemeine Containerregistrierungen (z. B. Docker Hub, Azure Container Registry, AWS Elastic Container Registry).

- Paketregistrierungen, die von gängigen Programmiersprachen verwendet wie C#, Dart, Go, Haskell, Java, JavaScript, Perl, PHP, Python, Ruby, Rust oder Swift werden

- Allgemeine Zertifizierungsstellen, damit SSL-Zertifikate überprüft werden können

- Hosts, die zum Herunterladen von Webbrowsern für den Playwright MCP-Server verwendet werden

Die vollständige Liste der Hosts, die in der empfohlenen Zulassungsliste enthalten sind, finden Sie unter Copilot-Zulassungslistenverweis.

Deaktivieren der empfohlenen Zulassungsliste

Du kannst die empfohlene Positivliste deaktivieren. Das Deaktivieren der empfohlenen Allowlist kann das Risiko nicht autorisierten Zugriffs auf externe Ressourcen erhöhen.

-

Navigieren Sie auf GitHub zur Hauptseite des Repositorys.

-

Klicke unter dem Repositorynamen auf Settings. Wenn die Registerkarte „Einstellungen“ nicht angezeigt wird, wähle im Dropdownmenü die Option Einstellungen aus.

-

Klicke im Abschnitt „Code & automation“ der Randleiste auf Copilot und dann auf Programmier-Agent.

-

Lege die Einstellung für Recommended allowlist auf off fest.

Um die empfohlene Zulassungsliste zusätzlich zu deiner eigenen Zulassungsliste zu verwenden, lass die Einstellung Empfohlene Zulassungsliste eingeschaltet, und füge die zusätzlichen Adressen auf der Seite Eigene Zulassungsliste hinzu.

Hinzufügen weiterer Hosts zur Liste zugelassener Adressen in der Firewall des Agents

Du kannst zusätzliche Adressen in der Firewall des Agents zulassen.

-

Navigieren Sie auf GitHub zur Hauptseite des Repositorys.

-

Klicke unter dem Repositorynamen auf Settings. Wenn die Registerkarte „Einstellungen“ nicht angezeigt wird, wähle im Dropdownmenü die Option Einstellungen aus.

-

Klicke im Abschnitt „Code & automation“ der Randleiste auf Copilot und dann auf Programmier-Agent.

-

Klicken Sie auf Benutzerdefinierte Erlaubnisliste.

-

Füge die Adressen hinzu, die du auf die Allowlist setzen möchtest. Sie können Folgendes einschließen:

-

**Domänen** (z. B. `packages.contoso.corp`): Datenverkehr wird an die angegebene Domäne und alle Unterdomänen zugelassen. **Example**: `packages.contoso.corp` ermöglicht Datenverkehr zu `packages.contoso.corp` und `prod.packages.contoso.corp`, jedoch nicht `artifacts.contoso.corp`. -

**URLs** (z. B. `https://packages.contoso.corp/project-1/`). Datenverkehr wird nur für das angegebene Schema (`https`) und den angegebenen Host (`packages.contoso.corp`) zugelassen und ist auf den angegebenen Pfad und Nachfolgerpfade beschränkt. **Example**: `https://packages.contoso.corp/project-1/` ermöglicht Datenverkehr zu `https://packages.contoso.corp/project-1/` und `https://packages.contoso.corp/project-1/tags/latest`, aber nicht `https://packages.consoto.corp/project-2`, `ftp://packages.contoso.corp` oder `https://artifacts.contoso.corp`.

-

-

Klicken Sie auf Regel hinzufügen.

-

Klicke nach dem Überprüfen der Liste auf Save changes.

Deaktivieren der Firewall

Warnung

Durch Deaktivieren der Firewall kann Copilot eine Verbindung mit jedem beliebigen Host herstellen, was das Risiko der Exfiltration von Code oder anderen vertraulichen Informationen erhöht.

Die Firewall ist standardmäßig aktiviert. Um die Firewall zu deaktivieren, lege die Einstellung Enable firewall auf off fest.

Weitere Informationen

-

[AUTOTITLE](/actions/writing-workflows/choosing-what-your-workflow-does/store-information-in-variables#creating-configuration-variables-for-a-repository) -

[AUTOTITLE](/copilot/customizing-copilot/customizing-the-development-environment-for-copilot-coding-agent)