О оценке оповещений

Существуют некоторые дополнительные функции, которые помогут вам оценить оповещения, чтобы лучше определить приоритеты и управлять ими. Вы можете:

- Проверьте допустимость секрета, чтобы узнать, активен ли секрет. Применяется только к токенам GitHub. Смотрите раздел Проверка достоверности секрета.

- Выполните проверку допустимости по запросу, чтобы получить наиболее актуальное состояние проверки. Смотрите раздел Выполнение проверки действительности по требованию.

- Просмотрите метаданные маркера. Применяется только к маркерам GitHub. Например, чтобы узнать, когда токен был использован в последний раз. Смотрите Просмотр GitHub token metadata.

- Просмотрите расширенные проверки метаданных на наличие раскрытого секрета, чтобы узнать такие сведения, как кто владеет секретом и как связаться с владельцем секрета. Применимо только к OpenAI API, Google OAuth и токенам Slack. Смотрите раздел Просмотр расширенных метаданных для токена.

- Просмотрите метки, назначенные оповещению. Дополнительные сведения см. в разделе "Просмотр меток оповещений".

Проверка допустимости секрета

Проверки допустимости помогают определить приоритеты оповещений, сказав вам, какие секреты являются active или inactive. Секретом active является тот, который по-прежнему может быть использован, поэтому эти оповещения должны быть проверены и исправлены в качестве приоритета.

По умолчанию GitHub проверяет допустимость маркеров GitHub и отображает состояние проверки маркера в представлении оповещений.

Организации, использующие GitHub Team, GitHub Enterprise Cloud с лицензией на GitHub Secret Protection, или GitHub Enterprise Server с лицензией на GitHub Secret Protection, также могут включать проверки валидности партнёрских паттернов. Для получения дополнительной информации см. раздел «Проверка валидности секрета».

| Срок действия | Состояние | Результат |

|---|---|---|

| Активный секрет | active | GitHub проверен поставщиком этого секрета и обнаружил, что секрет активен |

| Возможно, активный секрет | unknown | GitHub пока не поддерживает проверки для этого типа маркера. |

| Возможно, активный секрет | unknown | GitHub не удалось проверить этот секрет |

| Неактивный секрет | inactive | Убедитесь, что несанкционированный доступ уже не произошел |

Проверки допустимости шаблонов партнеров доступны для следующих типов репозитория:

- Репозитории, принадлежащие организации, для GitHub Team или GitHub Enterprise Cloud с включенными GitHub Secret Protection включено

Для информации о том, как включить проверки валидности для партнерских паттернов, см. Включение проверок допустимости для репозитория, а для информации о том, какие партнерские паттерны поддерживаются в данный момент, см. AUTOTITLE.

Вы можете включить проверку валидности партнерских паттернов, используя конфигурации безопасности, установленные как на корпоративном, так и на уровне организации. См. [раздел AUTOTITLE и Создание настраиваемой конфигурации безопасности для предприятия](/code-security/securing-your-organization/enabling-security-features-in-your-organization/creating-a-custom-security-configuration).

Для информации о том, какие партнерские паттерны поддерживаются в данный момент, см. Поддерживаемые шаблоны сканирования секретов.

С лицензией GitHub Copilot Enterprise можно попросить Копилот Чат для лучшего понимания оповещений системы безопасности, включая оповещения secret scanning в репозиториях в организации. Дополнительные сведения см. в разделе Вопросы GitHub Copilot на GitHub.

Rest API можно использовать для получения списка последнего состояния проверки для каждого маркера. Дополнительные сведения см . в статье AUTOTITLE в документации по REST API. Вы также можете использовать веб-перехватчики для уведомления о действиях, связанных с оповещением secret scanning. Дополнительные сведения см. в событии secret_scanning_alert в События и полезные данные веб-перехватчика.

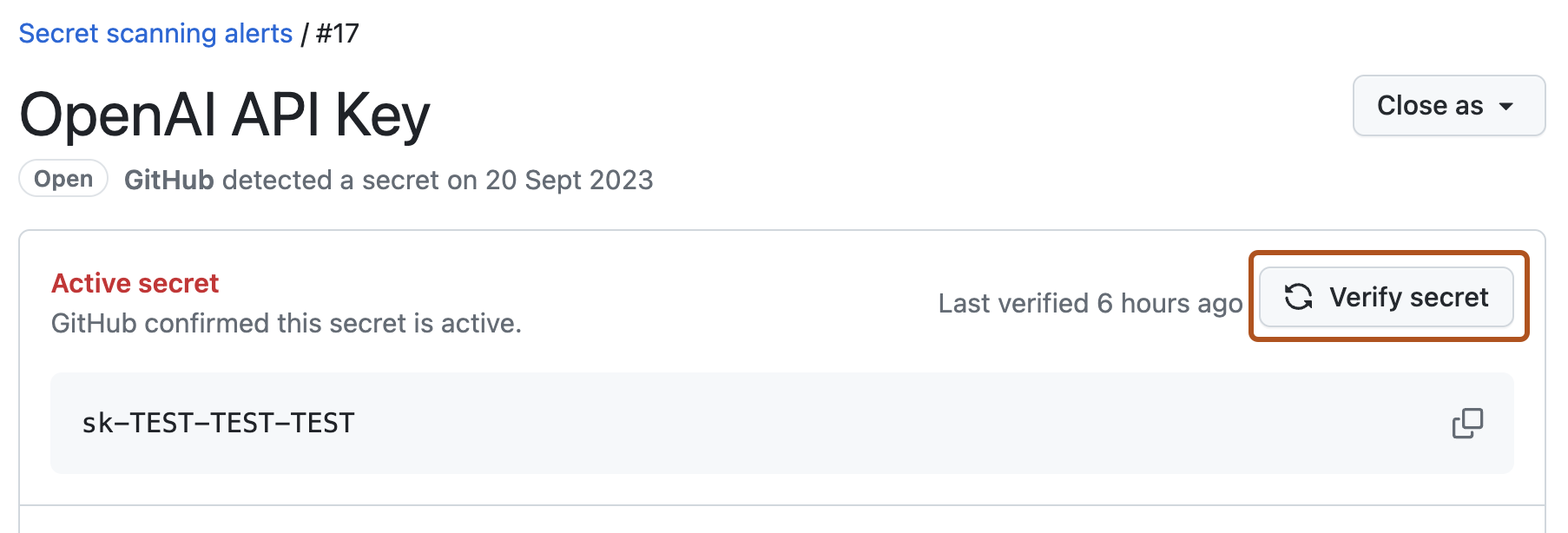

Выполнение проверки допустимости по запросу

После включения проверки допустимости шаблонов партнеров для репозитория можно выполнить проверку допустимости по запросу, щелкнув Проверить секрет в представлении оповещений. GitHub отправляет шаблон соответствующему партнеру и отображает состояние проверки секрета в представлении оповещений.

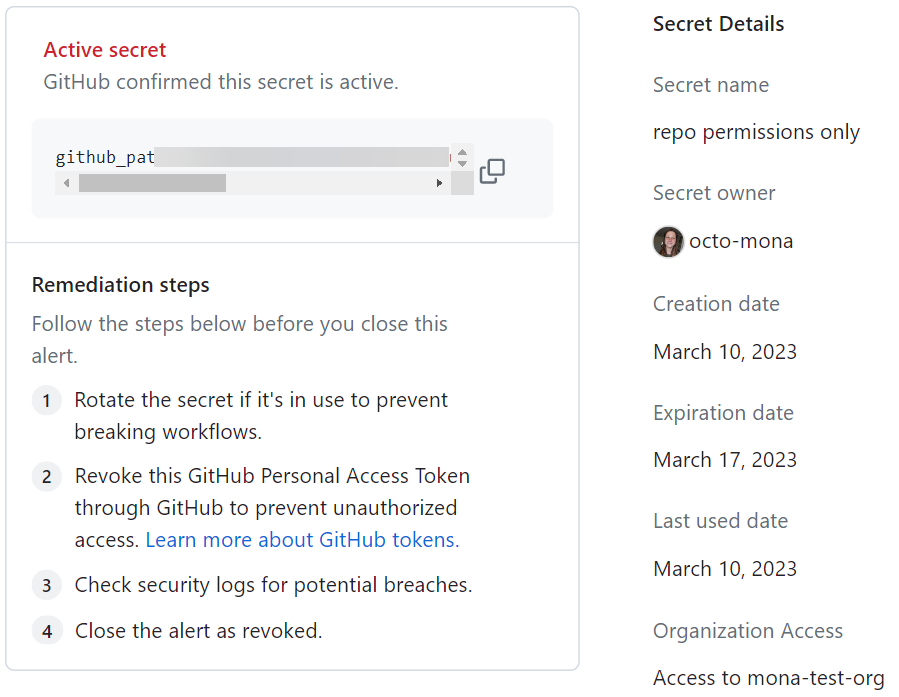

Просмотр метаданных токена GitHub

Примечание.

Метаданные для маркеров GitHub в настоящее время находятся в public preview и подлежат изменению.

В представлении для активного оповещения маркера GitHub можно просмотреть определенные метаданные о маркере. Эти метаданные помогут определить маркер и решить, какие действия по исправлению необходимо выполнить.

Маркеры, такие как personal access token и другие учетные данные, считаются персональными данными. Дополнительные сведения об использовании маркеров GitHub см . в заявлении о конфиденциальности GitHub и политиках допустимого использования.

Метаданные для маркеров GitHub доступны для активных маркеров в любом репозитории с включенным сканированием секретов. Если маркер был отозван или его состояние невозможно проверить, метаданные не будут доступны. GitHub автоматически отменяет маркеры GitHub в общедоступных репозиториях, поэтому метаданные для маркеров GitHub в общедоступных репозиториях вряд ли будут доступны. Для активных маркеров данных GitHub доступны следующие метаданные:

| Метаданные | Description |

|---|---|

| Имя секрета | Имя, заданное маркеру GitHub создателем |

| Владелец секрета | Дескриптор GitHub владельца маркера |

| Создано | Дата создания маркера |

| Срок действия истек | Дата истечения срока действия маркера |

| Последнее использование | Дата последнего использования маркера |

| Доступ | Имеет ли маркер доступ к организации |

Только пользователи с разрешениями администратора в репозитории, содержащие утечку секрета, могут просматривать сведения об оповещении системы безопасности и метаданные маркера для оповещения. Владельцы предприятия могут запрашивать временный доступ к репозиторию для этой цели. Если доступ предоставлен, GitHub уведомит владельца репозитория, содержащего утечку секрета, сообщить об этом действии в журналах аудита репозитория и включить доступ в течение 2 часов. Дополнительные сведения см. в разделе Доступ к репозиториям, принадлежащим пользователям в вашей организации.

Просмотр расширенных метаданных для токена

Примечание.

Расширенные проверки метаданных для токенов доступны в общедоступной предварительной версии и могут быть изменены.

В представлении активного оповещения о токене GitHub можно увидеть расширенную информацию о метаданных, такую как сведения о владельце и контактные данные.

В следующей таблице приведены все доступные метаданные. Обратите внимание, что проверки метаданных в настоящее время ограничены токенами OpenAI API, Google OAuth и Slack, а метаданные, отображаемые для каждого токена, могут представлять только подмножество того, что существует.

| Тип метаданных | Description |

|---|---|

| Идентификатор ответственного | Уникальный идентификатор поставщика для пользователя или учетной записи службы, которому принадлежит секрет |

| Имя владельца | Удобочитаемое имя пользователя или отображаемое имя владельца секрета |

| Электронная почта владельца | Адрес электронной почты, связанный с владельцем |

| Название организации | Название организации/рабочего пространства/проекта, к которому принадлежит секрет |

| Идентификатор организации | Уникальный идентификатор поставщика для этой организации |

| Секретная дата выдачи | Временная метка, когда секрет (маркер или ключ) был создан или выпущен в последний раз |

| Секретная дата истечения срока действия | Временная метка, когда срок действия секрета должен истечь |

| Имя секрета | Назначенное человеком отображаемое имя или метка для секрета |

| Идентификатор секрета | Уникальный идентификатор поставщика для секрета |

Запрос Чат GitHub Copilot о оповещениях secret scanning

С лицензией GitHub Copilot Enterprise можно попросить Копилот Чат для лучшего понимания оповещений системы безопасности, включая оповещения secret scanning в репозиториях в организации. Дополнительные сведения см. в разделе Вопросы GitHub Copilot на GitHub.

Просмотр меток оповещений

В представлении оповещений можно просмотреть все метки, назначенные оповещению. Метки предоставляют дополнительные сведения об оповещении, которые могут сообщить о подходе, который вы принимаете для исправления.

Оповещения Secret scanning могут назначать следующие метки. В зависимости от назначенных меток вы увидите дополнительные сведения в представлении оповещений.

| Этикетка | Description | Сведения о представлении оповещений |

|---|---|---|

public leak | Секрет, обнаруженный в репозитории, также был обнаружен как общедоступный утечка по крайней мере одним из GitHubсканирования кода, обсуждений, gists, проблем, запросов на вытягивание и вики-сайтов. Это может потребовать, чтобы устранить оповещение с большей срочностью или исправить оповещение по-разному по сравнению с частным маркером. | Вы увидите ссылки на определенные общедоступные расположения, где обнаружен утечка секрета. |

multi-repo | Секрет, обнаруженный в репозитории, найден в нескольких репозиториях в организации или организации. Эти сведения помогут вам проще вывести оповещение в организации или организации. | Если у вас есть соответствующие разрешения, вы увидите ссылки на все определенные оповещения для одного секрета в вашей организации или организации. |