Сведения о едином входе SAML

Можно включить единый вход SAML в организации, не требуя, чтобы все участники использовали его. Включение, но не принудительное применение единого входа SAML в организации, помогает упростить процесс внедрения единого входа SAML. Как только большинство участников вашей организации будут использовать единый вход SAML, вы можете настроить его принудительное применение.

Примечание.

Чтобы использовать единый вход SAML, ваша организация должна использовать GitHub Enterprise Cloud. Дополнительные сведения о том, как использовать GitHub Enterprise Cloud бесплатно, см. в статье "Настройка пробной версии GitHub Enterprise Cloud".

Если включить, но не применять принудительно единый вход SAML, участники организации, которые решили не использовать единый вход SAML, по-прежнему могут быть участниками организации. Дополнительные сведения о применении единого входа SAML см. в разделе Применение единого входа SAML для вашей организации.

Примечание.

Проверка подлинности единого входа не требуется для внешний участник совместной работы. Дополнительные сведения о внешний участник совместной работы см. в разделе Роли в организации.

При отключении единого входа SAML все связанные внешние удостоверения удаляются из GitHub.

После включения единого входа SAML OAuth app и GitHub App может потребоваться отменить и повторно авторизации, прежде чем они смогут получить доступ к организации. Дополнительные сведения см. в разделе Авторизация приложений OAuth.

Включение и тестирование единого входа SAML для вашей организации

Перед применением единого входа SAML в организации убедитесь, что вы подготовили организацию. Дополнительные сведения см. в разделе Подготовка к принудительному применению единого входа SAML в организации.

Дополнительные сведения о поставщиках удостоверений ,которые GitHub поддерживают единый вход SAML, см. в разделе Подключение поставщика идентификаторов к вашей организации.

-

В правом верхнем углу GitHub, щелкните рисунок профиля, а затем выберите октикона "организация" aria-hidden="true" aria-label="organization" %} Ваши организации.

-

Выберите организацию, кликнув по ней.

-

Под именем организации щелкните Settings. Если вкладка "Параметры" не отображается, выберите раскрывающееся меню и нажмите кнопку "Параметры".

-

В разделе "Безопасность" боковой панели щелкните Безопасность проверки подлинности.

-

В разделе "Единый вход SAML" выберите "Включить проверку подлинности SAML".

Примечание.

После включения единого входа SAML вы можете скачать код восстановления единого входа, чтобы получить доступ к вашей организации, даже если поставщик удостоверений недоступен. Дополнительные сведения см. в разделе Загрузка кодов для восстановления единого входа SAML в организации.

-

В поле "URL-адрес входа" введите конечную точку HTTPS поставщика удостоверений для запросов единого входа. Это значение доступно в конфигурации поставщика удостоверений.

-

При необходимости в поле "Издатель" введите имя издателя SAML. Это позволяет проверить подлинность отправленных сообщений.

Примечание.

Если вы хотите включить синхронизацию команд для вашей организации, поле "Издатель" является обязательным. Дополнительные сведения см. в разделе Управление синхронизацией команд в организации.

-

В разделе "Общедоступный сертификат" вставьте сертификат, чтобы проверить ответы SAML.

Примечание.

GitHub не применяет срок действия этого сертификата поставщика удостоверений SAML. Это означает, что даже если срок действия этого сертификата истекает, проверка подлинности SAML продолжит работать. Однако если администратор поставщика удостоверений повторно создает сертификат SAML, и вы не обновляете его на стороне GitHub , пользователи столкнутся с ошибкой

digest mismatchво время попыток проверки подлинности SAML из-за несоответствия сертификата. См . ошибку: несоответствие дайджеста. -

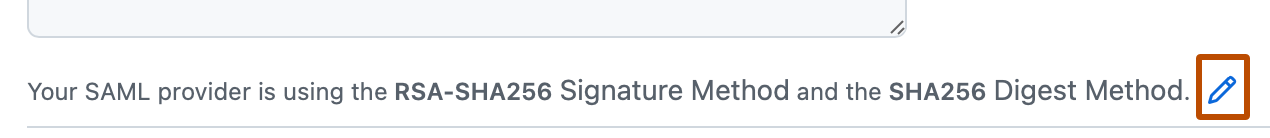

В общедоступном сертификате справа от текущих методов подписи и дайджеста щелкните .

-

Выберите раскрывающиеся меню "Метод подписи" и "Дайджест-метод", а затем щелкните алгоритм хэширования, используемый издателем SAML.

-

Прежде чем включить единый вход SAML для вашей организации, чтобы убедиться в правильности введенных сведений, нажмите кнопку "Проверить конфигурацию SAML". В этом тесте используется проверка подлинности, инициированной поставщиком услуг (SP), и она должна быть успешной, прежде чем сохранить параметры SAML.

Совет

При настройке единого входа SAML в организации можно протестировать свою реализацию, не затрагивая участников организации, для этого нужно оставить флажок Require SAML SSO authentication for all members of the название организации organization (Требовать проверку подлинности единого входа SAML для всех участников организации "название организации") снятым.

-

Чтобы включить принудительное применение единого входа SAML и удалить всех участников организации, которые не прошли проверку подлинности с помощью поставщика удостоверений, установите флажок Требовать проверку подлинности единого входа SAML для всех участников организации имя_организации. Дополнительные сведения о применении единого входа SAML см. в разделе Применение единого входа SAML для вашей организации.

-

Нажмите кнопку Сохранить.