Сведения о политиках использования функций безопасности в вашей организации

Вы можете применить политики для управления использованием функций безопасности в организациях, принадлежащих вашей организации. Вы можете разрешить или запретить пользователям доступ администратора к репозиторию, чтобы включить или отключить функции безопасности и анализа.

Кроме того, вы можете применять политики для использования GitHub Secret Protection, GitHub Code Security and GitHub Code Quality (public preview), or GitHub Advanced Security в организациях и репозиториях вашего предприятия.

Применение политики для доступности Advanced Security в организациях вашей организации

Плата взимается за продукты GitHub Secret Protection, GitHub Code Security, and GitHub Advanced Security на основе каждого фиксации. См . раздел AUTOTITLE.

Вы можете применить политику, которая определяет, разрешено ли администраторам репозитория включить функции для Advanced Security в репозиториях организации. Вы можете настроить политику для всех организаций, принадлежащих вашей корпоративной учетной записи, или для отдельных организаций по вашему выбору.

Запрет GitHub Secret Protection, GitHub Code Security and GitHub Code Quality (public preview), or GitHub Advanced Security для организации не позволяет администраторам репозитория включать эти функции для дополнительных репозиториев, но не отключает функции для репозиториев, где они уже включены.

Примечание.

Эта политика влияет только на администраторов репозитория, в частности. Владельцы организации и руководители по безопасности всегда могут включать функции безопасности независимо от того, как вы устанавливаете эту политику. Дополнительные сведения см. в разделе Роли в организации.

-

Перейдите к своему предприятию. Например, на странице Enterprises на GitHub.com.

-

В левой части страницы на боковой панели учетной записи предприятия щелкните Policies.

-

В разделе "Policies", щелкните Advanced Security.

-

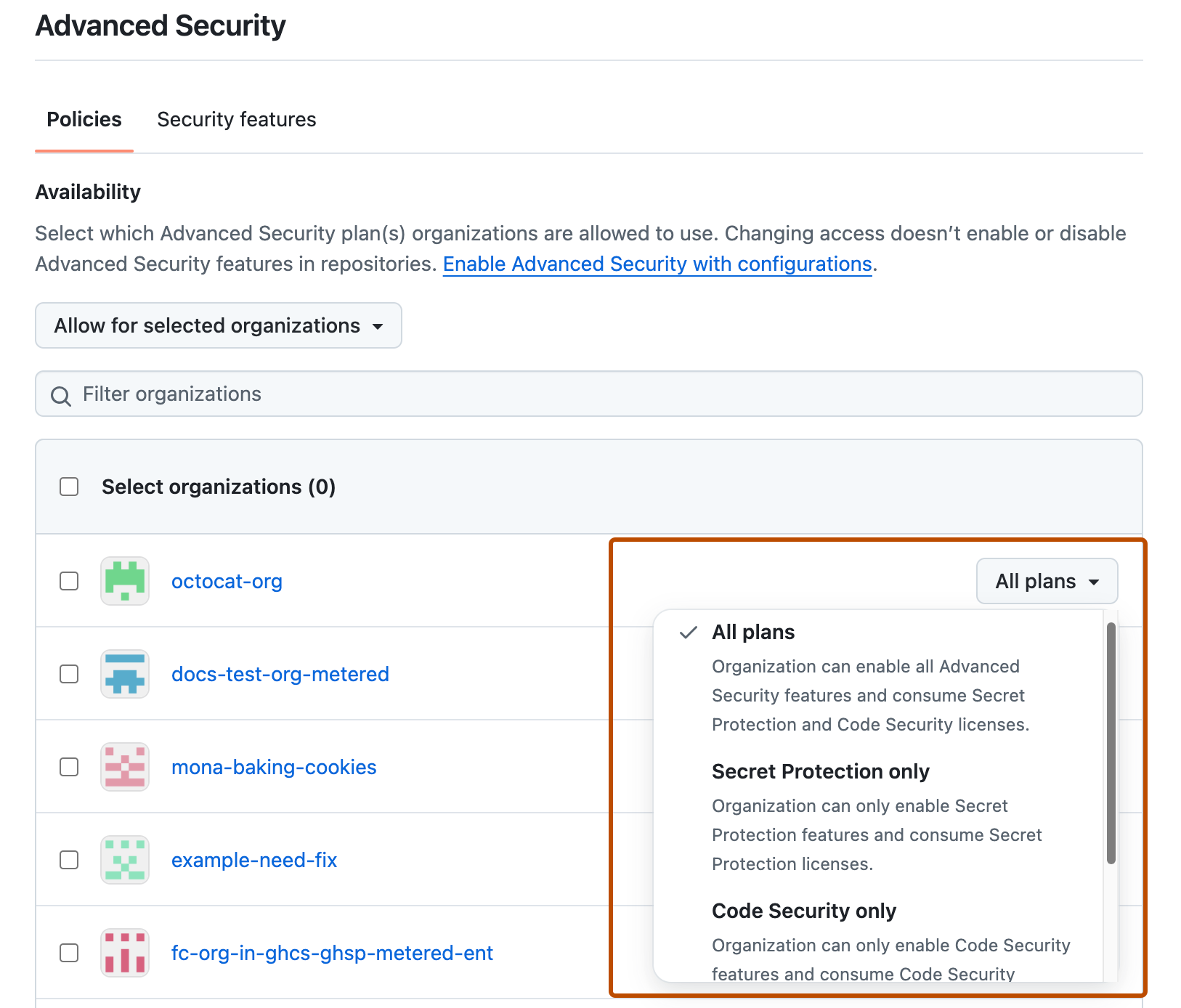

На вкладке "Политики" страницы "Advanced Security" выберите раскрывающееся меню, а затем выберите политику для организаций, принадлежащих вашей организации.

-

Если вы выбрали "Разрешить для выбранных организаций" справа от организации, выберите раскрывающееся меню, чтобы определить, какие продукты Advanced Security доступны для организации.

Примечание.

Если GitHub Actions недоступен для организации, code scanning и GitHub Code Quality не смогут запускаться, даже если они доступны с этой политикой. См . раздел AUTOTITLE.

Применение политики для видимости аналитики зависимостей

Аналитика зависимостей показывает все проекты с open source, от которых зависят репозитории в организациях вашего предприятия. Аналитика зависимостей включает агрегированные сведения о рекомендациях по безопасности и лицензиях. Дополнительные сведения см. в разделе Просмотр аналитических сведений о зависимостях в организации.

Во всех организациях, принадлежащих предприятию, можно контролировать, могут ли члены организации просматривать аналитические сведения о зависимостях. Можно также разрешить владельцам администрировать параметр на уровне организации. Дополнительные сведения см. в разделе Изменение видимости аналитический сведений о зависимостях организации.

-

Перейдите к своему предприятию. Например, на странице Enterprises на GitHub.com.

-

В левой части страницы на боковой панели учетной записи предприятия щелкните Policies.

-

В разделе "Policies", щелкните Advanced Security.

-

В разделе "Политики" в разделе "Аналитика зависимостей" просмотрите сведения об изменении параметра.

-

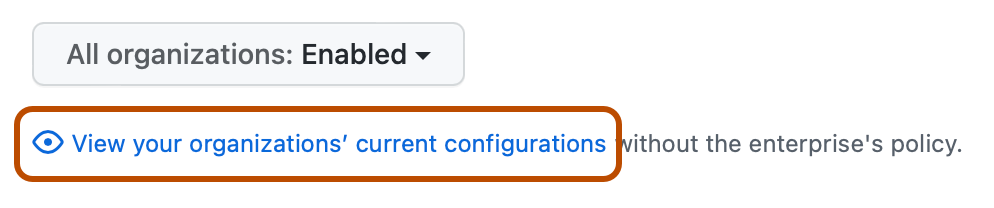

При необходимости, чтобы просмотреть текущую конфигурацию для всех организаций в корпоративной учетной записи перед изменением параметра, щелкните Просмотрите текущие конфигурации вашей организации.

-

В разделе "Аналитика зависимостей" выберите раскрывающееся меню и выберите политику.

Применение политики для управления использованием Dependabot alerts в вашей организации

Во всех организациях, принадлежащих вашей организации, вы можете разрешить членам с разрешениями администратора для репозиториев включить или отключить Dependabot alerts и изменить параметры Dependabot alerts .

Примечание.

Эта политика влияет только на администраторов репозитория, в частности. Владельцы организации и руководители по безопасности всегда могут включать функции безопасности независимо от того, как вы устанавливаете эту политику. Дополнительные сведения см. в разделе Роли в организации.

- Перейдите к своему предприятию. Например, на странице Enterprises на GitHub.com.

- В левой части страницы на боковой панели учетной записи предприятия щелкните Policies.

- В разделе "Policies", щелкните Advanced Security.

- В разделе "Политики" в разделе "Включить или отключить Dependabot alerts администраторами репозитория" используйте раскрывающееся меню для выбора политики.

Применение политики для управления использованием функций Advanced Security в репозиториях предприятия

Во всех организациях предприятия вы можете разрешить или запретить пользователям доступ администратора к репозиториям для управления использованием функций Advanced Security в репозиториях.

-

Перейдите к своему предприятию. Например, на странице Enterprises на GitHub.com.

-

В левой части страницы на боковой панели учетной записи предприятия щелкните Policies.

-

В разделе "Policies", щелкните Advanced Security.

-

В разделе "Политики", в разделе "Администраторы репозитория могут включить или отключить

PRODUCT", используйте выпадающее меню, чтобы определить, могут ли администраторы репозитория изменить включение GitHub Secret Protection, GitHub Code Security and GitHub Code Quality (public preview), or GitHub Advanced Security.

Применение политики для управления использованием Автофикс второго пилота в репозиториях предприятия

Во всех организациях предприятия вы можете разрешить или запретить пользователям с правами администратора доступ к репозиториям для управления тем, где Автофикс второго пилота для Code Security результатов. GitHub Code Security необходимо включить для организации, чтобы эта политика действовала.

- Перейдите к своему предприятию. Например, на странице Enterprises на GitHub.com.

- В левой части страницы на боковой панели учетной записи предприятия щелкните Policies.

- В разделе "Policies", щелкните Advanced Security.

- В разделе "Политики" в разделе "Автофикс второго пилота" выберите раскрывающееся меню и выберите политику.

Примечание.

Эта политика контролирует использование Автофикс второго пилота только для результатов, найденных только с помощью code scanning запросов безопасности. Автофикс второго пилота является неотъемлемой частью GitHub Code Quality и не может быть отключен для этой функции.