**Прежде чем** выполнить действия, описанные в этой статье, убедитесь, что ваше предприятие использует **личная учетная запись.** Это можно сделать, проверив, имеет ли ваше корпоративное представление строку заголовка "Пользователи, управляемые именем учетной записи", в верхней части экрана.

Если вы видите это, ваше предприятие использует управляемых пользователей и необходимо выполнить другой процесс, чтобы настроить единый вход SAML. См . раздел AUTOTITLE.

Сведения о едином входе SAML

Единый вход (единый вход) предоставляет владелец организации и владельцы предприятий способ управления и безопасного доступа к ресурсам организации, таким как репозитории, проблемы и запросы на вытягивание.

Если вы настроили единый вход SAML, участники вашей организации продолжат входить в свои личные учетные записи в GitHub.com. Когда член обращается к большинству ресурсов в организации, GitHub перенаправляет участника на идентификатор поставщика, чтобы пройти проверку подлинности. После успешной аутентификации поставщик удостоверений перенаправляет участника обратно на GitHub. Дополнительные сведения см. в разделе Сведения о проверке подлинности с помощью единого входа.

Примечание.

Единый вход SAML не заменяет обычный процесс входа для GitHub. Если вы не используете Enterprise Managed Users, участники продолжат выполнять вход в свои личные учетные записи в GitHub.com, и каждая личная учетная запись будет связана с внешним удостоверением в поставщике удостоверений.

Дополнительные сведения см. в разделе Об управлении удостоверениями и доступом с помощью единого входа SAML.

Владельцы предприятий могут включить единый вход SAML и централизованную проверку подлинности с помощью поставщика удостоверений SAML во всех организациях, принадлежащих корпоративной учетной записи. После включения SAML SSO для вашего корпоративного аккаунта SAML SSO становится обязательным требованием для всех корпоративных участников и организаций, принадлежащих вашему корпоративному аккаунту. Все члены должны будут выполнять аутентификацию с использованием единого входа через SAML, чтобы получить доступ к своим организациям, а владельцы корпоративных учетных записей должны будут выполнять такую аутентификацию при входе в свою учетную запись.

Чтобы получить доступ к ресурсам каждой организации на GitHub, член должен иметь активный сеанс SAML в браузере. Чтобы получить доступ к защищенным ресурсам каждой организации с помощью API и Git, член должен использовать ключ personal access token или SSH, авторизованный участником для использования с организацией. Владельцы предприятия могут просматривать и отзывать linked identity, активные сеансы или авторизованные учетные данные в любое время.

Дополнительные сведения см. в разделе Просмотр сведений о SAML-доступе пользователей к предприятию и управление ими.

Примечание.

Вы не можете настроить SCIM для вашей корпоративной учетной записи, если ваша учетная запись не была создана для Enterprise Managed Users. Дополнительные сведения см. в разделе Сведения о Enterprise Managed Users.

Если вы не используете Enterprise Managed Users, и вы хотите использовать подготовку SCIM, необходимо настроить единый вход SAML на уровне организации, а не на корпоративном уровне. Дополнительные сведения см. в разделе Об управлении удостоверениями и доступом с помощью единого входа SAML.

При отключении единого входа SAML все связанные внешние удостоверения удаляются из GitHub.

После включения единого входа SAML OAuth app и GitHub App может потребоваться отменить и повторно авторизации, прежде чем они смогут получить доступ к организации. Дополнительные сведения см. в разделе Авторизация приложений OAuth.

Поддерживаемые поставщики удостоверений

GitHub поддерживает единый вход SAML с поставщиками удостоверений, реализующих стандарт SAML 2.0. Дополнительные сведения см. на вики-странице по SAML на веб-сайте OASIS.

GitHub официально поддерживает и внутренне проверяет следующие поставщики удостоверений для SAML.

- Microsoft службы федерации Active Directory (AD FS) (AD FS)

- Идентификатор Microsoft Entra (ранее известный как Azure AD)

- Okta

- OneLogin

- PingOne

- Shibboleth

Для получения дополнительной информации о подключении Microsoft Entra ID (ранее известного как Azure AD) к вашему предприятию см. Tutorial: Microsoft Entra SSO integration with GitHub Enterprise Cloud - Enterprise Account in Microsoft Docs.

Принудительное применение единого входа SAML для организаций в корпоративной учетной записи

При принудительном применении единого входа SAML для вашего предприятия конфигурация предприятия переопределит все существующие конфигурации SAML на уровне организаций. Если при включении единого входа SAML для вашей корпоративной учетной записи у какой-либо из принадлежащих ей организаций уже настроено использование единого входа SAML, следует принять во внимание особые требования. Дополнительные сведения см. в разделе Переключение конфигурации SAML из организации на корпоративную учетную запись.

При принудительном применении единого входа SAML для организации GitHub удаляет всех участников организации, которые не прошли проверку подлинности с помощью поставщика удостоверений SAML. Когда вы требуете для вашего предприятия единый вход SAML, GitHub не удаляет участников предприятия, которые не прошли проверку подлинности с помощью поставщика удостоверений SAML. При следующем доступе к ресурсам предприятия участник должен пройти проверку подлинности с помощью поставщика удостоверений SAML.

Дополнительные сведения о включении SAML с помощью Okta см. в разделе Настройка единого входа SAML для предприятия с помощью Okta.

-

Перейдите к своему предприятию. Например, на странице Enterprises на GitHub.com.

-

В левой части страницы на боковой панели учетной записи предприятия щелкните Settings.

-

В разделе Settings, щелкните "Безопасность проверки подлинности".

-

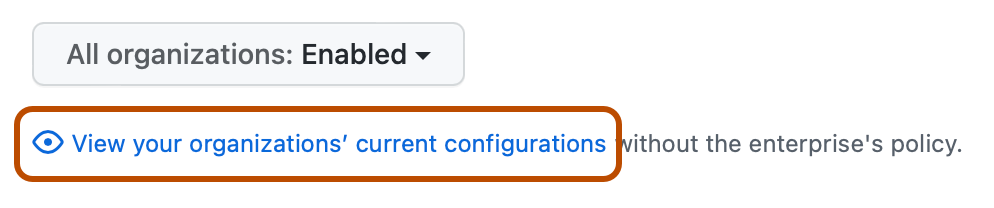

При необходимости, чтобы просмотреть текущую конфигурацию для всех организаций в корпоративной учетной записи перед изменением параметра, щелкните Просмотрите текущие конфигурации вашей организации.

-

В разделе "Единый вход SAML" выберите Требовать проверку подлинности SAML.

-

В поле URL-адрес входа введите конечную точку HTTPS поставщика удостоверений для запросов единого входа. Это значение доступно в конфигурации поставщика удостоверений.

-

При необходимости в поле Издатель введите URL-адрес издателя SAML для проверки подлинности отправляемых сообщений.

-

В поле Открытый сертификат вставьте сертификат для проверки ответов SAML. Это открытый ключ, соответствующий закрытому ключу, используемому для подписывания ответов SAML.

Примечание.

GitHub не применяет срок действия этого сертификата поставщика удостоверений SAML. Это означает, что даже если срок действия этого сертификата истекает, проверка подлинности SAML продолжит работать. Однако если администратор поставщика удостоверений повторно создает сертификат SAML, и вы не обновляете его на стороне GitHub , пользователи столкнутся с ошибкой

digest mismatchво время попыток проверки подлинности SAML из-за несоответствия сертификата. См . ошибку: несоответствие дайджеста.Чтобы найти сертификат, ознакомьтесь с документацией для поставщика удостоверений. Некоторые поставщики удостоверений вызывают этот сертификат X.509.

-

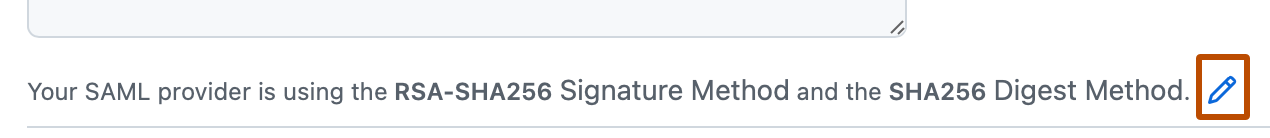

В общедоступном сертификате справа от текущих методов подписи и дайджеста щелкните .

-

Выберите раскрывающиеся меню "Метод подписи" и "Дайджест-метод", а затем щелкните алгоритм хэширования, используемый издателем SAML.

-

Перед включением единого входа SAML для вашего предприятия нажмите Проверить конфигурацию SAML, чтобы убедиться, что введенные сведения верны. В этом тесте используется проверка подлинности, инициированной поставщиком услуг (SP), и она должна быть успешной, прежде чем сохранить параметры SAML.

-

Нажмите кнопку Сохранить.

-

Чтобы обеспечить доступ к вашей организации по-прежнему на GitHub, если ваш идентификатор недоступен в будущем, нажмите кнопку "Скачать ", " Печать" или "Копировать", чтобы сохранить код восстановления. Дополнительные сведения см. в разделе Скачивание кодов восстановления единого входа для учетной записи предприятия.