**Bevor** Sie die Schritte in diesem Artikel ausführen, müssen Sie sicherstellen, dass in Ihrem Unternehmen **persönliche Konten** verwendet werden. Überprüfen Sie dazu, ob die Unternehmensansicht im oberen Bildschirmbereich die Kopfleiste „Von KONTONAME verwaltete Benutzer*innen“ enthält.

Wenn das zu sehen ist, werden in Ihrem Unternehmen verwaltete Benutzer verwendet, und Sie müssen zum Konfigurieren von SAML-Single Sign-on anders vorgehen. Weitere Informationen findest du unter Konfigurieren von SAML Single Sign-On für verwaltete Enterprise-Benutzer*innen.

Informationen zu SAML SSO

Das einmalige Anmelden bietet Organisations- und Unternehmensbesitzenden eine Möglichkeit, den Zugriff auf Organisationsressourcen wie Repositorys, Issues und Pull Requests zu steuern und zu schützen.

Wenn du SAML-SSO konfigurierst, melden sich die Mitglieder deiner Organisation weiterhin bei ihren persönlichen Konten bei GitHub.com an. Wenn ein Mitglied auf Ressourcen deiner Organisation zugreift, wird es in den meisten Fällen von GitHub zur Authentifizierung an deinen IdP umgeleitet. Nach erfolgreicher Authentifizierung leitet dein IdP den Benutzer zurück zu GitHub. Weitere Informationen finden Sie unter Informationen zur Authentifizierung mit einmaligem Anmelden.

Hinweis

SAML SSO ersetzt nicht den gewöhnlichen Anmeldevorgang für GitHub. Sofern du nicht Enterprise Managed Users verwendest, melden sich Mitglieder weiterhin bei ihren persönlichen Konten auf GitHub.com an, und jedes persönliche Konto wird mit einer externen Identität in deinem IdP verknüpft.

Weitere Informationen finden Sie unter Informationen zur Identitäts- und Zugriffsverwaltung mit SAML-SSO.

Enterprise-Inhaber können SAML SSO und zentralisierte Authentifizierung über einen SAML IdP in allen Organisationen eines Enterprise-Kontos ermöglichen. Nachdem Sie SAML SSO für Ihr Unternehmenskonto aktiviert haben, wird SAML SSO als Anforderung für alle Unternehmensmitglieder und alle Organisationen erzwungen, die sich im Besitz Ihres Unternehmenskontos befinden. Alle Mitglieder müssen sich über SAML SSO authentifizieren, um auf die Organisationen zuzugreifen, bei denen sie Mitglied sind. Enterprise-Inhaber müssen sich über SAML SSO authentifizieren, wenn sie auf ein Enterprise-Konto zugreifen.

Um auf GitHub auf die Ressourcen der jeweiligen Organisation zugreifen zu können, muss das Mitglied eine aktive SAML-Sitzung in seinem Browser haben. Um über die API und Git auf die geschützten Ressourcen der jeweiligen Organisation zugreifen zu können, muss das Mitglied ein personal access token oder einen SSH-Schlüssel verwenden, das bzw. den das Mitglied für die Verwendung mit der Organisation autorisiert hat. Unternehmensbesitzende können die verknüpfte Identität, die aktiven Sitzungen oder die autorisierten Anmeldeinformationen eines Mitglieds jederzeit anzeigen und widerrufen.

Weitere Informationen findest du unter Anzeigen und Verwalten des SAML-Zugriffs von Benutzer*innen auf dein Unternehmen.

Hinweis

Du kannst SCIM nur dann für dein Unternehmenskonto konfigurieren, wenn dein Konto für Enterprise Managed Users erstellt wurde. Weitere Informationen finden Sie unter Informationen zu Enterprise Managed Users.

Wenn du Enterprise Managed Users nicht verwendest und die SCIM-Bereitstellung verwenden möchtest, musst du SAML SSO auf Organisationsebene konfigurieren, nicht auf Unternehmensebene. Weitere Informationen finden Sie unter Informationen zur Identitäts- und Zugriffsverwaltung mit SAML-SSO.

Wenn das SAML-SSO deaktiviert ist, werden alle verknüpften externen Identitäten aus GitHub entfernt.

Nach dem Aktivieren des einmaligen Anmeldens von SAML müssen OAuth app- und GitHub App-Autorisierungen möglicherweise widerrufen und erneut authentifiziert werden, bevor sie auf die Organisation zugreifen können. Weitere Informationen finden Sie unter Autorisieren von OAuth-Apps.

Unterstützte Identitätsanbieter

GitHub unterstützt die SAML-SSO mit Identitätsanbietern, die den SAML 2.0-Standard implementieren. Weitere Informationen findest du im SAML-Wiki auf der OASIS-Website.

GitHub unterstützt offiziell die folgenden Identitätsanbietern für SAML und testet diese intern.

- Microsoft Active Directory-Verbunddienste (AD FS)

- Microsoft Entra ID (früher Azure AD)

- Okta

- OneLogin

- PingOne

- Shibboleth

Weitere Informationen zum Verbinden von Microsoft Entra ID (früher als Azure AD bezeichnet) mit Ihrem Unternehmen finden Sie unter Tutorial: Microsoft Entra SSO-Integration mit GitHub Enterprise Cloud - Enterprise-Konto in Microsoft Docs.

Erzwingen von SAML Single Sign-On für Organisationen in deinem Unternehmenskonto

Wenn du SAML SSO für dein Unternehmen erzwingst, überschreibt die Unternehmenskonfiguration alle vorhandenen SAML-Konfigurationen auf Organisationsebene. Beim Aktivieren von SAML-SSO für Ihr Unternehmenskonto sind besondere Aspekte zu beachten, wenn eine der Organisationen im Besitz des Unternehmenskontos bereits für die Verwendung von SAML-SSO konfiguriert ist. Weitere Informationen findest du unter Wechseln deiner SAML-Konfiguration von einer Organisation zu einem Unternehmenskonto.

Wenn du SAML SSO für eine Organisation erzwingst, entfernt GitHub alle Mitglieder der Organisationen, die sich nicht erfolgreich bei deinem SAML-IdP authentifiziert haben. Wenn du SAML SSO für dein Unternehmen benötigst, entfernt GitHub die Unternehmensmitglieder nicht, die sich nicht erfolgreich bei deinem SAML-IdP authentifiziert haben. Beim nächsten Zugriff eines Mitglieds auf die Unternehmensressourcen muss dieses sich bei deinem SAML-IdP authentifizieren.

Ausführliche Informationen zum Aktivieren von SAML mit Okta findest du unter Konfigurieren des einmaligen Anmeldens mit SAML für dein Unternehmen mithilfe von Okta.

-

Navigieren Sie zu Ihrem Unternehmen. Beispielsweise auf der Seite Unternehmen in GitHub.com.

-

Klicke oben auf der Seite auf Settings.

-

Klicke unter Settings auf Authentication security.

-

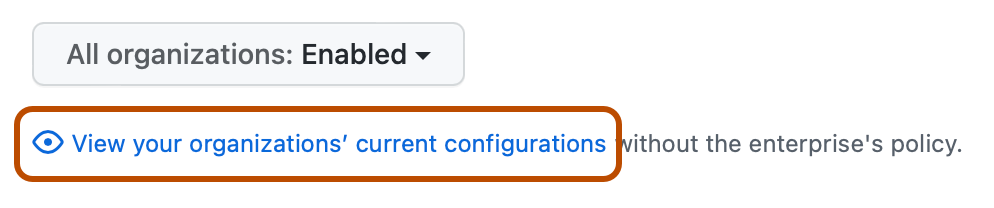

Optional kannst du die aktuelle Konfiguration für alle Organisationen im Unternehmenskonto anzeigen, bevor du die Einstellung änderst. Wähle dazu View your organizations' current configurations aus.

-

Wähle unter „SAML Single Sign-On“ die Option SAML-Authentifizierung erzwingen aus.

-

Gib im Feld Anmelde-URL den HTTPS-Endpunkt deines IdP für SSO-Anforderungen ein. Diesen Wert findest Du in der IdP-Konfiguration.

-

Optional kannst du im Feld Aussteller deine SAML-Aussteller-URL ein, um die Echtheit gesendeter Nachrichten zu bestätigen.

-

Füge unter Öffentliches Zertifikat ein Zertifikat ein, um SAML-Antworten zu verifizieren. Dies ist der öffentliche Schlüssel, der dem privaten Schlüssel entspricht, der zum Signieren von SAML-Antworten verwendet wird.

Hinweis

GitHub erzwingt nicht den Ablauf des SAML-IdP-Zertifikats. Das bedeutet, dass deine SAML-Authentifizierung selbst dann weiterhin funktioniert, wenn dieses Zertifikat abläuft. Wenn die Administration deines Identitätsanbieters das SAML-Zertifikat jedoch neu generiert und du es nicht auf der Seite von GitHub aktualisierst, tritt bei Benutzenden während der SAML-Authentifizierungsversuche ein

digest mismatch-Fehler aufgrund des Zertifikatkonflikts auf. Siehe Fehler: Digest-Abgleichfehler.Informationen zum Suchen des Zertifikats finden Sie in der Dokumentation für Ihren IdP. Einige IdPs nennen dies ein X.509-Zertifikat.

-

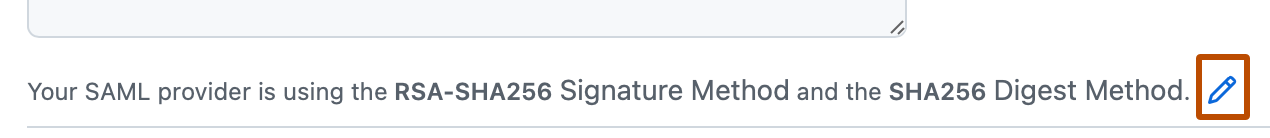

Klicke unter deinem öffentlichen Zertifikat rechts neben den aktuellen Signatur- und Digestmethoden auf .

-

Wähle dann in den Dropdownmenüs Signaturmethode und Digestmethode den Hashalgorithmus aus, den dein SAML-Aussteller verwendet.

-

Klicke auf SAML-Konfiguration testen, bevor du SAML SSO für dein Unternehmen aktivierst, um dich zu vergewissern, dass die eingegebenen Informationen korrekt sind. Dieser Test verwendet eine vom Dienstanbieter initiierte (SP-initiierte) Authentifizierung, die erfolgreich sein muss, damit die SAML-Einstellungen gespeichert werden können.

-

Klicken Sie auf Speichern.

-

Um sicherzustellen, dass Sie weiterhin unter GitHub auf Ihr Unternehmen zugreifen können, wenn Ihr IdP in Zukunft nicht verfügbar sein sollte, klicken Sie auf Herunterladen, Drucken oder Kopieren, um Ihre Wiederherstellungscodes zu speichern. Weitere Informationen finden Sie unter Herunterladen der SSO-Wiederherstellungscodes für dein Unternehmenskonto.

Weitere Informationen

-

[AUTOTITLE](/organizations/managing-saml-single-sign-on-for-your-organization)