Hinweise zu Richtlinien für die Nutzung von Sicherheitsfunktionen in Ihrem Unternehmen

Du kannst Richtlinien erzwingen, um die Verwendung von Sicherheitsfeatures in Organisationen zu verwalten, die sich im Besitz deines Unternehmens befinden. Du kannst es Personen mit Administratorzugriff auf ein Repository gestatten oder verweigern, die Sicherheits- und Analysefeatures zu aktivieren oder zu deaktivieren.

Darüber hinaus kannst du Richtlinien für die Verwendung von GitHub Secret Protection, GitHub Code Security and GitHub Code Quality (öffentliche Vorschau), or GitHub Advanced Security in den Organisationen und Repositorys deines Unternehmens erzwingen.

Erzwingen einer Richtlinie für die Verfügbarkeit von Advanced Security in den Organisationen eines Unternehmens

Die Abrechnung der GitHub Secret Protection, GitHub Code Security, and GitHub Advanced Security-Produkte erfolgt pro Committer. Weitere Informationen findest du unter GitHub Advanced Security Lizenzabrechnung.

Du kannst eine Richtlinie erzwingen, die steuert, ob Repository-Administratoren die Features für Advanced Security in den Repositorys einer Organisation aktivieren dürfen. Du kannst eine Richtlinie für alle Organisationen konfigurieren, die zu deinem Unternehmenskonto gehören, oder für einzelne Organisationen, die du auswählst.

Das Deaktivieren von GitHub Secret Protection, GitHub Code Security and GitHub Code Quality (öffentliche Vorschau), or GitHub Advanced Security für eine Organisation hindert Repository-Administratoren daran, diese Features für zusätzliche Repositorys zu aktivieren, deaktiviert jedoch nicht die Features für Repositorys, in denen die Features bereits aktiviert sind.

Hinweis

Diese Richtlinie wirkt sich nur auf Repositoryadministratoren aus. Organisationsinhaberinnen und Sicherheitsmanagerinnen können Sicherheitsfeatures unabhängig von den Einstellungen dieser Richtlinie immer aktivieren. Weitere Informationen finden Sie unter Rollen in einer Organisation.

-

Navigieren Sie zu Ihrem Unternehmen. Beispielsweise auf der Seite Unternehmen in GitHub.com.

-

Klicke oben auf der Seite auf Policies.

-

Klicke unter „Policies“ auf Advanced Security.

-

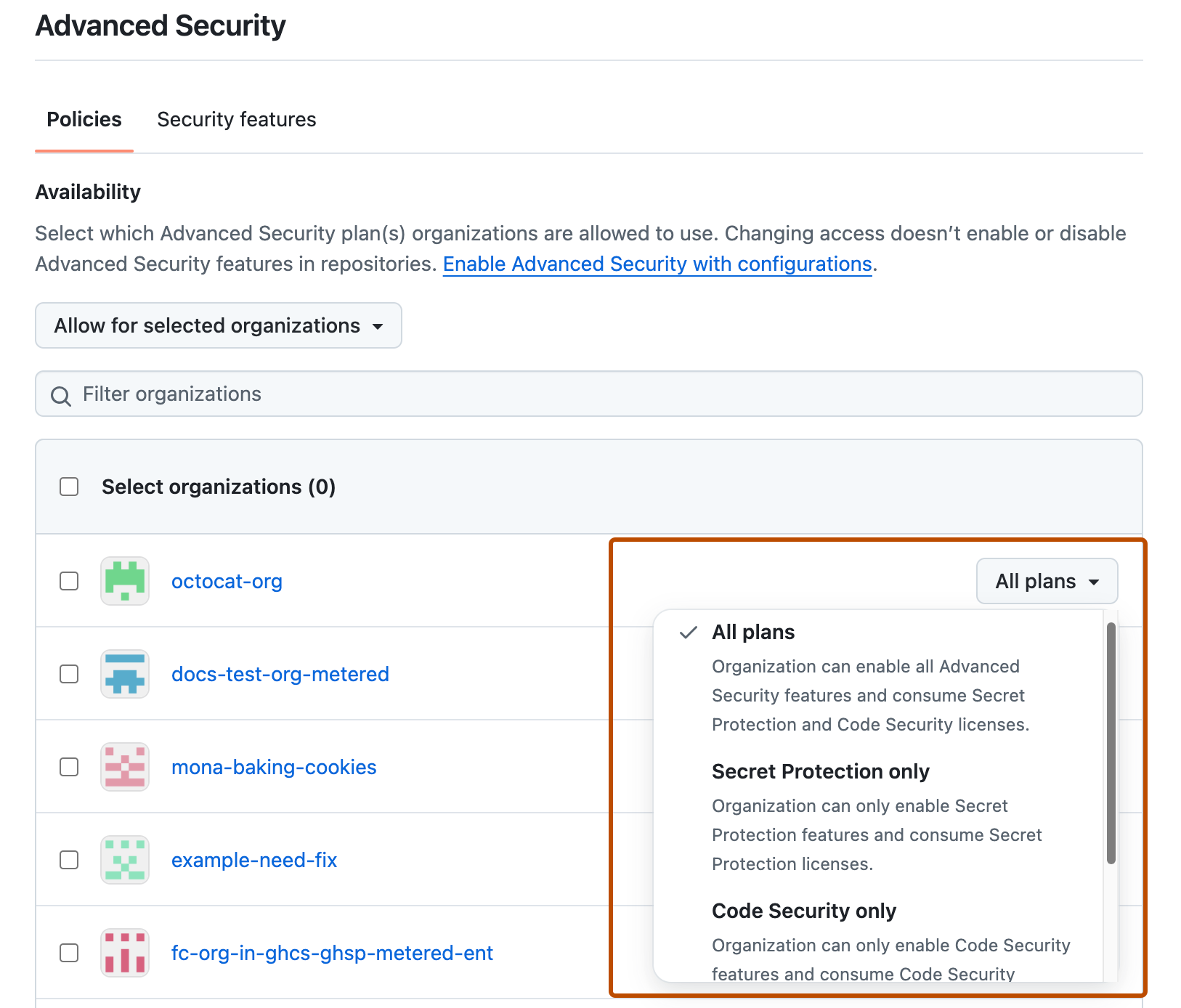

Wähle auf der Registerkarte „Policies“ der Seite „Advanced Security“ das Dropdownmenü aus, und klicke dann auf eine Richtlinie für die Organisationen, die deinem Unternehmen gehören.

-

Wenn du rechts oben neben der Organisation die Option Allow for selected organizations ausgewählt hast, wähle optional das Dropdownmenü aus, um zu definieren, welche Advanced Security-Produkte für die Organisation verfügbar sind.

Hinweis

Wenn GitHub Actions für eine Organisation nicht verfügbar ist, werden code scanning und GitHub Code Quality nicht ausgeführt werden können, auch wenn sie mit dieser Richtlinie verfügbar gemacht werden. Weitere Informationen findest du unter Erzwingen von Richtlinien für GitHub Actions in Ihrem Unternehmen.

Erzwingen einer Richtlinie zur Sichtbarkeit von Abhängigkeitsinformationen

Abhängigkeitserkenntnisse zeigen alle open source Projekte an, von denen Repositorys in den Organisationen Ihres Unternehmens abhängen. Abhängigkeitserkenntnisse umfassen aggregierte Informationen zu Sicherheitsempfehlungen und Lizenzen. Weitere Informationen finden Sie unter Erkenntnisse zu den Abhängigkeiten in Ihrer Organisation anzeigen.

In allen Organisationen, die Ihrem Unternehmen gehören, können Sie steuern, ob Organisationsmitglieder Abhängigkeitserkenntnisse anzeigen können. Du kannst Besitzern auch die Verwaltung der Einstellung auf Organisationsebene ermöglichen. Weitere Informationen finden Sie unter Die Sichtbarkeit der Abhängigkeitsübersicht Ihrer Organisation ändern.

-

Navigieren Sie zu Ihrem Unternehmen. Beispielsweise auf der Seite Unternehmen in GitHub.com.

-

Klicke oben auf der Seite auf Policies.

-

Klicke unter „Policies“ auf Advanced Security.

-

Überprüfe im Abschnitt „Policies“ unter „Dependency insights“ die Informationen zum Ändern der Einstellung.

-

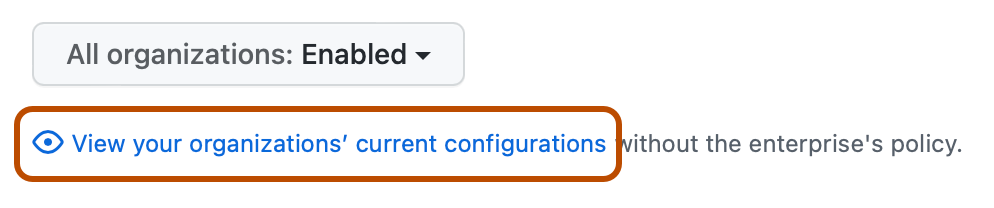

Optional kannst du die aktuelle Konfiguration für alle Organisationen im Unternehmenskonto anzeigen, bevor du die Einstellung änderst. Wähle dazu View your organizations' current configurations aus.

-

Wähle unter „Abhängigkeitserkenntnisse“ das Dropdownmenü aus, und klicke auf eine Richtlinie.

Durchsetzen einer Richtlinie zur Verwaltung der Nutzung von Dependabot alerts in Ihrem Unternehmen

Du kannst für alle Organisationen im Besitz deines Unternehmens festlegen, ob Mitglieder mit Administratorberechtigungen für Repositorys die Dependabot alerts aktivieren oder deaktivieren und die Einstellungen für Dependabot alerts ändern können.

Hinweis

Diese Richtlinie wirkt sich nur auf Repositoryadministratoren aus. Organisationsinhaberinnen und Sicherheitsmanagerinnen können Sicherheitsfeatures unabhängig von den Einstellungen dieser Richtlinie immer aktivieren. Weitere Informationen finden Sie unter Rollen in einer Organisation.

- Navigieren Sie zu Ihrem Unternehmen. Beispielsweise auf der Seite Unternehmen in GitHub.com.

- Klicke oben auf der Seite auf Policies.

- Klicke unter „Policies“ auf Advanced Security.

- Verwende im Abschnitt „Policies“ unter „Enable or disable Dependabot alerts by repository admins“ das Dropdownmenü, um eine Richtlinie auszuwählen.

Durchsetzung einer Richtlinie zur Verwaltung der Nutzung von Advanced Security-Features in den Repositories Ihres Unternehmens

Du kannst für alle Organisationen im Besitz deines Unternehmens festlegen, ob Mitglieder mit Administratorberechtigungen für Repositorys verwalten können, wie die Advanced Security-Features in Repositorys verwendet werden.

-

Navigieren Sie zu Ihrem Unternehmen. Beispielsweise auf der Seite Unternehmen in GitHub.com.

-

Klicke oben auf der Seite auf Policies.

-

Klicke unter „Policies“ auf Advanced Security.

-

Verwenden Sie im Abschnitt „Richtlinien“ unter „Repository-Administratoren können

PRODUCTaktivieren oder deaktivieren“ das Dropdownmenü, um festzulegen, ob Repository-Administratoren die Aktivierung von GitHub Secret Protection, GitHub Code Security and GitHub Code Quality (öffentliche Vorschau), or GitHub Advanced Security ändern können.

Erzwingen einer Richtlinie für die Verwaltung der Nutzung von KI-Erkennung für secret scanning in den Repositorys eines Unternehmens

In Ihrem Unternehmen können Sie festlegen, ob Sie für alle Organisationen Mitgliedern mit Administratorberechtigungen für Repositorys erlauben oder verbieten, die KI-Erkennung in secret scanning für die Repositorys zu verwalten und zu konfigurieren. Diese Richtlinie wird nur wirksam, wenn Repositoryadministratoren auch die Aktivierung von Secret Protection ändern dürfen (gesteuert durch die Richtlinie „Repositoryadministratoren können geheimen Schutz aktivieren oder deaktivieren“).

- Navigieren Sie zu Ihrem Unternehmen. Beispielsweise auf der Seite Unternehmen in GitHub.com.

- Klicke oben auf der Seite auf Policies.

- Klicke unter „Policies“ auf Advanced Security.

- Wähle im Abschnitt „Policies“ unter „AI detection in secret scanning“ das Dropdownmenü aus, und klicke auf eine Richtlinie.

Erzwingen einer Richtlinie für die Verwaltung von Copilot Autofix in den Repositorys deines Unternehmens

In allen Organisationen deines Unternehmens kannst du Personen mit Administratorzugriff auf Repositorys erlauben oder verbieten, zu verwalten, wo Copilot Autofix für Code Security-Ergebnisse aktiviert ist. GitHub Code Security muss für die Organisation aktiviert sein, damit diese Richtlinie wirksam wird.

- Navigieren Sie zu Ihrem Unternehmen. Beispielsweise auf der Seite Unternehmen in GitHub.com.

- Klicke oben auf der Seite auf Policies.

- Klicke unter „Policies“ auf Advanced Security.

- Wähle im Abschnitt „Policies“ unter „Copilot Autofix“ das Dropdownmenü aus, und klicke auf eine Richtlinie.

Hinweis

Diese Richtlinie steuert die Verwendung von Copilot Autofix nur für Ergebnisse, die durch Sicherheitsscans von code scanning gefunden wurden. Copilot Autofix ist ein integraler Bestandteil von GitHub Code Quality und kann für dieses Feature nicht deaktiviert werden.