Informationen zu Einschränkungen beim Netzwerkverkehr

Standardmäßig können autorisierte Benutzer*innen von einer beliebigen IP-Adresse aus auf die Ressourcen deines Unternehmens zugreifen. Du kannst den Zugriff auf die privaten Ressourcen deines Unternehmens einschränken, indem du eine Liste konfigurierst, die den Zugriff von bestimmten IP-Adressen zulässt oder verweigert. Du kannst zum Beispiel festlegen, dass der Zugriff auf die privaten Ressourcen ausschließlich über die IP-Adresse deines Büronetzwerks erfolgen darf.

Nachdem Sie eine GitHub IP-Zulassungsliste konfiguriert haben, bestimmt die Liste, ob Benutzer oder Apps über die Web-UI, APIs oder Git auf geschützte Ressourcen zugreifen können, wenn sie eine der folgenden Authentifizierungsmethoden verwenden.

**Interaktive (Web)-Authentifizierung:**

-

Benutzerauthentifizierung, einschließlich der GitHub-Authentifizierung, der SAML-Authentifizierung und der OIDC-Authentifizierung

**Nicht interaktive Authentifizierung:** -

Personal access token

-

OAuth-App-Token

-

SSH-Schlüssel (einschließlich der Deploy-Schlüssel und SSH-Schlüssel, die von GitHub Apps verwendet werden)

-

GitHub App Benutzer-zu-Server- oder Installationstoken, einschließlich der GitHub Actions

GITHUB_TOKENHinweis

IP-Zulassungslisten beschränken den Zugriff derzeit nicht, wenn eine GitHub App auf einem Benutzerkonto installiert ist und Server-zu-Server-Installationstoken für den Zugriff auf eine Organisation oder ein Unternehmen verwendet werden.

Die Liste zugelassener IP-Adressen gilt für Benutzerinnen mit beliebigen Rollen oder Zugriffsrechten, einschließlich Unternehmens- und Organisationsbesitzerinnen, Repositoryadministratorinnen und externen Mitarbeiterinnen.

Hinweis

Wenn dein Unternehmen Enterprise Managed Users verwendet, schränkt das Aktivieren der IP-Zulassungsliste keine Benutzerbereitstellungsaktionen ein, die über SAML/SCIM, OpenID Connect (OIDC) mit Entra ID oder über REST-API-Endpunkte ausgeführt werden. Weitere Informationen finden Sie unter Bereitstellungskonten für unternehmensverwaltete Benutzende.

Wenn Ihr Unternehmen Enterprise Managed Users mit Microsoft Entra ID (zuvor als Azure AD bezeichnet) und OIDC verwendet, können Sie auswählen, ob die Features der IP-Zulassungsliste von GitHub verwendet werden sollen oder ob Sie die Zulassungsliste Ihres Identitätsanbieters (IdP) verwenden möchten. Wenn dein Unternehmen Enterprise Managed Users nicht mit Azure und OIDC verwendet, kannst du das Feature für Listen zugelassener IP-Adressen von GitHub verwenden.

Welche Ressourcen sind geschützt?

IP-Zulassungslisten beschränken den Zugriff auf:

- Repositorys von Organisationen

- Private und interne Repositorys

- Öffentliche Ressourcen, falls ein Benutzer bei GitHub angemeldet ist (einschließlich nicht-interaktiver Authentifizierungsmethoden wie:

- Personal access token

- OAuth-App-Token

- SSH-Schlüssel, einschließlich Bereitstellungsschlüssel

- GitHub App Benutzer-zu-Server- oder Installationstoken, einschließlich der GitHub Actions

GITHUB_TOKENHinweis

Ausschließen von Installationstoken, die von einer GitHub App verwendet werden, die auf einem Benutzerkonto installiert ist.

- Unformatierte URLs für Dateien in Repositorys, z. B.

https://raw.githubusercontent.com/octo-org/octo-repo/main/README.md?token=ABC10001 - Repositories, einschließlich Forks, die verwaltete Benutzerkonten gehören, wenn aktiviert

IP-Zulassungslisten beschränken den Zugriff nicht auf:

- Öffentliche Ressourcen, wenn anonym auf sie zugegriffen wird

- Ein GitHub App (Server-zu-Server)-Installationstoken, wenn das GitHub App auf einem Benutzerkonto installiert ist.

- GitHub Copilot-Features, die nicht direkt private oder Organisationsdaten aus GitHub abrufen müssen

- Anonymisierte URLs für Bilder und Videos, die zu Issues oder Pull Requests hochgeladen werden, wie

https://private-user-images.githubusercontent.com/10001/20002.png?jwt=ABC10001, es sei denn, du verwendest GitHub Enterprise-Cloud mit Datenresidenz

Informationen zu Listen zugelassener IP-Adressen von GitHub

Du kannst die Liste zugelassener IP-Adressen von GitHub verwenden, um den Zugriff auf dein Unternehmen und die Ressourcen im Besitz von Organisationen in deinem Unternehmen zu steuern.

Du kannst den Zugriff für eine einzelne IP-Adresse oder einen Adressbereich mithilfe der CIDR-Notation genehmigen. Weitere Informationen findest du unter CIDR-Notation in Wikipedia.

Um die IP-Zulassungsliste zu erzwingen, musst Du der Liste zuerst IP-Adressen hinzufügen und danach die IP-Zulassungsliste aktivieren. Nachdem du deine Liste fertiggestellt hast, kannst du überprüfen, ob eine bestimmte IP-Adresse durch einen der aktivierten Einträge in der Liste zugelassen wird.

Du musst Deine aktuelle IP-Adresse oder einen passenden Adressbereich hinzufügen, bevor Du die Liste der zulässigen IP-Adressen aktivierst. Wenn du die Positivliste aktivierst, werden die von dir konfigurierten IP-Adressen sofort zu den Positivlisten der Organisationen in deinem Unternehmen hinzugefügt. Wenn du die Positivliste deaktivierst, werden die Adressen aus den Positivlisten der Organisationen entfernt.

Organisationsbesitzer können der Zulassungsliste für ihre Organisationen zusätzliche Einträge hinzufügen, aber sie können keine von der Zulassungsliste des Unternehmenskontos geerbten Einträge verwalten, und Unternehmensbesitzer können keine Einträge verwalten, die der Zulassungsliste der Organisation hinzugefügt wurden. Weitere Informationen findest du unter Verwaltung erlaubter IP-Adressen für deine Organisation.

Du kannst festlegen, dass alle IP-Adressen, die für in deinem Unternehmen installierte GitHub Apps konfiguriert sind, automatisch zu deiner Positivliste hinzugefügt werden. Die Person, die eine GitHub App erstellt, kann eine Positivliste für die Anwendung konfigurieren, die alle IP-Adressen angibt, an denen die Anwendung ausgeführt wird. Indem du deine Positivliste so konfigurierst, dass sie von dieser Positivliste erbt, vermeidest du, dass Verbindungsanforderungen von der Anwendung abgelehnt werden. Weitere Informationen findest du unter Zulassen des Zugriffs durch GitHub-Apps.

Informationen zur Liste zugelassener IP-Adressen deines Identitätsanbieters

Wenn Sie Enterprise Managed Users zusammen mit Entra ID und OIDC verwenden, können Sie die Erlaubnisliste Ihres IdP nutzen.

Wenn du die Liste zugelassener IP-Adressen deines Identitätsanbieters verwendest, deaktivierst du damit die Konfigurationen der Liste zugelassener IP-Adressen von GitHub für alle Organisationen in deinem Unternehmen und die GraphQL-APIs zum Aktivieren und Verwalten von Listen zugelassener IP-Adressen.

Standardmäßig führt dein Identitätsanbieter die CAPs bei der anfänglichen interaktiven SAML- oder OIDC-Anmeldung bei GitHub für jede ausgewählte Konfiguration einer Liste zugelassener IP-Adressen aus.

Die OIDC-CAP gilt für Webanforderungen und Anforderungen an die API, die ein Benutzertoken verwenden, z. B. ein OAuth-Token für eine OAuth app oder ein Benutzerzugriffstoken für eine GitHub App im Namen von Benutzern. Die OIDC-CAP gilt nicht, wenn eine GitHub App ein Installationszugriffstoken verwendet. Weitere Informationen findest du unter Informationen zur Authentifizierung mit einer GitHub-App und Informationen zur Unterstützung der IdP-Richtlinie für bedingten Zugriff.

Hinweis

Der CAP-Schutz für Websitzungen befindet sich derzeit in der öffentliche Vorschau und kann noch geändert werden.

Wenn die IDP-CAP-Unterstützung für dein Unternehmen bereits aktiviert ist, kannst du den erweiterten Schutz für Websitzungen über die Einstellungen „Authentication security“ deines Unternehmens aktivieren. Wenn der Schutz von Websitzungen aktiviert ist und die IP-Bedingungen eines Benutzers nicht erfüllt sind, können sie alle Ressourcen im Besitz des Benutzers anzeigen und filtern. Die Details der Ergebnisse für Benachrichtigungen, Suchvorgänge, persönliche Dashboards oder mit Stern versehene Repositorys können sie jedoch nicht anzeigen.

Um eine nahtlose Verwendung der OIDC-CAP zu gewährleisten und gleichzeitig die Richtlinie auf OAuth- und Benutzerzugriffstoken anzuwenden, musst du alle IP-Bereiche aus jeder von deinem Unternehmen verwendeten GitHub App in deine IdP-Richtlinie kopieren.

Verwenden der Liste zugelassener IP-Adressen von GitHub

Aktivieren der Liste zugelassener IP-Adressen von GitHub

-

Navigieren Sie zu Ihrem Unternehmen. Beispielsweise auf der Seite Unternehmen in GitHub.com.

-

Wählen Sie eine Organisation aus, indem Sie darauf klicken.

-

Klicke unter dem Organisationsnamen auf Settings. Wenn die Registerkarte „Einstellungen“ nicht angezeigt wird, wähle im Dropdownmenü die Option Einstellungen aus.

-

Klicke im Abschnitt „Sicherheit“ der Randleiste auf Authentication security.

-

Wenn du Enterprise Managed Users mit OIDC verwendest, wählst du unter „IP allow list“ das Dropdownmenü IP allow list configuration und dann GitHub aus.

-

Wähle unter „IP allow list“ die Option Enable IP allow list aus.

-

Klicken Sie auf Speichern.

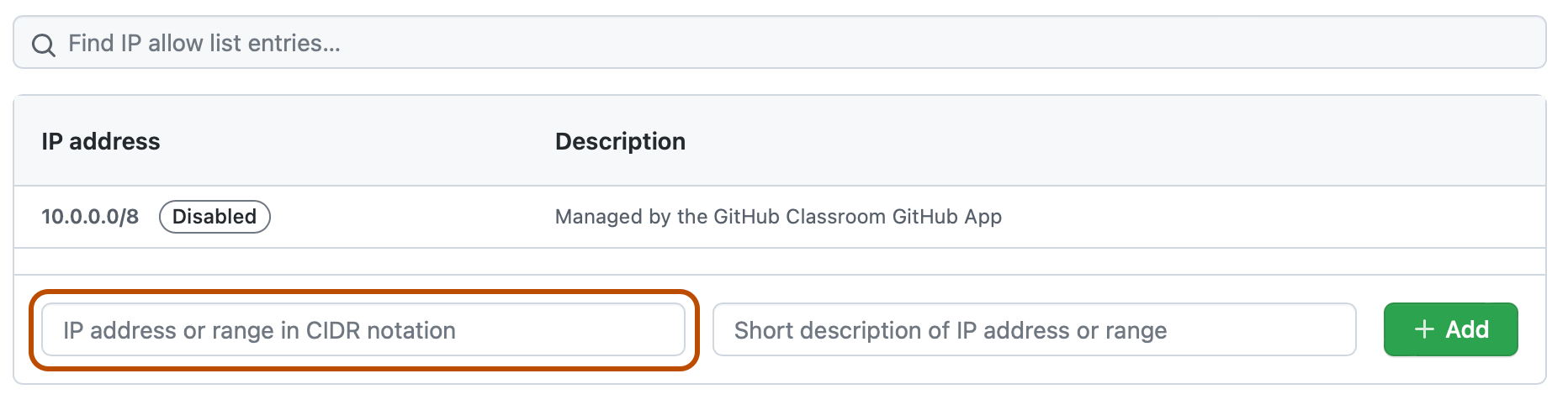

Eine zugelassene IP-Adresse hinzufügen

Du kannst eine Liste zugelassener IP-Adressen erstellen, indem du Einträge hinzufügst, die jeweils eine IP-Adresse oder einen Adressbereich enthalten. Nachdem du Einträge hinzugefügt hast, kannst du überprüfen, ob eine bestimmte IP-Adresse durch einen der aktivierten Einträge in deiner Liste zugelassen wird.

Bevor die Liste den Zugriff auf private Ressourcen einschränkt, die Organisationen in Ihrem Unternehmen gehören, müssen Sie auch zulässige IP-Adressen aktivieren.

Hinweis

Für GitHub wird die Unterstützung für IPv6 nach und nach eingeführt. Während die IPv6-Unterstützung für GitHub-Dienste hinzugefügt wird, wird auch damit begonnen, IPv6-Adressen von GitHub zu erkennen. Stelle sicher, dass du alle erforderlichen IPv6-Adressen zu deiner Zulassungsliste hinzugefügt hast, um mögliche Zugriffsunterbrechungen zu verhindern.

Hinweis

Aufgrund der Zwischenspeicherung kann es einige Minuten dauern, bis das Hinzufügen oder Entfernen von IP-Adressen vollständig wirksam wird.

-

Navigieren Sie zu Ihrem Unternehmen. Beispielsweise auf der Seite Unternehmen in GitHub.com.

-

Klicke oben auf der Seite auf Settings.

-

Klicke unter Settings auf Authentication security.

-

Gib unten im Abschnitt „Liste zugelassener IP-Adressen“ im Feld „IP-Adresse oder -Bereich in CIDR-Notation“ eine IP-Adresse oder einen Adressbereich in CIDR-Notation ein.

-

Gib optional im Feld „Kurze Beschreibung der IP-Adresse oder des IP-Bereichs“ eine Beschreibung der zulässigen IP-Adresse oder des zulässigen IP-Bereichs ein.

-

Klicke auf Add.

-

Optional kannst du überprüfen, ob eine bestimmte IP-Adresse durch einen der aktivierten Einträge in deiner Liste zugelassen wird. Weitere Informationen findest du unter Überprüfen, ob eine IP-Adresse zulässig ist.

Zulassen des Zugriffs über GitHub Apps

Wenn du eine Zulassungsliste verwendest, kannst du außerdem festlegen, dass alle konfigurierten IP-Adressen für GitHub Apps, die in deinem Unternehmen installiert sind, automatisch deiner Zulassungsliste hinzugefügt werden.

Wenn du in den Einstellungen deiner Positivliste die Option Konfiguration der IP-Positivliste für installierte GitHub Apps aktivieren auswählst, werden IP-Adressen von installierten GitHub Apps zu deiner Positivliste hinzugefügt. Dies geschieht unabhängig davon, ob deine Positivliste derzeit aktiviert ist. Wenn du eine GitHub App installierst und die Person, die diese App erstellt hat, die Adresse in ihrer Positivliste ändert, wird deine Liste automatisch mit den Änderungen aktualisiert.

Du kannst die IP-Adressen, die automatisch von GitHub Apps hinzugefügt wurden, anhand ihrer Beschreibung identifizieren. Die Beschreibung für diese IP-Adressen lautet: „Verwaltet durch die GitHub App NAME“. Im Gegensatz zu manuell hinzugefügten Adressen kannst du IP-Adressen, die automatisch von GitHub Apps hinzugefügt werden, nicht bearbeiten, löschen oder deaktivieren.

Hinweis

Die Adressen in der IP-Zulassungsliste einer GitHub App haben nur auf die Anforderungen von Installationen der GitHub App Einfluss. Das automatische Hinzufügen der IP-Adresse einer GitHub App zur Liste der zulässigen Benutzenden einer Organisation gewährt einer benutzenden Person von GitHub, die sich von dieser IP-Adresse aus verbindet, keinen Zugriff.

Weitere Informationen zum Erstellen einer Zulassungsliste für eine von dir erstellte GitHub App findest du unter Verwalten zulässiger IP-Adressen für eine GitHub App.

So aktivierst du das automatische Hinzufügen von IP-Adressen für GitHub Apps:

-

Navigieren Sie zu Ihrem Unternehmen. Beispielsweise auf der Seite Unternehmen in GitHub.com.

-

Klicke oben auf der Seite auf Settings.

-

Klicke unter Settings auf Authentication security.

-

Wähle unter „Liste zugelassener IP-Adressen“ die Option Konfiguration der Liste zugelassener IP-Adressen für installierte GitHub-Apps aktivieren aus.

Hinweis

Wenn du Enterprise Managed Users mit OIDC verwendest, kannst du den Zugriff durch GitHub-Apps nur zulassen, wenn du GitHub zum Konfigurieren deiner IP-Zulassungsliste verwendest.

-

Klicke auf Speichern.

Eine zugelassene IP-Adresse bearbeiten

Du kannst einen Eintrag in deiner IP-Zulassungsliste bearbeiten. Wenn du einen aktivierten Eintrag bearbeitest, werden die Änderungen sofort wirksam.

Nachdem du die Bearbeitung von Einträgen abgeschlossen hast, kannst du nach der Aktivierung der Liste überprüfen, ob deine Liste zugelassener IP-Adressen eine Verbindung von einer bestimmten IP-Adresse zulässt.

- Navigieren Sie zu Ihrem Unternehmen. Beispielsweise auf der Seite Unternehmen in GitHub.com.

- Klicke oben auf der Seite auf Settings.

- Klicke unter Settings auf Authentication security.

- Wähle unter „Liste zulässiger IP-Adressen“ neben dem zu bearbeitenden Eintrag die Option Bearbeiten aus.

- Gib im Feld „IP-Adresse“ eine IP-Adresse oder einen Adressbereich in CIDR-Notation ein.

- Gib im Feld „Beschreibung“ eine Beschreibung der zulässigen IP-Adressen oder des zulässigen Bereichs ein.

- Klicke auf Aktualisieren.

- Optional kannst du überprüfen, ob eine bestimmte IP-Adresse durch einen der aktivierten Einträge in deiner Liste zugelassen wird. Weitere Informationen findest du unter Überprüfen, ob eine IP-Adresse zulässig ist.

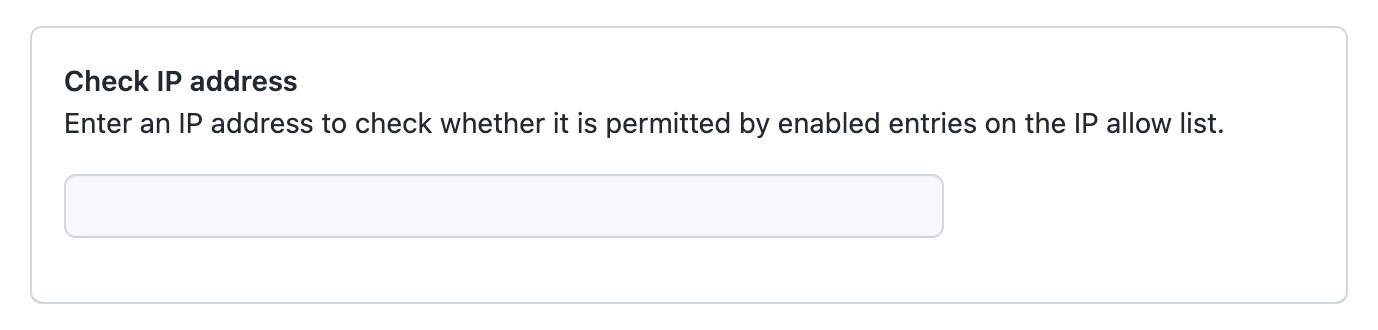

Überprüfen der Zulässigkeit einer IP-Adresse

Du kannst überprüfen, ob eine bestimmte IP-Adresse von aktivierten Einträgen in deiner IP-Positivliste zugelassen würde, selbst wenn die Liste derzeit nicht aktiviert ist.

- Navigieren Sie zu Ihrem Unternehmen. Beispielsweise auf der Seite Unternehmen in GitHub.com.

- Klicke oben auf der Seite auf Settings.

- Klicke unter Settings auf Authentication security.

- Gib am Ende des Abschnitts „IP-Zulassungsliste“ unter „IP-Adresse überprüfen“ eine IP-Adresse ein.

Eine zugelassene IP-Adresse löschen

Hinweis

Aufgrund der Zwischenspeicherung kann es einige Minuten dauern, bis das Hinzufügen oder Entfernen von IP-Adressen vollständig wirksam wird.

- Navigieren Sie zu Ihrem Unternehmen. Beispielsweise auf der Seite Unternehmen in GitHub.com.

- Klicke oben auf der Seite auf Settings.

- Klicke unter Settings auf Authentication security.

- Wähle unter „Liste zulässiger IP-Adressen“ neben dem zu löschenden Eintrag die Option Löschen aus.

- Um den Eintrag endgültig zu löschen, klicke auf Ja, diesen Eintrag der IP-Positivliste löschen.

Verwenden der Liste zugelassener IP-Adressen deines Identitätsanbieters

Hinweis

Die Verwendung der Zulassungsliste deines Identitätsanbieters wird nur für Enterprise Managed Users mit Entra AD und OIDC unterstützt.

-

Navigieren Sie zu Ihrem Unternehmen. Beispielsweise auf der Seite Unternehmen in GitHub.com.

-

Wählen Sie eine Organisation aus, indem Sie darauf klicken.

-

Klicke unter dem Organisationsnamen auf Settings. Wenn die Registerkarte „Einstellungen“ nicht angezeigt wird, wähle im Dropdownmenü die Option Einstellungen aus.

-

Klicke im Abschnitt „Sicherheit“ der Randleiste auf Authentication security.

-

Wähle unter „IP allow list“ das Dropdownmenü IP allow list configuration und dann Identity Provider aus.

-

Wählen Sie die Option Skip IdP check for applications (IdP-Überprüfung für Anwendungen überspringen), um zu ermöglichen, dass die installierten GitHub und OAuth apps von jeder IP-Adresse aus auf Ihr Unternehmen zugreifen können.

-

Klicken Sie auf Speichern.

Einschränken des Zugriffs auf benutzereigene Ressourcen mit der IP-Zulassungsliste

Hinweis

Die Durchsetzung von IP-Zulassungslisten auf Benutzerebene ist nur für Unternehmen verfügbar, die Enterprise Managed Users verwenden.

Standardmäßig beschränkt die IP-Zulassungsliste Ihres Unternehmens nicht den Zugriff auf Repositorys und andere Ressourcen, die sich im Besitz von verwaltete Benutzerkonten befinden. Sie können die Erzwingung auf Benutzerebene aktivieren, um IP-Zulassungslisteneinschränkungen auf benutzereigene Ressourcen zu erweitern, einschließlich:

- Repositorys im Besitz des Benutzers und deren Forks

- Benutzerprofilseiten

Dadurch wird sichergestellt, dass alle Standorte, an denen sich Unternehmenscode befinden kann , nicht nur organisationseigene Repositorys, nur über zulässige IP-Adressen zugänglich sind.

Aktivieren der Erzwingung auf Benutzerebene

- Navigieren Sie zu Ihrem Unternehmen. Beispielsweise auf der Seite Unternehmen in GitHub.com.

- Klicke oben auf der Seite auf Settings.

- Klicke unter Settings auf Authentication security.

- Wählen Sie unter "IP-Zulassungsliste" "IP-Zulassungsliste: Durchsetzung auf Benutzerebene aktivieren" aus.

- Klicken Sie auf Speichern.

Wichtig

Bevor Sie die Erzwingung auf Benutzerebene aktivieren, fügen Sie alle IP-Adressen hinzu, die Ihre verwaltete Benutzerkonten verwenden, um eine Verbindung mit der IP-Zulassungsliste für das Unternehmen zu verbinden. Wenn ein Benutzer eine Verbindung von einer IP-Adresse herstellt, die nicht in der Zulassungsliste enthalten ist, kann er nicht auf seine benutzereigenen Ressourcen zugreifen.

Deaktivieren der Erzwingung auf Benutzerebene

Um die Erzwingung der IP-Zulassungsliste für benutzereigene Ressourcen zu beenden, führen Sie die gleichen Schritte oben aus und deaktivieren Sie die Erzwingung der IP-Zulassung auf Benutzerebene, und klicken Sie dann auf Speichern. Der Zugriff auf benutzereigene Ressourcen wird nicht mehr durch die Ip-Zulassungsliste eingeschränkt.

GitHub Actions mit einer IP-Zulassungsliste verwenden

Warnung

Wenn du eine Liste zugelassener IP-Adressen verwendest und auch GitHub Actions nutzen möchtest, musst du selbstgehostete Runner oder auf GitHub gehostete größere Runner mit statischen IP-Adressbereichen verwenden. Wenn du private Azure-Netzwerke verwendest, müssen IPs aus deinem Azure-Subnetz verwendet werden. Um die Anzahl der erforderlichen IPs zu verringern, empfehlen wir das Erstellen eines Lastenausgleichs, um einen einzelnen IP-Bereich für die GitHub-Zulassungsliste bereitzustellen. Weitere Informationen findest du unter Referenzen zu selbstgehosteten Runnern oder Größere Läufer.

Damit deine selbstgehosteten oder größeren gehosteten Runnern mit GitHub kommunizieren können, fügst du die IP-Adresse oder den IP-Adressbereich deiner Runner in der Liste zugelassener IP-Adressen hinzu, die du für dein Unternehmen konfiguriert hast.

GitHub Pages mit einer IP-Erlaubnisliste verwenden

Wenn Sie einen benutzerdefinierten GitHub Actions-Workflow als Veröffentlichungsquelle für Ihre GitHub Pages-Webseite verwenden, müssen Sie eine Regel für Ihre Liste zugelassener IP-Adressen konfigurieren, damit der Runner eine Verbindung herstellen und die Site erstellen kann.

Wenn Sie keinen benutzerdefinierten Workflow verwenden, hat der Build-Runner standardmäßig Zugriff auf das Repository für die GitHub Pages-Webseite. Weitere Informationen zu Veröffentlichungsquellen findest du unter Konfigurieren einer Veröffentlichungsquelle für die eigene GitHub Pages-Website.

Verwenden von Dependabot mit einer IP-Zulassungsliste

Standardmäßig garantieren dynamisch bereitgestellte, auf GitHub gehostete Runner keine statischen IP-Adressen. Das schließt die Runner ein, die standardmäßig mit Dependabot verwendet werden.

Wenn du eine Liste zugelassener IP-Adressen und Dependabot verwendest, musst du einen selbstgehosteten Runner einrichten oder Dependabot für die Verwendung mit größere Runner aktivieren. Weitere Informationen findest du unter Selbstgehosteten Runnern und Informationen zu Dependabot über GitHub Actions-Runner.

Weitere Informationen zum Einrichten eines größere Runner mit einer konfigurierten statischen IP-Adresse findest du außerdem unter Größere Läufer.

Damit deine selbstgehosteten Runner oder größere Runner mit GitHub kommunizieren können, füge die IP-Adresse oder den IP-Adressbereich deiner Runner der Liste zugelassener IP-Adressen hinzu, die du für dein Unternehmen konfiguriert hast.