Примечание.

Конфигурация брандмауэра перемещена на страницу параметров Агент кодирования Copilot. Предыдущие конфигурации, сохраненные в качестве переменных действий, будут храниться на этой странице.

Обзор

По умолчанию access Copilot в интернет ограничен межсетевым экраном.

Ограничение access интернетом помогает управлять рисками утечки данных, когда неожиданное поведение Copilot или вредоносные инструкции, данные ему, могут привести к утечке кода или другой чувствительной информации в удалённые места.

Межсетевой экран всегда позволяет access определённому числу хостов, которые Copilot использует для взаимодействия с GitHub. По умолчанию рекомендуемый список разрешений также включен, чтобы разрешить агенту загружать зависимости.

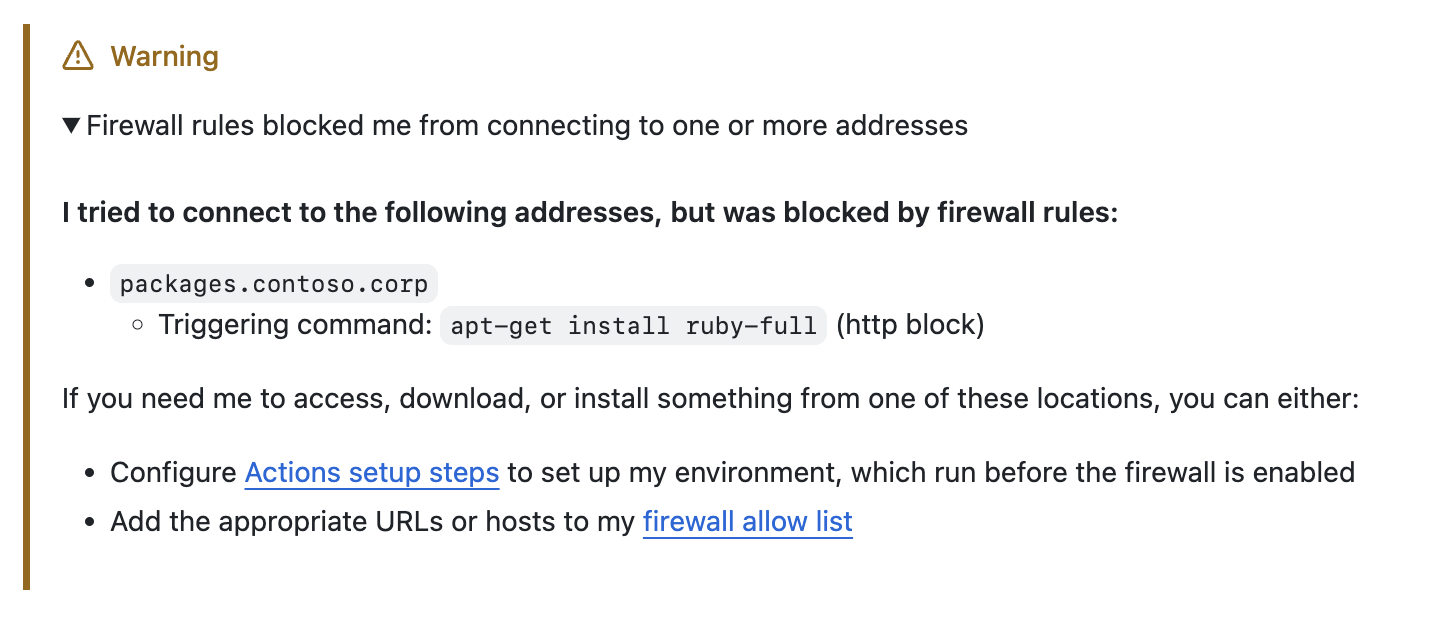

Если Copilot пытается выполнить запрос, который заблокирован брандмауэром, предупреждение добавляется в текст запроса на вытягивание (если Copilot создает запрос на вытягивание в первый раз) или в комментарий (если Copilot отвечает на комментарий запроса на вытягивание. Предупреждение показывает заблокированный адрес и команду, которая пыталась выполнить запрос.

Ограничения

Брандмауэр агента имеет важные ограничения, влияющие на покрытие безопасности.

-

**Применяется только к процессам, запущенным агентом: брандмауэр применяется только к процессам, запущенным агентом** с помощью средства Bash. Он не применяется к серверам или процессам, запущенным в настроенных шагах установки Copilot. -

**Применяется только в устройстве** GitHub Actions: брандмауэр работает только в среде устройства GitHub Actions. Он не применяется к процессам, выполняемым вне этой среды. -

**Bypass potential**: Сложные атаки могут обойти межсетевой экран, что потенциально позволяет несанкционированному сетевому access и вывести данные.

Эти ограничения означают, что брандмауэр предоставляет уровень защиты для распространенных сценариев, но не следует рассматривать комплексное решение для обеспечения безопасности.

Понимание рекомендованного списка допустимых межсетевых экранов

Рекомендуемый список разрешений, включённый по умолчанию, позволяет access к:

- Распространенные репозитории пакетов операционной системы (например, Debian, Ubuntu, Red Hat).

- Распространённые реестры контейнеров (например, Docker Hub, Azure Container Registry, AWS Elastic Container Registry).

- Реестры пакетов, используемые популярными языками программирования (C#, Dart, Go, Haskell, JavaScript, JavaScript, Perl, PHP, Python, Ruby, Rust, Swift).

- Общие центры сертификации (чтобы разрешить проверку SSL-сертификатов).

- Узлы, используемые для скачивания веб-браузеров для сервера Playwright MCP.

Полный список хостов, включённых в рекомендованный список разрешений, см. Ссылка на список разрешений Copilot.

Отключение рекомендованного листа разрешений

Вы можете отключить рекомендуемый список разрешений. Отключение рекомендованного списка разрешений, вероятно, увеличит риск несанкционированного access к внешним ресурсам.

-

На GitHubперейдите на главную страницу репозитория.

-

Под именем репозитория щелкните Settings. Если вкладка "Параметры" не отображается, выберите раскрывающееся меню и нажмите кнопку "Параметры".

-

В разделе "Код и автоматизация" боковой панели щелкните Copilot и Агент программирования.

-

Переключите параметр рекомендуемого списка разрешений.

Чтобы использовать рекомендуемый список разрешений в дополнение к собственному списку разрешений, сохраните **** параметр **** рекомендуемого списка разрешений и добавьте дополнительные адреса на страницу настраиваемого списка разрешений.

Разрешить список дополнительных узлов в брандмауэре агента

В брандмауэре агента можно разрешить список дополнительных адресов.

-

На GitHubперейдите на главную страницу репозитория.

-

Под именем репозитория щелкните Settings. Если вкладка "Параметры" не отображается, выберите раскрывающееся меню и нажмите кнопку "Параметры".

-

В разделе "Код и автоматизация" боковой панели щелкните Copilot и Агент программирования.

-

Щелкните настраиваемый список разрешений

-

Добавьте адреса, которые необходимо включить в список разрешений. Можно включить:

-

**Домены** (например, `packages.contoso.corp`). Трафик будет разрешен к указанному домену и любым поддоменам. **пример**: `packages.contoso.corp` позволит трафику `packages.contoso.corp` и `prod.packages.contoso.corp`, но не `artifacts.contoso.corp`. -

**URLs** (например, `https://packages.contoso.corp/project-1/`). Трафик будет разрешен только в указанной схеме () и узле (`https``packages.contoso.corp`), а также ограничен указанным путем и потомками. **пример**: `https://packages.contoso.corp/project-1/` позволит трафику `https://packages.contoso.corp/project-1/` и `https://packages.contoso.corp/project-1/tags/latest`, но не `https://packages.consoto.corp/project-2`, `ftp://packages.contoso.corp` или `https://artifacts.contoso.corp`.

-

-

Щелкните Добавить правило.

-

После проверки списка нажмите кнопку "Сохранить изменения".

Отключение брандмауэра

Предупреждение

Отключение брандмауэра позволит Copilot подключаться к любому узлу, повышая риски кражи кода или другой конфиденциальной информации.

Брандмауэр включен по умолчанию. Чтобы отключить брандмауэр, переключите параметр "Включить брандмауэр".****

Дополнительные материалы

-

[AUTOTITLE](/actions/writing-workflows/choosing-what-your-workflow-does/store-information-in-variables#creating-configuration-variables-for-a-repository) -

[AUTOTITLE](/copilot/customizing-copilot/customizing-the-development-environment-for-copilot-coding-agent)