Примечание.

По состоянию на март 2023 г. GitHub требовал от всех пользователей, которые вносят код на GitHub.com для включения одной или нескольких форм двухфакторной проверки подлинности (2FA). Если бы вы были в соответствующей группе, вы получили бы уведомление по электронной почте, когда эта группа была выбрана для регистрации, помечая начало 45-дневного периода регистрации 2FA, и вы видели бы баннеры, запрашивающие регистрацию в 2FA на GitHub.com. Если вы не получили уведомления, то вы не были частью группы, необходимой для включения 2FA, хотя настоятельно рекомендуется.

Дополнительные сведения о выпуске регистрации 2FA см . в этой записи блога.

Вы можете настроить двухфакторную проверку подлинности (2FA) с помощью приложения TOTP на мобильных устройствах или на рабочем столе или с помощью текстового сообщения. После настройки 2FA с помощью приложения TOTP или с помощью текстового сообщенияможно также добавить ключи безопасности в качестве альтернативных методов 2FA.

Настоятельно рекомендуется использовать однократное приложение на основе времени (TOTP), чтобы настроить 2FA, а ключи безопасности в качестве методов резервного копирования вместо SMS. Приложения TOTP более надёжны, чем SMS, особенно для точек за пределами United States. Многие приложения TOTP поддерживают безопасную резервную копию кодов проверки подлинности в облаке и могут быть восстановлены при потере доступа к устройству.

После настройки 2FA ваша учетная запись введет 28-дневный период проверки. Период проверки можно оставить успешно, выполнив 2FA в течение этих 28 дней. В противном случае вам будет предложено выполнить 2FA в существующем сеансе GitHub на 28-й день. Если вы не можете выполнить проверку 2FA, необходимо использовать предоставленный ярлык для перенастройки параметров 2FA и сохранения доступа к GitHub.

Если вы являетесь членом учетной записи корпоративный с управляемыми пользователями, вы не можете настроить 2FA для учетной записи управляемая учетная запись пользователя, если вы не вошли в систему в качестве пользователя установки. Для пользователей, отличающихся от пользователя, выполняющего установку, администратор должен настроить 2FA в поставщике удостоверений (IdP).

Предупреждение

- Если вы являетесь внешний участник совместной работы частным репозиторием организации, требующей 2FA, необходимо оставить организацию, прежде чем отключить 2FA.

- Если вы являетесь участником или менеджер по выставлению счетов организации, требующей 2FA, вы не сможете получить доступ к ресурсам этой организации во время отключения 2FA.

- Если отключить 2FA, вы автоматически потеряете доступ к организации. Чтобы восстановить доступ к организации, если вы являетесь членом или менеджер по выставлению счетов, необходимо повторно включить 2FA. Если вы являетесь внешний участник совместной работы, вы также потеряете доступ к любым частным вилкам, которые у вас есть из частных репозиториев организации после отключения 2FA, и необходимо повторно включить 2FA и связаться с владелец организации для восстановления доступа.

Примечание.

Вы можете перенастроить параметры 2FA без отключения 2FA полностью, что позволяет сохранить код восстановления и членство в организациях, требующих 2FA. См . раздел AUTOTITLE.

Настройка двухфакторной проверки подлинности с помощью приложения TOTP

Такое приложение автоматически генерирует код проверки подлинности, который изменяется по истечении определенного периода времени. Эти приложения можно скачать на телефон или рабочий стол. Мы рекомендуем использовать облачные приложения TOTP. GitHub не зависит от приложений TOTP, поэтому вы можете выбрать любое приложение TOTP, которое вы предпочитаете. Просто найдите TOTP app в браузере различные параметры. Вы также можете уточнить поиск, добавив ключевые слова вроде free или open source, чтобы соответствовать вашим предпочтениям.

Совет

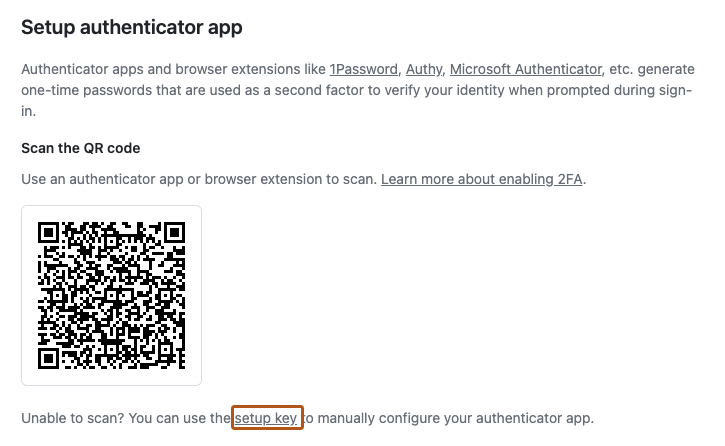

Чтобы настроить проверку подлинности через TOTP на нескольких устройствах, во время установки проверьте QR-код с помощью каждого устройства одновременно или сохраните "ключ установки", который является секретом TOTP. Если 2FA уже включена и вы хотите добавить другое устройство, необходимо повторно настроить приложение TOTP из параметров безопасности.

-

Скачайте приложение TOTP на ваш телефон или рабочий стол.

-

В правом верхнем углу любой страницы на GitHubщелкните рисунок профиля, а затем выберите октикона "шестеренка" aria-hidden="true" aria-label="gear" %} Settings.

-

В разделе "Access" боковой панели щелкните Пароль и проверка подлинности.

-

В разделе "Двухфакторная проверка подлинности" на странице нажмите кнопку "Включить двухфакторную проверку подлинности".

-

В разделе "Сканировать QR-код" выполните одно из следующих действий:

- Отсканируйте QR-код с помощью мобильного приложения. После сканирования приложение отображает шестизначный код, который можно ввести на GitHub.

- Если вы не можете проверить QR-код, щелкните ключ установки, чтобы просмотреть код, секрет TOTP, который можно вручную ввести в приложении TOTP.

-

Приложение TOTP сохраняет учетную запись на GitHub.com и создает новый код проверки подлинности каждые несколько секунд. В GitHubвведите код в поле в разделе "Проверка кода из приложения".

-

В разделе "Сохранение кодов восстановления" нажмите Скачать, чтобы скачать коды восстановления на устройство. Сохраните их в безопасном месте, поскольку коды восстановления помогут вам вернуть доступ к учетной записи, если вы его потеряете.

-

Сохранив двухфакторные коды восстановления, щелкните Коды восстановления сохранены, чтобы включить двухфакторную проверку подлинности для своей учетной записи.

-

При необходимости можно настроить дополнительные методы 2FA, чтобы снизить риск блокировки учетной записи. Дополнительные сведения о настройке каждого дополнительного метода см. в статье "Настройка двухфакторной проверки подлинности с помощью ключа безопасности и настройка двухфакторной проверки подлинности с помощью GitHub Mobile.

Настройка приложения TOTP вручную

Если вы не можете сканировать QR-код установки или хотите вручную настроить приложение TOTP и требовать параметры, закодированные в QR-коде, они:

- Тип:

TOTP - Метка:

GitHub:<username>где<username>находится дескриптор GitHub, напримерmonalisa - Секрет. Это закодированный ключ установки, показанный при нажатии кнопки "Ключ установки" во время настройки

- Эмитент:

GitHub - Алгоритм: используется по умолчанию SHA1

- Цифры: используется значение по умолчанию 6.

- Период: используется значение по умолчанию от 30 (секунд)

Настройка двухфакторной проверки подлинности с помощью SMS-сообщений

Если вы не можете настроить приложение TOTP, вы также можете зарегистрировать номер телефона для получения SMS-сообщений.

Прежде чем использовать этот метод, убедитесь, что вы можете получать SMS-сообщения. Могут применяться тарифы оператора мобильной связи.

Предупреждение

Настоятельно рекомендуется использовать приложение TOTP для двухфакторной проверки подлинности вместо SMS и использовать ключи безопасности в качестве методов резервного копирования вместо SMS. SMS подвержен перехвату, не обеспечивает сопротивление фишинговым атакам, имеет ненадежную доставку и не поддерживается во всех странах. Перед настройкой проверки подлинности с помощью текстового сообщения просмотрите список стран, где GitHub поддерживает проверку подлинности через SMS. Дополнительные сведения см. в разделе Страны, в которых поддерживаются проверка подлинности с помощью SMS. Организации и предприятия имеют возможность запретить доступ к содержимому участникам с настроенными SMS 2FA. Если вы являетесь членом любой организации или предприятия, которая приняла это решение, вместо этого следует включить приложение TOTP, настроенное на 2FA. Внешние сотрудники могут не включать SMS 2FA, если ее организация или предприятие запрещает ее. Чтобы продолжить работу с контентом в организации, включите 2FA с приложением TOTP и отключите SMS 2FA.

-

В правом верхнем углу любой страницы на GitHubщелкните рисунок профиля, а затем выберите октикона "шестеренка" aria-hidden="true" aria-label="gear" %} Settings.

-

В разделе "Access" боковой панели щелкните Пароль и проверка подлинности.

-

В разделе "Двухфакторная проверка подлинности" на странице нажмите кнопку "Включить двухфакторную проверку подлинности".

-

Выполните задачу CAPTCHA, которая помогает защитить от нежелательной почты и злоупотреблений.

-

В разделе "Проверка учетной записи" выберите код страны и введите номер мобильного телефона, включая код области. Убедитесь, что сведения верны, и нажмите кнопку Отправить код для проверки подлинности.

-

Вы получите SMS-сообщение с кодом безопасности. В GitHubвведите код в поле в разделе "Проверка кода, отправленного на телефон", и нажмите кнопку "Продолжить".

- Если необходимо изменить введенный номер телефона, вам потребуется выполнить еще одну задачу CAPTCHA.

-

В разделе "Сохранение кодов восстановления" нажмите Скачать, чтобы скачать коды восстановления на устройство. Сохраните их в безопасном месте, поскольку коды восстановления помогут вам вернуть доступ к учетной записи, если вы его потеряете.

-

Сохранив двухфакторные коды восстановления, щелкните Коды восстановления сохранены, чтобы включить двухфакторную проверку подлинности для своей учетной записи.

-

При необходимости можно настроить дополнительные методы 2FA, чтобы снизить риск блокировки учетной записи. Дополнительные сведения о настройке каждого дополнительного метода см. в статье "Настройка двухфакторной проверки подлинности с помощью ключа безопасности и настройка двухфакторной проверки подлинности с помощью GitHub Mobile.

Настройка двухфакторной проверки подлинности с помощью ключа доступа

Секретные ключи позволяют безопасно входить в GitHub в браузере без ввода пароля.

Если вы используете двухфакторную проверку подлинности (2FA), секретные ключи соответствуют требованиям пароля и 2FA, чтобы выполнить вход с помощью одного шага. Если вы не используете 2FA, использование секретного ключа пропустит требование проверить новое устройство по электронной почте. Вы также можете использовать секретные ключи для режима sudo и сброса пароля. См . раздел AUTOTITLE.

Примечание.

Платформенные аутентификаторы, такие как Windows Hello, Face ID или Touch ID, могут быть зарегистрированы как ключ доступа.

- У вас уже должна быть настроена двухфакторная проверка подлинности с помощью мобильного приложения TOTP или SMS-сообщений.

- В правом верхнем углу любой страницы на GitHubщелкните рисунок профиля, а затем выберите октикона "шестеренка" aria-hidden="true" aria-label="gear" %} Settings.

- В разделе "Access" боковой панели щелкните Пароль и проверка подлинности.

- В разделе "Секретные ключи" нажмите кнопку "Добавить пароль".

- При появлении запроса выполните проверку подлинности с помощью пароля или используйте другой существующий метод проверки подлинности.

- В разделе "Настройка проверки подлинности без пароля" просмотрите запрос, а затем нажмите кнопку "Добавить секретный ключ".

- В командной строке выполните действия, описанные поставщиком секретного ключа.

- На следующей странице просмотрите сведения, подтверждающие, что пароль успешно зарегистрирован, а затем нажмите кнопку "Готово".

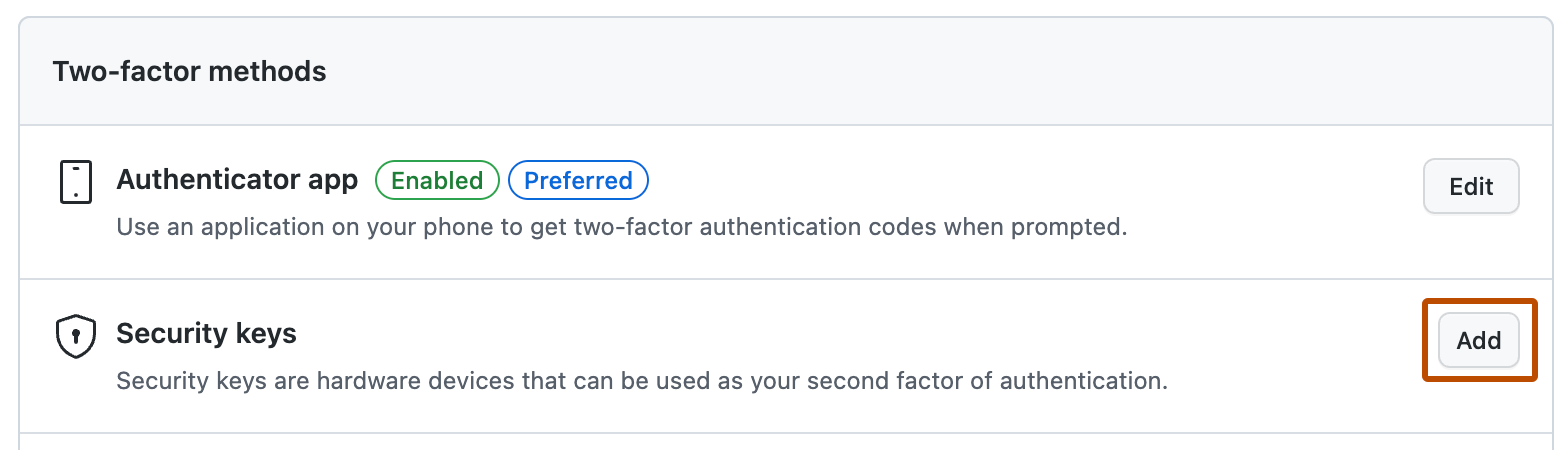

Настройка двухфакторной проверки подлинности с помощью ключа безопасности

Не все средства проверки подлинности FIDO можно использовать в качестве ключей доступа, но вы по-прежнему можете зарегистрировать эти средства проверки подлинности в качестве ключей безопасности. Ключи безопасности также являются учетными данными WebAuthn, но в отличие от секретных ключей, которые не требуют проверки пользователей. Так как ключи безопасности должны проверять наличие пользователя, они считаются только вторым фактором и должны использоваться в сочетании с паролем.

Регистрация ключа безопасности для учетной записи доступна после включения 2FA с приложением TOTP или текстовым сообщением. Если вы потеряете ключ безопасности, то все равно сможете использовать для входа код, отправленный на телефон.

-

У вас уже должна быть настроена двухфакторная проверка подлинности с помощью мобильного приложения TOTP или SMS-сообщений.

-

Убедитесь, что у вас есть совместимый с WebAuthn ключ безопасности, вставленный на устройство.

-

В правом верхнем углу любой страницы на GitHubщелкните рисунок профиля, а затем выберите октикона "шестеренка" aria-hidden="true" aria-label="gear" %} Settings.

-

В разделе "Access" боковой панели щелкните Пароль и проверка подлинности.

-

Рядом с разделом "Ключи безопасности" нажмите кнопку "Добавить".

-

В разделе "Ключи безопасности" щелкните "Регистрация нового ключа безопасности".

-

Введите псевдоним для ключа безопасности и нажмите кнопку Добавить.

-

После документации ключа безопасности активируйте ключ безопасности.

-

Подтвердите, что вы загрузили коды восстановления и имеете к ним доступ. Если вы еще не сделали этого или хотите создать другой набор кодов, загрузите коды и сохраните их в безопасном месте. Дополнительные сведения см. в разделе Настройка методов восстановления для двухфакторной проверки подлинности.

Настройка двухфакторной проверки подлинности с помощью GitHub Mobile

Вы можете использовать GitHub Mobile для двухфакторной проверки подлинности при входе в учетную запись GitHub в веб-браузере. В двухфакторной проверке подлинности с помощью GitHub Mobile нет TOTP, а вместо этого для защиты учетной записи используется шифрование с открытым ключом.

После настройки защиты с помощью приложения TOTP или SMS-сообщений для проверки подлинности также можно использовать GitHub Mobile. Если в будущем вы потеряете доступ к GitHub Mobile, то по-прежнему сможете использовать ключи безопасности или приложения TOTP для входа.

- У вас уже должна быть настроена двухфакторная проверка подлинности с помощью мобильного приложения TOTP или SMS-сообщений.

- Установите GitHub Mobile.

- Войдите в учетную запись GitHub из GitHub Mobile.

- Убедитесь, что GitHub Mobile может отправлять push-уведомления. Если вы не выбрали push-уведомления, их можно включить в параметрах уведомлений в GitHub Mobile.

После входа и включения push-уведомлений теперь можно использовать устройство для 2FA.

Дополнительные материалы

- Двухфакторная проверка подлинности

- Настройка методов восстановления для двухфакторной проверки подлинности

- Доступ к GitHub с помощью двухфакторной аутентификации

- Устранение неполадок с двухфакторной проверкой подлинности

- Восстановление учетной записи при утере учетных данных для двухфакторной проверки подлинности

- Управление личными маркерами доступа