Sobre políticas para o uso de recursos de segurança em sua empresa

Você pode impor políticas para gerenciar o uso de recursos de segurança em organizações pertencentes à sua empresa. Você pode permitir ou não permitir que pessoas com acesso de administrador a um repositório habilitem ou desabilitem os recursos de segurança e análise.

Além disso, você pode impor políticas para o uso de GitHub Secret Protection, GitHub Code Security and GitHub Code Quality (versão prévia pública), or GitHub Advanced Security nas organizações e repositórios da sua empresa.

Como impor uma política de disponibilidade de Advanced Security nas organizações de sua empresa

Você é cobrado por produtos do GitHub Secret Protection, GitHub Code Security, and GitHub Advanced Security por confirmador. Confira GitHub Advanced Security cobrança de licença.

Você pode aplicar uma política que controla se os administradores de repositórios têm permissão para habilitar recursos do Advanced Security nos repositórios de uma organização. É possível configurar uma política para todas as organizações pertencentes à conta corporativa ou para organizações individuais escolhidas.

Não permitir GitHub Secret Protection, GitHub Code Security and GitHub Code Quality (versão prévia pública), or GitHub Advanced Security para uma organização impede que administradores de repositório habilitem esses recursos para repositórios adicionais, mas não desabilita os recursos para repositórios onde eles já estão habilitados.

Observação

Essa política afeta apenas os administradores do repositório. Os proprietários da organização e os gerentes de segurança sempre podem habilitar os recursos de segurança, independentemente de como você define essa política. Para saber mais, confira Funções em uma organização.

-

Navegue até sua empresa. Por exemplo, na página Enterprises em GitHub.com.

-

Na parte superior da página, clique em Policies.

-

Em "Policies", clique em Advanced Security.

-

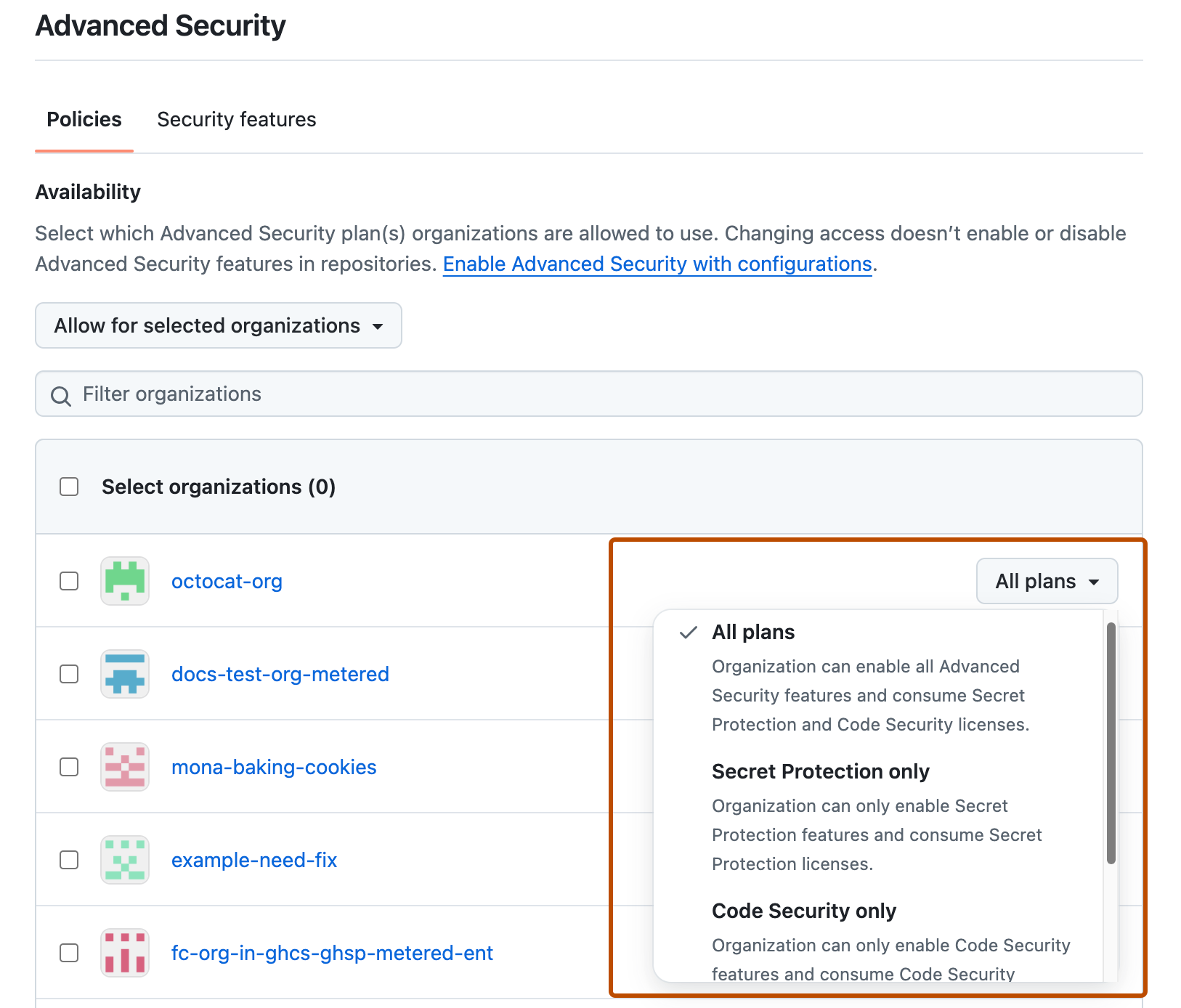

Na guia "Policies" da página "Advanced Security", selecione o menu suspenso e clique em uma política para as organizações pertencentes à sua empresa.

-

Opcionalmente, se você escolheu Allow for selected organizations, à direita de uma organização, selecione o menu suspenso para definir quais produtos do Advanced Security ficam disponíveis para a organização.

Observação

Se GitHub Actions não estiver disponível para uma organização, code scanning e GitHub Code Quality não poderão ser executados, mesmo que estejam disponíveis com esta política. Confira Impor políticas para GitHub Actions em sua empresa.

Aplicando uma política para visibilidade dos insights sobre dependências

Os insights de dependência mostram todos os projetos de código aberto dos quais dependem os repositórios em organizações da sua empresa. Os insights de dependência incluem informações agregadas sobre consultorias de segurança e licenças. Para saber mais, confira Visualização de insights sobre dependências em sua organização.

Em todas as organizações pertencentes à sua empresa, é possível controlar se os integrantes da organização podem ver os insights de dependência. Você também pode permitir que proprietários administrem a configuração no nível da organização. Para saber mais, confira Alterar a visibilidade de informações de dependência da organização.

-

Navegue até sua empresa. Por exemplo, na página Enterprises em GitHub.com.

-

Na parte superior da página, clique em Policies.

-

Em "Policies", clique em Advanced Security.

-

Na seção "Policies", em "Dependency insights", verifique as informações sobre como alterar a configuração.

-

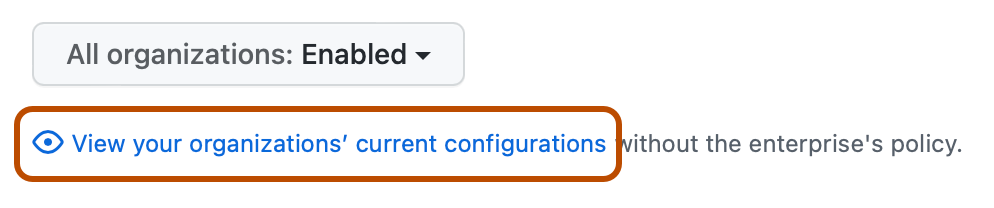

Opcionalmente, para ver a configuração atual de todas as organizações na conta corporativa antes de alterar a configuração, clique em View your organizations' current configurations.

-

Em "Insights de dependência", selecione o menu suspenso e clique em uma política.

Como impor uma política para gerenciar o uso do Dependabot alerts em sua empresa

Em todas as organizações pertencentes à sua empresa, você pode permitir que membros com permissões de administrador para repositórios habilitem ou desabilitem Dependabot alerts e alterem as configurações do Dependabot alerts.

Observação

Essa política afeta apenas os administradores do repositório. Os proprietários da organização e os gerentes de segurança sempre podem habilitar os recursos de segurança, independentemente de como você define essa política. Para saber mais, confira Funções em uma organização.

- Navegue até sua empresa. Por exemplo, na página Enterprises em GitHub.com.

- Na parte superior da página, clique em Policies.

- Em "Policies", clique em Advanced Security.

- Na seção "Policies", em "Enable or disable Dependabot alerts by repository admins", use o menu suspenso para escolher uma política.

Como impor uma política para gerenciar o uso de recursos do Advanced Security nos repositórios da sua empresa

Em todas as organizações da empresa, você pode permitir ou não que pessoas com acesso de administrador a repositórios gerenciem o uso de recursos do Advanced Security nos repositórios.

-

Navegue até sua empresa. Por exemplo, na página Enterprises em GitHub.com.

-

Na parte superior da página, clique em Policies.

-

Em "Policies", clique em Advanced Security.

-

Na seção "Políticas", em "Administradores de repositório podem habilitar ou desabilitar

PRODUCT", use o menu suspenso para definir se os administradores do repositório podem alterar a habilitação de GitHub Secret Protection, GitHub Code Security and GitHub Code Quality (versão prévia pública), or GitHub Advanced Security.

Aplicar uma política para gerenciar o uso da detecção por IA para secret scanning nos repositórios da sua empresa

Em todas as organizações da sua empresa, você pode permitir ou não que pessoas com acesso de administrador a repositórios gerenciem e configurem a detecção de IA na secret scanning para os repositórios. Essa política só entrará em vigor se os administradores do repositório também tiverem permissão para alterar a habilitação do Secret Protection (controlada pela política "Repository administrators can enable or disable Secret Protection").

- Navegue até sua empresa. Por exemplo, na página Enterprises em GitHub.com.

- Na parte superior da página, clique em Policies.

- Em "Policies", clique em Advanced Security.

- Na seção "Policies", em "AI detection in secret scanning", use o menu suspenso e clique em uma política.

Aplicar uma política para administrar o uso de Autofixo do Copilot nos repositórios da sua empresa

Em todas as organizações da sua empresa, você pode permitir ou proibir pessoas com acesso de administrador a repositórios para gerenciar onde Autofixo do Copilot está habilitado para resultados de Code Security. O GitHub Code Security precisa estar habilitado para a organização para que esta política entre em vigor.

- Navegue até sua empresa. Por exemplo, na página Enterprises em GitHub.com.

- Na parte superior da página, clique em Policies.

- Em "Policies", clique em Advanced Security.

- Na seção "Políticas", em "Autofixo do Copilot", selecione o menu suspenso e clique em uma política.

Observação

Essa política controla o uso de Autofixo do Copilot apenas para resultados encontrados por consultas de segurança de code scanning. Autofixo do Copilot é parte integrante do GitHub Code Quality e não pode ser desativado para esse recurso.