Correction des alertes

Une fois qu’un secret a été commité dans un dépôt, vous devez considérer le secret comme compromis. GitHub recommande les actions suivantes pour les secrets compromis :

- Vérifiez que le secret validé dans GitHub est valide. Ne s'applique qu'aux tokens GitHub. Voir Vérification de la validité d’un secret et Effectuer une vérification de validité à la demande.

- Pour les secrets détectés dans des référentiels privés, signalez le secret divulgué à GitHub, qui le traitera comme tout secret divulgué publiquement et le révoquera. S'applique uniquement aux GitHub personal access token actifs ou non confirmés. Consultez Signaler un secret divulgué dans le cadre d'un dépôt privé.

- Examinez et mettez à jour tous les services qui utilisent l'ancien token. Pour les GitHub personal access token, supprimez le token compromis et créez un nouveau token. Consultez Gestion de vos jetons d’accès personnels.

- Selon le fournisseur de secrets, vérifiez vos journaux de sécurité pour détecter toute activité non autorisée.

Signalement d’un secret fuite dans un dépôt privé

Remarque

La création d’un secret exposé en privé à GitHub est en préversion publique et est susceptible de changer. La fonctionnalité est actuellement disponible uniquement pour les GitHub personal access token (v1 et v2).

-

Sur GitHub, accédez à la page principale du référentiel.

-

Sous le nom du référentiel, cliquez sur l’onglet Security and quality . Si vous ne voyez pas l’onglet « Security and quality », sélectionnez le menu déroulant, puis cliquez sur Security and quality.

-

Dans la barre latérale gauche, sous « Alertes de vulnérabilité », cliquez sur Secret scanning .

-

Dans la liste des alertes, cliquez sur l'alerte que vous souhaitez afficher.

-

Dans l'affichage de l'alerte du secret divulgué, cliquez sur Signaler la fuite.

Remarque

Afin d'éviter d'interrompre les workflows, envisagez d'abord de faire pivoter le secret avant de continuer, car sa divulgation pourrait entraîner la révocation du secret. Si possible, vous devez également contacter le propriétaire du token pour l'informer de la fuite et coordonner un plan de correction.

-

Examinez les informations dans la boîte de dialogue, puis cliquez sur Je suis conscient(e) des conséquences, signaler ce secret.

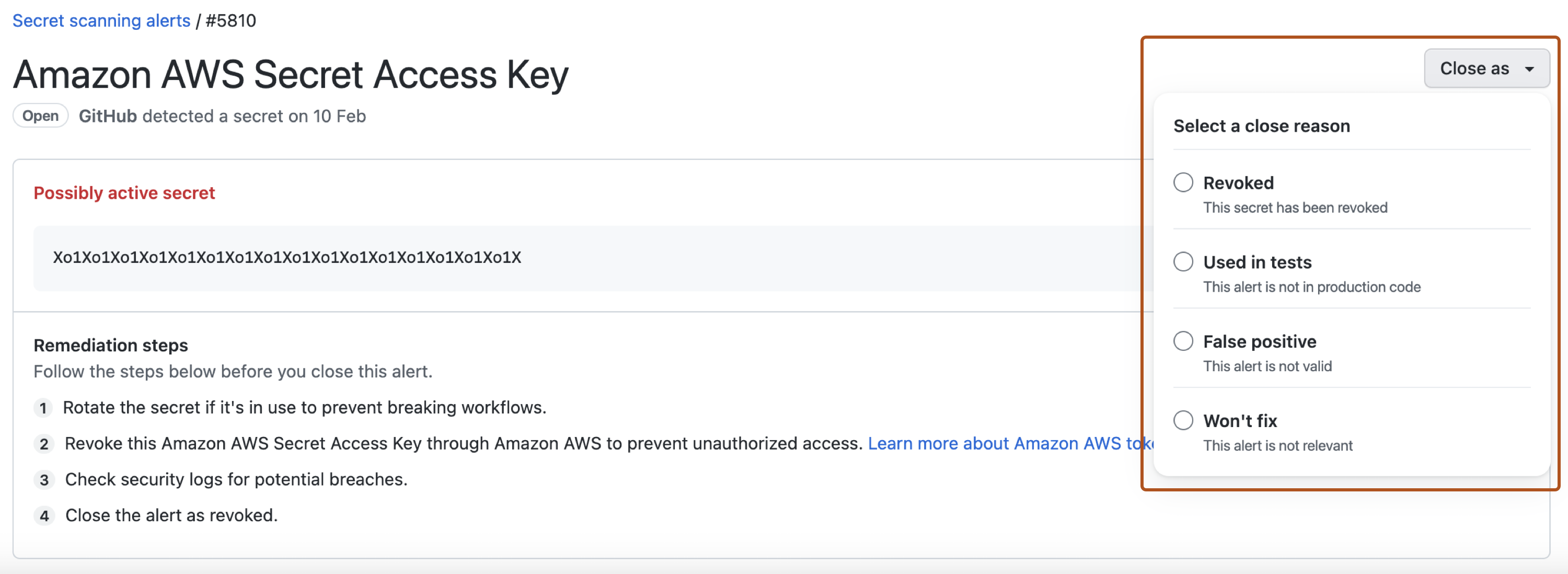

Fermer les alertes

Remarque

Secret scanning ne ferme pas automatiquement les alertes lorsque le token correspondant a été supprimé du référentiel. Vous devez fermer manuellement ces alertes dans la liste des alertes sur GitHub.

-

Sur GitHub, accédez à la page principale du référentiel.

-

Sous le nom du référentiel, cliquez sur l’onglet Security and quality . Si vous ne voyez pas l’onglet « Security and quality », sélectionnez le menu déroulant, puis cliquez sur Security and quality.

-

Dans la barre latérale gauche, sous « Alertes de vulnérabilité », cliquez sur Secret scanning .

-

Sous « Secret scanning », cliquez sur l'alerte que vous souhaitez afficher.

-

Pour ignorer une alerte, sélectionnez le menu déroulant « Fermer comme », puis cliquez sur un motif pour résoudre une alerte.

-

Si vous le souhaitez, dans le champ « Commentaire », ajoutez un commentaire pour l’action Ignorer. Le commentaire de l’action Ignorer est ajouté à la chronologie des alertes et peut être utilisé comme justification lors de l’audit et de la création de rapports.

-

Cliquez sur Fermer l’alerte.