Jeder mit Leseberechtigung für ein Repository kann code scanning Anmerkungen zu Pull-Anforderungen sehen. Weitere Informationen finden Sie unter Filtern von Codescanbenachrichtigungen in Pull-Anforderungen.

Anzeigen der Warnungen für ein Repository

Sie benötigen schreibberechtigungen, um eine Zusammenfassung aller Warnungen für ein Repository auf der Security and quality Registerkarte anzuzeigen.

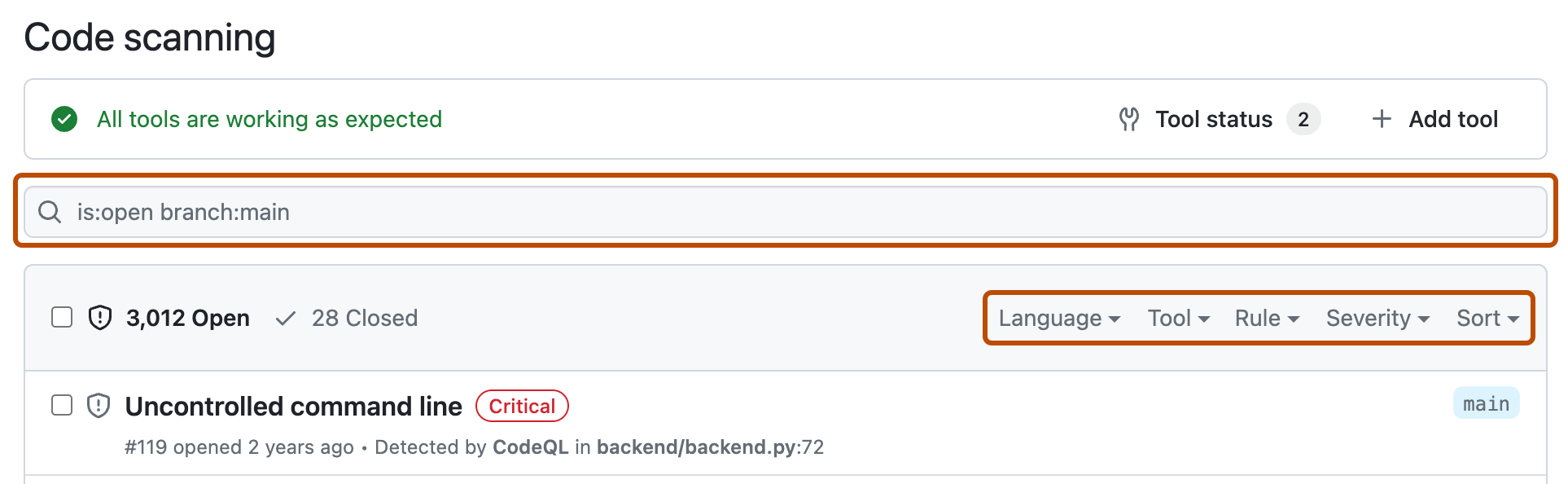

Standardmäßig wird die code scanning Warnungsseite so gefiltert, dass warnungen nur für den Standardzweig des Repositorys angezeigt werden.

-

Navigieren Sie auf GitHub zur Hauptseite des Repositorys.

-

Klicken Sie unter dem Repositorynamen auf die Security and quality Registerkarte. Wenn die Registerkarte " Security and quality" nicht angezeigt wird, wählen Sie das Dropdownmenü aus, und klicken Sie dann auf Security and quality.

-

Klicke in der linken Randleiste auf Code scanning.

-

Verwende optional das Feld für die Freitextsuche oder die Einblendmenüs, um Warnungen zu filtern. Sie können z. B. nach dem Tool filtern, das zum Identifizieren von Warnungen verwendet wurde. Verknüpfte GitHub Probleme werden zusammen mit den entsprechenden Warnungen in der Listenansicht angezeigt.

-

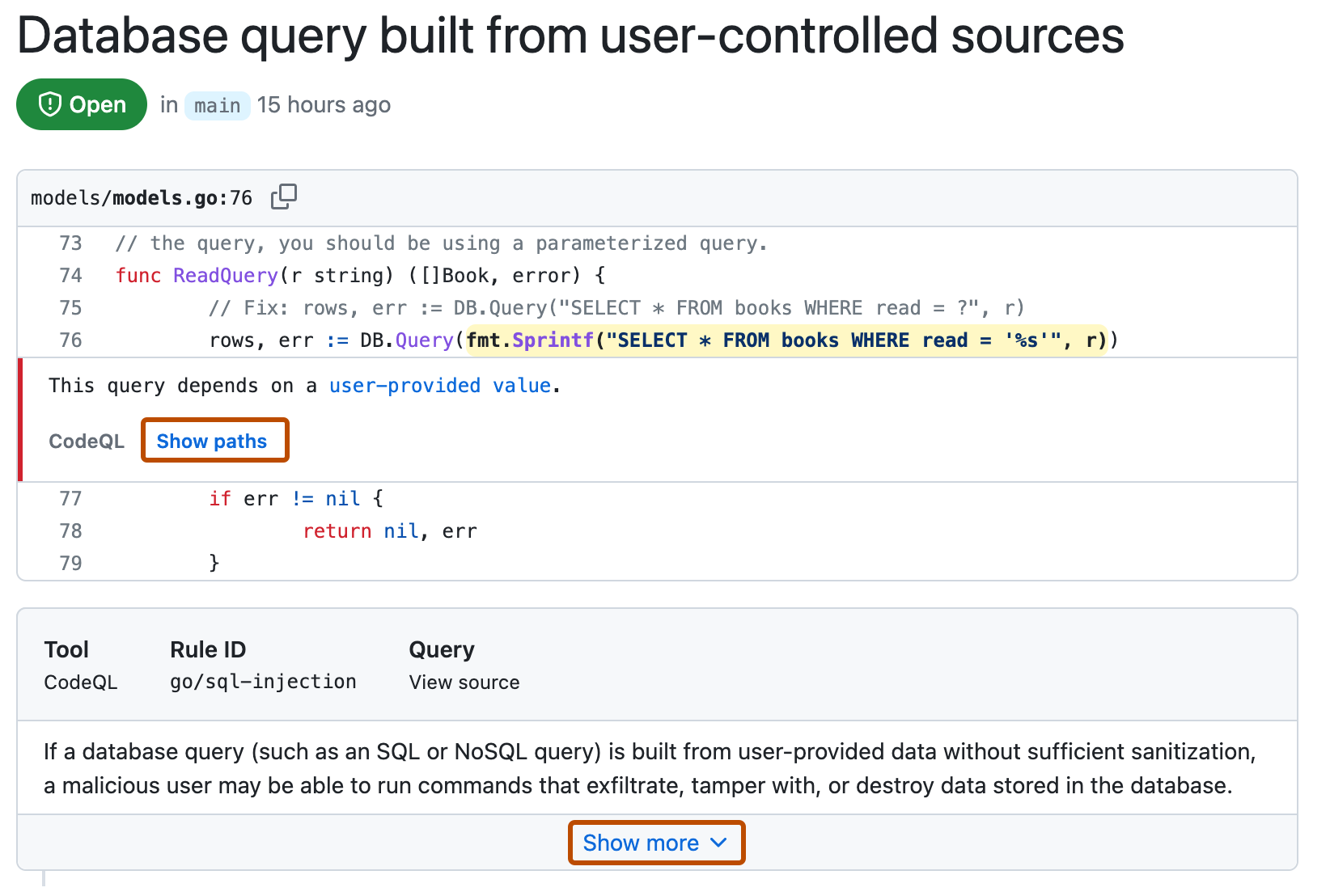

Klicke unter „Code scanning“ auf die Warnung, die du dir näher ansehen möchtest, um die Seite mit den detaillierten Warnungsinformationen anzuzeigen. Der Status und die Details auf der Warnungsseite spiegeln nur den Status der Warnung für den Standardbranch des Repositorys wider, auch wenn die Warnung in anderen Branches vorhanden ist. Du kannst den Status der Warnung für nicht standardmäßigen Branches im Abschnitt Betroffene Branches rechts auf der Warnungsseite sehen. Wenn eine Warnung im Standardbranch nicht vorhanden ist, wird der Status der Warnung als „in Pull Request“ oder „in Branch“ in grau angezeigt. Im Abschnitt Development werden verknüpfte Branches und Pull Requests angezeigt, die die Warnung beheben.

-

Wenn die Warnung auf ein Problem mit dem Datenfluss hinweist, klicke optional auf Show paths (Pfade anzeigen), um den Pfad von der Datenquelle zur Senke anzuzeigen, in der sie verwendet wird.

-

Warnungen aus CodeQL der Analyse enthalten eine Beschreibung des Problems. Klicke auf Mehr anzeigen, um weitere Informationen dazu anzuzeigen, wie du den Code korrigierst.

-

Optional kannst du die Warnung einer Person zuweisen, die mithilfe des rechts angezeigten Steuerelements Assignees behoben werden soll. Weitere Informationen findest du unter Zuweisen von Warnungen.

Weitere Informationen finden Sie unter Informationen zu Codeüberprüfungswarnungen.

Hinweis

Informationen dazu, wann code scanning die Analyse zuletzt auf der Toolstatusseite ausgeführt wurde, werden angezeigt. Weitere Informationen finden Sie unter Verwenden der Toolstatusseite zum Scannen von Code.

Fragen zu GitHub Copilot Chatcode scanning Warnungen

Mit einer GitHub Copilot Enterprise Lizenz können Sie Copilot-Chat um Hilfe bitten, um ein besseres Verständnis für Sicherheitswarnungen, einschließlich der code scanning-Warnungen, in Repositories in Ihrer Organisation zu erhalten. Weitere Informationen finden Sie unter Fragen an GitHub Copilot in GitHub stellen.

Metriken für CodeQL Pull-Request-Benachrichtigungen für eine Organisation anzeigen

Für code scanning-Warnungen aus der CodeQL-Analyse können Sie mithilfe der Sicherheitsübersicht sehen, wie CodeQL in Pull-Requests in den Repositorys Ihrer Organisation mit Schreibzugriff abschneidet, und Repositorys identifizieren, in denen Sie möglicherweise aktiv werden müssen. Weitere Informationen finden Sie unter Warnungsmetriken der CodeQL-Pullanforderung.

Filterung von code scanning-Warnungen

Sie können die in der code scanning Warnungsansicht angezeigten Warnungen filtern. Dies ist nützlich, wenn viele Warnungen vorhanden sind, da du dich auf einen bestimmten Warnungstyp konzentrieren kannst. Es gibt einige vordefinierte Filter und einen Bereich von Schlüsselwörtern, mit denen du die Liste der angezeigten Warnungen verfeinern kannst.

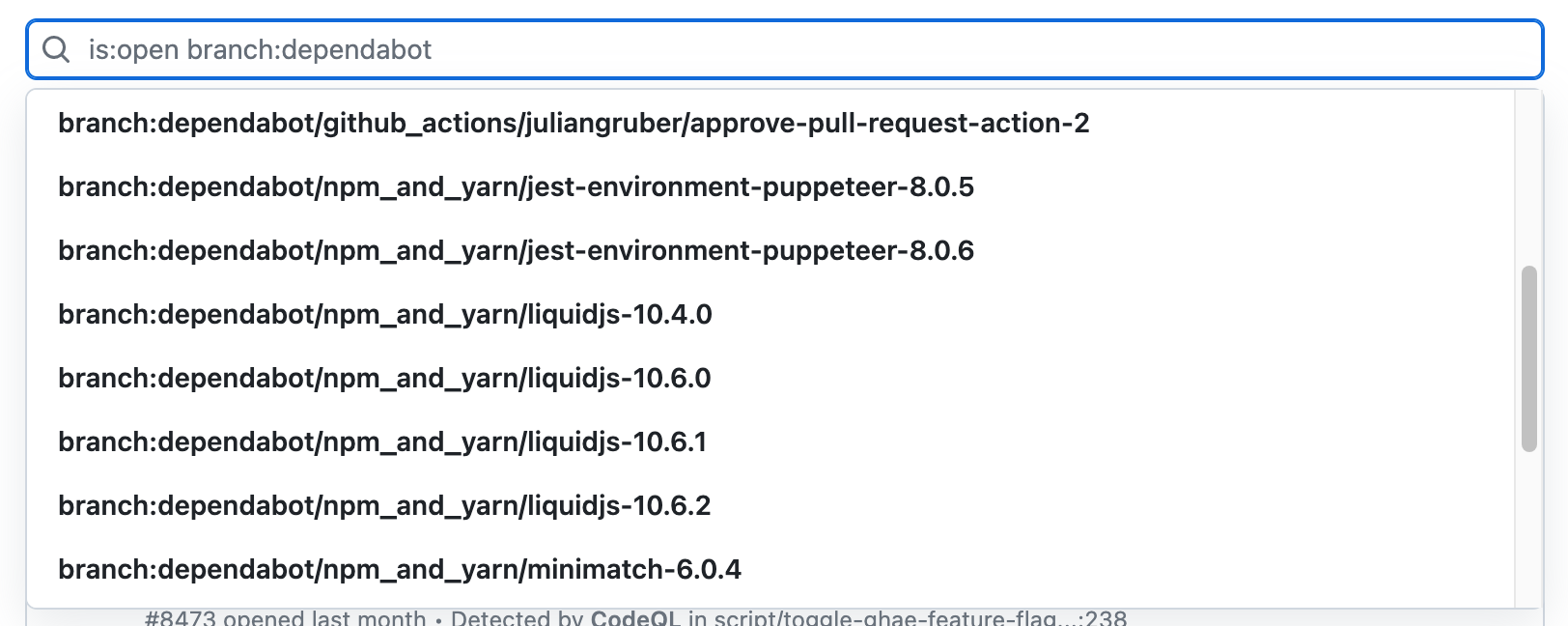

Wenn du ein Schlüsselwort aus einer Dropdownliste auswählst oder in das Suchfeld eingibst, werden nur Werte mit Ergebnissen angezeigt. Dadurch kannst du Filter vermeiden, die zu keinen Ergebnissen führen.

Wenn du mehrere Filter eingibst, werden in der Ansicht Warnungen angezeigt, die mit allen festgelegten Filtern übereinstimmen. Beispielsweise werden mit is:closed severity:high branch:main nur geschlossene Warnungen mit hohem Schweregrad angezeigt, die im main-Branch vorhanden sind. Die Ausnahme sind Filter im Zusammenhang mit Referenzen (ref, branch und pr): Mit is:open branch:main branch:next werden geöffnete Warnungen aus dem main-Branch und dem next-Branch angezeigt.

Beachte, dass, wenn du nach Warnungen in einem Nicht-Standardbranch gefiltert hast, dieselben Warnungen aber im Standardbranch vorhanden sind, die Warnungsseite für eine bestimmte Warnung trotzdem nur den Status der Warnung im Standardbranch anzeigt, auch wenn dieser Status mit dem Status in einem Nicht-Standardbranch in Widerspruch steht. So kann eine Warnung, die in der Liste „Offen“ in der Warnungsübersicht für branch-x auftaucht, auf der Warnungsseite den Status „Behoben“ haben, wenn die Warnung im Standardbranch bereits behoben ist. Du kannst den Status der Warnung für den Branch, den du gefiltert hast, im Abschnitt Betroffene Branches auf der rechten Seite der Warnungsseite einsehen.

Du kannst dem tag Filter - voranstellen, um Ergebnisse mit diesem Tag auszuschließen.

-tag:style zeigt beispielsweise nur Warnungen an, die nicht über das style-Tag verfügen.

Beschränken von Ergebnissen nur auf Anwendungscode

Du kannst den Filter „Nur Warnungen im Anwendungscode“ oder autofilter:true-Schlüsselwort und -Wert verwenden, um Ergebnisse auf Warnungen im Anwendungscode einzuschränken. Weitere Informationen zu den Codetypen, die automatisch als Nicht-Anwendungscode bezeichnet werden, findest du unter Informationen zu Codeüberprüfungswarnungen.

Suche nach code scanning Warnungen

Du kannst die Liste der Warnungen durchsuchen. Dies ist zum Beispiel nützlich, wenn es eine große Anzahl von Warnungen im Repository gibt oder wenn du den genauen Namen für eine Warnung nicht kennst. GitHub führt die Freitextsuche durch:

- Der Name der Warnung

- Die Alarmdetails (dies umfasst auch die Informationen, die standardmäßig im ausklappbaren Abschnitt Mehr anzeigen ausgeblendet sind)

| Unterstützte Suche | Syntaxbeispiel | Ergebnisse |

|---|---|---|

| Einzelwortsuche | injection | Gibt alle Warnungen zurück, die das Wort injection enthalten |

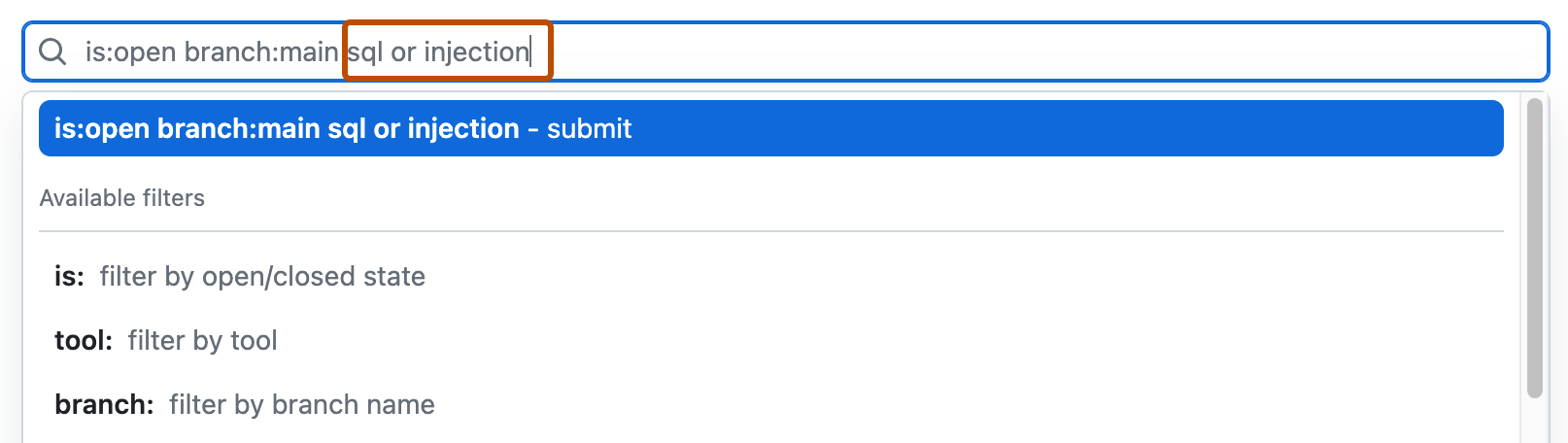

| Suche nach mehreren Wörtern | sql injection | Gibt alle Warnungen zurück, die das Wort sql oder injection enthalten |

| Suchen nach genauen Übereinstimmungen (doppelte Anführungszeichen verwenden) | "sql injection" | Gibt alle Warnungen zurück, die die genaue Wortgruppe sql injection enthalten |

| OR-Suche | sql OR injection | Gibt alle Warnungen zurück, die das Wort sql oder injection enthalten |

| AND-Suche | sql AND injection | Gibt alle Warnungen zurück, die sowohl das Wort sql als auch das Wort injection enthalten |

Tipp

- Die Suche nach mehreren Wörtern entspricht einer OR-Suche.

- Bei der AND-Suche werden Ergebnisse zurückgegeben, in denen die Suchbegriffe an beliebiger Stelle ungeachtet der Reihenfolge im Warnungsnamen oder in den Warnungsdetails gefunden werden.

-

Navigieren Sie auf GitHub zur Hauptseite des Repositorys.

-

Klicken Sie unter dem Repositorynamen auf die Security and quality Registerkarte. Wenn die Registerkarte " Security and quality" nicht angezeigt wird, wählen Sie das Dropdownmenü aus, und klicken Sie dann auf Security and quality.

-

Klicke in der linken Randleiste auf Code scanning.

-

Gib rechts neben dem Dropdownmenü Filter im Feld für die Freitextsuche die Schlüsselwörter ein, nach denen gesucht werden soll.

-

Drücke die EINGABETASTE. Die Warnungsauflistung enthält die geöffneten code scanning Warnungen, die Ihren Suchkriterien entsprechen.

Überprüfen von Antworten auf code scanning Warnungen

Du kannst die Aktionen, die als Reaktion auf code scanning-Warnungen ergriffen wurden, mit GitHub-Tools überprüfen. Weitere Informationen finden Sie unter Prüfen von Sicherheitswarnungen.

Weiterführende Lektüre

-

[AUTOTITLE](/code-security/code-scanning/managing-code-scanning-alerts/resolving-code-scanning-alerts) -

[AUTOTITLE](/code-security/code-scanning/managing-code-scanning-alerts/triaging-code-scanning-alerts-in-pull-requests) -

[AUTOTITLE](/code-security/code-scanning/enabling-code-scanning/configuring-default-setup-for-code-scanning) -

[AUTOTITLE](/code-security/code-scanning/integrating-with-code-scanning/about-integration-with-code-scanning)