Конфликты имен пользователей

GitHub нормализует значение атрибута SCIM, которое отправляется поставщиком удостоверений (IdP) в вызове API SCIM userName , чтобы создать имя пользователя каждого пользователя на GitHub. Если несколько учетных записей нормализуются в одно и то же имя пользователя GitHub, происходит конфликт имен пользователей и создается только учетная запись первого пользователя. Дополнительные сведения см. в разделе Рекомендации по использованию имени пользователя для внешней проверки подлинности.

Получение доступа к предприятию, если единый вход недоступен

Если ошибка конфигурации или проблема с поставщиком удостоверений не позволяет использовать единый вход, можно использовать администратор сайта с доступом к консоли управления для обновления параметров или временного отключения SAML. Дополнительные сведения см. в разделе Администрирование экземпляра из веб-интерфейса.

Ошибки подготовки SCIM

Microsoft Entra ID (ранее известный как Azure AD) автоматически повторяет попытки настройки SCIM в следующем цикле синхронизации Entra ID. Интервал подготовки SCIM по умолчанию для идентификатора Записи составляет 40 минут. Дополнительные сведения об этом поведении повторных попыток см. в документации Майкрософт или обратитесь в службу поддержки Майкрософт, если вам нужна дополнительная помощь.

Okta повторит неудачные попытки подготовки SCIM с помощью вмешательства администратора Okta вручную. Дополнительные сведения о том, как администратор Okta может повторить неудачную задачу для конкретного приложения, см. в документации okta или обратитесь в службу поддержки Okta.

В экземпляр где SCIM обычно работает правильно, иногда попытки подготовки SCIM отдельных пользователей завершаются ошибкой. Пользователи не смогут войти, пока учетная запись не будет подготовлена к GitHub. Эти отдельные ошибки подготовки пользователей SCIM приводят к коду состояния диапазона HTTP 400 и обычно вызваны проблемами с нормализацией имени пользователя или конфликтами имени пользователя, где другой пользователь с тем же нормализованным именем пользователя уже существует в организации. См . раздел AUTOTITLE.

Ошибки проверки подлинности SAML

Если при попытке проверки подлинности с помощью SAML возникают ошибки, см. раздел Устранение неполадок с проверкой подлинности SAML.

Ошибки сопоставления данных SAML и SCIM

Если вы используете SAML с SCIM в экземпляре GitHub Enterprise Server и данные SAML пользователя не соответствуют существующему подготовленному удостоверению SCIM, GitHub возвращает ошибку.

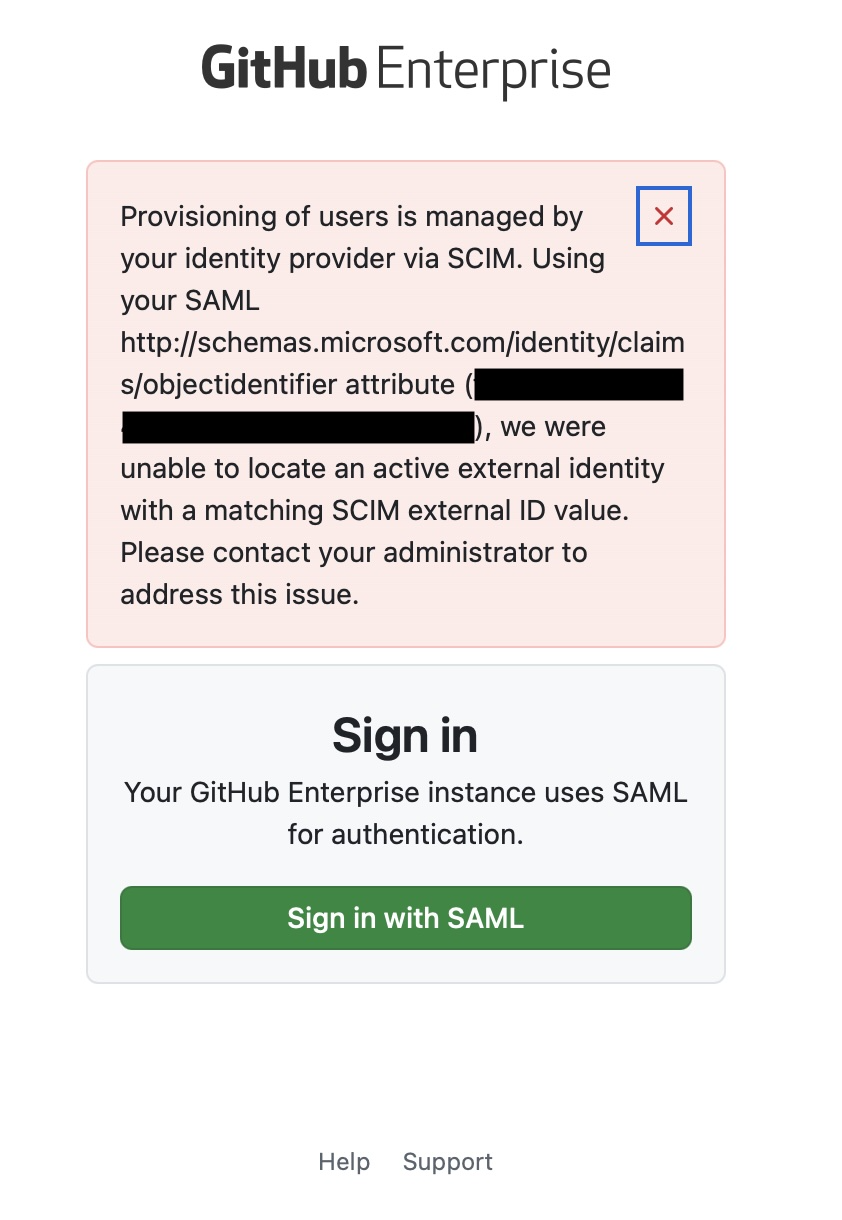

Для идентификатора записи ошибка будет выглядеть следующим образом:

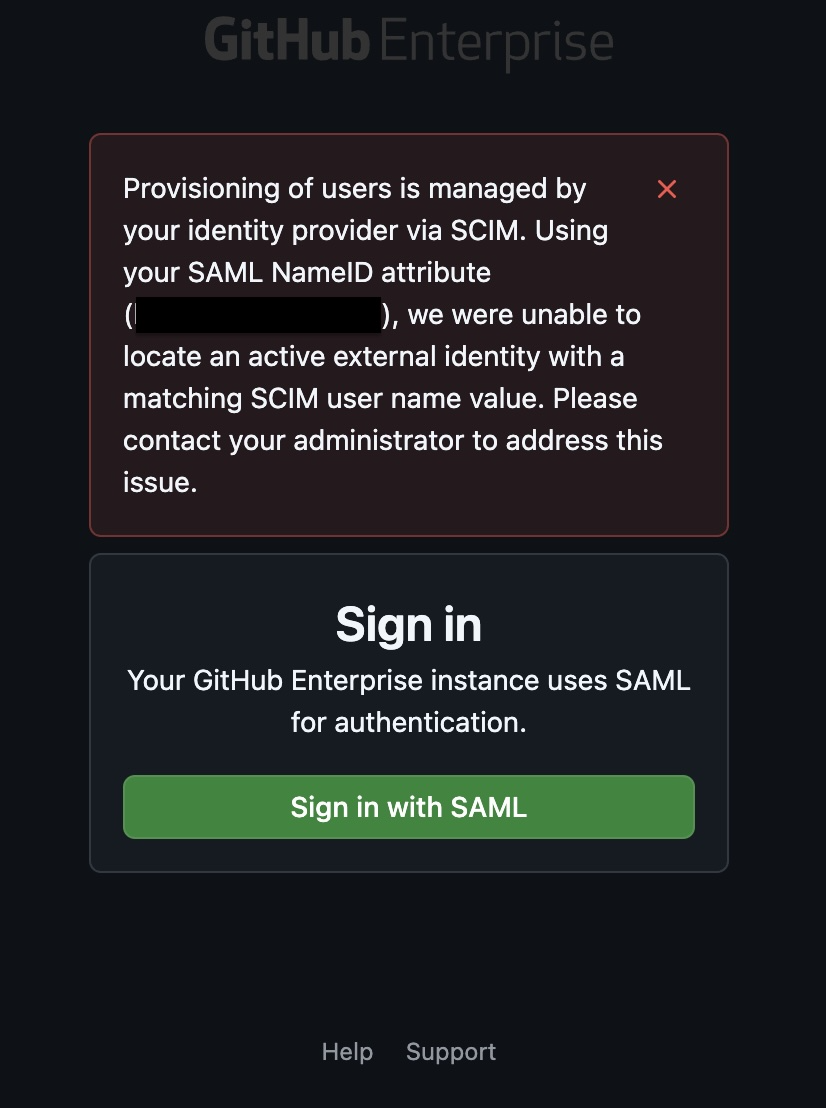

Для всех других поставщиков удостоверений ошибка будет выглядеть следующим образом:

При возникновении этой ошибки выполните указанные ниже действия.

- Убедитесь, что удостоверение SCIM подготовлено для пользователя, выполнив поиск пользователей в вашем экземпляре. Дополнительные сведения о том, как найти подготовленных пользователей SCIM в экземпляре, см. в разделе Просмотр пользователей в организации.

- Если пользователь еще не подготовлен, это либо потому, что поставщик удостоверений еще не отправил запрос на подготовку, либо запрос на подготовку завершился ошибкой. Администраторы предприятия могут использовать события журнала аудита для определения того, какие из этих двух сценариев они влияют. Дополнительные сведения см. в разделе Подготовка пользователей и групп с помощью SCIM с помощью REST API.

- Если пользователь успешно подготовлен в вашем экземпляре, необходимо убедиться, что значение атрибута SAML, указанного в сообщении об ошибке, соответствует значению указанного атрибута SCIM. Чтобы найти значение атрибута SCIM, см . раздел AUTOTITLE.

- Например, чтобы устранить неполадки с снимка экрана выше, мы рассмотрим значение SCIM пользователя "Внешний идентификатор". Используя это значение, мы убедимся, что пользователь имеет правильное значение, заданное поставщиком удостоверений.

Дополнительные сведения о том, как GitHub сопоставляет данные SAML и SCIM для пользователей, см. в разделе Конечные точки REST API для SCIM.

Дополнительные материалы

-

[AUTOTITLE](/admin/identity-and-access-management/provisioning-user-accounts-for-enterprise-managed-users/troubleshooting-team-membership-with-identity-provider-groups)