참고

GitHub Enterprise Server 호스트 실행기는 현재 GitHub에서 지원되지 않습니다.

조직에 대한 GitHub Actions 권한 정보

기본적으로 GitHub Actions에서 GitHub Enterprise Server을(를) 사용하도록 설정하면 는 모든 리포지토리 및 조직에서 사용하도록 설정됩니다. GitHub Actions를 사용하지 않거나 엔터프라이즈의 작업로 제한하도록 선택할 수 있습니다. GitHub Actions에 대한 자세한 내용은 워크플로 작성을(를) 참조하세요.

조직의 모든 리포지토리에 대해 GitHub Actions를 사용하도록 설정할 수 있습니다. GitHub Actions을(를) 사용하도록 설정하면 워크플로는 리포지토리 및 다른 퍼블릭 또는 내부 리포지토리 내의 작업을 실행할 수 있습니다. 조직의 모든 리포지토리에 대해 GitHub Actions를 사용하지 않도록 설정할 수 있습니다. GitHub Actions를 사용하지 않도록 설정하면 리포지토리에서 워크플로가 실행되지 않습니다.

또는 조직의 모든 리포지토리에 대해 GitHub Actions를 사용하도록 설정할 수 있지만, 워크플로가 실행할 수 있는 작업 를 제한할 수 있습니다.

조직에 대한 GitHub Actions 권한 관리

조직의 모든 리포지토리에 대해 GitHub Actions를 사용하지 않도록 설정하거나 특정 리포지토리만 허용하도록 선택할 수 있습니다. 또한 퍼블릭 작업 의 사용을 제한할 수 있으므로 사용자는 엔터프라이즈에 있는 로컬 작업 만 사용할 수 있습니다.

참고

조직이 상위 정책을 사용하는 기업에서 관리되는 경우 이러한 설정을 관리하지 못할 수 있습니다. 자세한 내용은 엔터프라이즈에서 GitHub Actions 대한 정책 적용을(를) 참조하세요.

-

GitHub의 오른쪽 위 모서리에서 프로필 사진을 클릭한 다음, Your organizations를 클릭합니다.

-

조직을 클릭하여 선택합니다.

-

조직 이름에서 설정을 클릭합니다. "설정" 탭이 표시되지 않으면 드롭다운 메뉴를 선택한 다음 설정을 클릭합니다.

-

왼쪽 사이드바에서 Actions, General을 차례로 클릭합니다.

-

“정책”에서 옵션을 선택합니다.

선택 작업 허용____를 선택하면 엔터프라이즈 내의 작업가 허용되며 다른 특정 작업를 허용하는 추가 옵션이 있습니다. 자세한 내용은 작업이 실행되도록 허용을 참조하세요.

내에서만 작업

Require actions to be pinned to a full-length commit SHA를 활성화하려면 모든 작업을 전체 길이의 커밋 SHA에 고정해야 합니다. 여기에는 엔터프라이즈의 작업과 GitHub가 작성한 작업이 모두 포함됩니다. 자세한 내용은 안전 사용 참조을(를) 참조하세요.

-

**저장**을 클릭합니다.

선택 작업 실행 허용

선택 작업 허용____를 선택하면 로컬 작업가 허용되며 다른 특정 작업를 허용하는 추가 옵션이 있습니다.

참고

이러한 설정은 조직에 재정의 정책이 있거나 재정의 정책이 있는 엔터프라이즈에서 관리하는 경우 관리하지 못할 수 있습니다. 자세한 내용은 조직에 대한 GitHub Actions 사용하지 않도록 설정 또는 제한 또는 엔터프라이즈에서 GitHub Actions 대한 정책 적용을(를) 참조하세요.

-

**GitHub에 의해 만들어진 작업을 허용**합니다. GitHub에서 만든 모든 작업을 워크플로에서 사용하도록 허용할 수 있습니다. GitHub에서 만든 작업은 `actions` 및 `github` 조직에 있습니다. 자세한 내용은 [`actions`](https://github.com/actions) 및 [`github`](https://github.com/github) 조직을 참조하세요. -

**확인된 작성자의 Marketplace 작업 허용:** 이 옵션은 GitHub Connect을(를) 활성화하고 GitHub Actions(으)로 구성한 경우 사용 가능합니다. [AUTOTITLE](/admin/github-actions/managing-access-to-actions-from-githubcom/enabling-automatic-access-to-githubcom-actions-using-github-connect)에서 자세한 내용을 확인하세요. 워크플로에서 확인된 작성자가 생성한 모든 GitHub Marketplace 작업을 사용하도록 허용할 수 있습니다. GitHub가 작업 작성자를 파트너 조직으로 확인하면 <svg version="1.1" width="16" height="16" viewBox="0 0 16 16" class="octicon octicon-verified" aria-label="The verified badge" role="img"><path d="m9.585.52.929.68c.153.112.331.186.518.215l1.138.175a2.678 2.678 0 0 1 2.24 2.24l.174 1.139c.029.187.103.365.215.518l.68.928a2.677 2.677 0 0 1 0 3.17l-.68.928a1.174 1.174 0 0 0-.215.518l-.175 1.138a2.678 2.678 0 0 1-2.241 2.241l-1.138.175a1.17 1.17 0 0 0-.518.215l-.928.68a2.677 2.677 0 0 1-3.17 0l-.928-.68a1.174 1.174 0 0 0-.518-.215L3.83 14.41a2.678 2.678 0 0 1-2.24-2.24l-.175-1.138a1.17 1.17 0 0 0-.215-.518l-.68-.928a2.677 2.677 0 0 1 0-3.17l.68-.928c.112-.153.186-.331.215-.518l.175-1.14a2.678 2.678 0 0 1 2.24-2.24l1.139-.175c.187-.029.365-.103.518-.215l.928-.68a2.677 2.677 0 0 1 3.17 0ZM7.303 1.728l-.927.68a2.67 2.67 0 0 1-1.18.489l-1.137.174a1.179 1.179 0 0 0-.987.987l-.174 1.136a2.677 2.677 0 0 1-.489 1.18l-.68.928a1.18 1.18 0 0 0 0 1.394l.68.927c.256.348.424.753.489 1.18l.174 1.137c.078.509.478.909.987.987l1.136.174a2.67 2.67 0 0 1 1.18.489l.928.68c.414.305.979.305 1.394 0l.927-.68a2.67 2.67 0 0 1 1.18-.489l1.137-.174a1.18 1.18 0 0 0 .987-.987l.174-1.136a2.67 2.67 0 0 1 .489-1.18l.68-.928a1.176 1.176 0 0 0 0-1.394l-.68-.927a2.686 2.686 0 0 1-.489-1.18l-.174-1.137a1.179 1.179 0 0 0-.987-.987l-1.136-.174a2.677 2.677 0 0 1-1.18-.489l-.928-.68a1.176 1.176 0 0 0-1.394 0ZM11.28 6.78l-3.75 3.75a.75.75 0 0 1-1.06 0L4.72 8.78a.751.751 0 0 1 .018-1.042.751.751 0 0 1 1.042-.018L7 8.94l3.22-3.22a.751.751 0 0 1 1.042.018.751.751 0 0 1 .018 1.042Z"></path></svg> 배지가 GitHub Marketplace의 작업 옆에 표시됩니다. -

**특정 작업 허용 또는 차단:** 특정 조직과 리포지토리의 작업만 워크플로가 사용하도록 제한할 수 있습니다. 지정된 작업은 1000을 넘어서 설정할 수 없습니다.특정 태그에 대한 액세스를 제한하거나 작업의 SHA를 커밋하려면 워크플로에서 사용된 것과 동일한 구문을 사용하여 작업를 선택합니다.

- 작업의 경우 구문은

OWNER/REPOSITORY@TAG-OR-SHA입니다. 예를 들어actions/javascript-action@v1.0.1을 사용하여 태그를 선택하거나actions/javascript-action@a824008085750b8e136effc585c3cd6082bd575f를 사용하여 SHA를 선택합니다. 자세한 내용은 워크플로에서 미리 작성된 구성 요소 사용을(를) 참조하세요.

*와일드카드 문자를 사용하여 패턴을 일치시킬 수 있습니다. 예를 들어space-org로 시작하는 조직에서 모든 작업를 허용하려면space-org*/*를 지정할 수 있습니다. octocat으로 시작하는 리포지토리에서 모든 작업를 허용하려면*/octocat**@*을 사용할 수 있습니다. GitHub Actions에 대한 워크플로 구문에서*와일드카드 사용에 대한 자세한 정보를 알아보세요.,을(를) 사용하여 패턴을 구분할 수 있습니다. 예를 들어,octocat및octokit조직의 모든 작업를 수락하려면octocat/*, octokit/*을(를) 지정할 수 있습니다.!접두사를 사용하여 패턴을 차단하세요. 예를 들어,space-org조직의 모든 작업를 수락하고 특정 작업(예:space-org/action)을 차단하려면space-org/*, !space-org/action@*을(를) 지정할 수 있습니다. 목록에 지정된 작업만 기본적으로 허용됩니다. 모든 작업를 수락하면서 특정 작업만 차단하려면*, !space-org/action@*을(를) 지정할 수 있습니다. - 작업의 경우 구문은

목록에 지정된 작업를 추가하는 방법을 이 프로시저에서 보여 줍니다.

-

GitHub의 오른쪽 위 모서리에서 프로필 사진을 클릭한 다음, Your organizations를 클릭합니다.

-

조직을 클릭하여 선택합니다.

-

조직 이름에서 설정을 클릭합니다. "설정" 탭이 표시되지 않으면 드롭다운 메뉴를 선택한 다음 설정을 클릭합니다.

-

왼쪽 사이드바에서 Actions, General을 차례로 클릭합니다.

-

"정책"에서 선택 작업 허용____를 선택하고 필요한 작업를 목록에 추가합니다.

-

**저장**을 클릭합니다.

자체 호스팅 실행기의 사용 제한

GitHub의 자체 호스트형 실행기가 임시 클린 가상 머신에서 호스트된다는 보장은 없습니다. 이에 따라 워크플로에서 신뢰할 수 없는 코드로 손상될 수 있습니다.

마찬가지로,리포지토리를 포크하고 끌어오기 요청을 할 수 있는 사람(일반적으로 리포지토리에 대한 읽기 액세스 권한이 있는 사용자)은 비밀 및 GITHUB_TOKEN에 대한 액세스 권한을 얻는 것을 포함하여, 설정에 따라 리포지토리에 대한 쓰기 권한을 부여할 수 있는 자체 호스팅 실행기 환경을 손상시킬 수 있습니다. 워크플로는 환경 및 필수 검토를 사용하여 환경 비밀에 대한 액세스를 제어할 수 있지만 워크플로는 격리된 환경에서 실행되지 않으며 자체 호스팅 실행기에서 실행될 때 동일한 위험에 여전히 취약합니다.

이러한 이유와 기타 이유로 리포지토리 수준에서 사용자가 자체 호스팅 실행기를 만들지 못하도록 설정할 수 있습니다.

참고

조직이 엔터프라이즈에 속한 경우 리포지토리 수준에서 자체 호스팅 실행기를 만드는 기능이 엔터프라이즈 전체 설정으로 비활성화되었을 수 있습니다. 그런 경우 조직 설정에서 리포지토리 수준 자체 호스팅 실행기를 사용하도록 설정할 수 없습니다. 자세한 내용은 엔터프라이즈에서 GitHub Actions 대한 정책 적용을(를) 참조하세요.

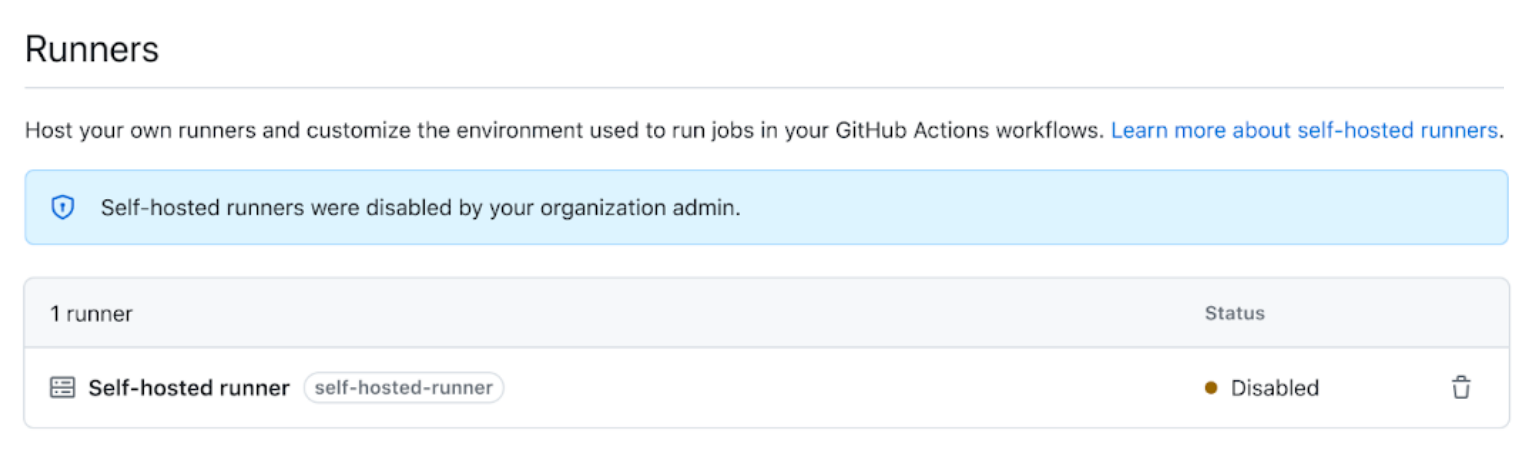

사용하지 못하도록 설정한 경우 리포지토리에 자체 호스팅 실행기가 이미 있으면 해당 실행기는 "사용 안 함"이라는 상태와 함께 나열되며 새 워크플로 작업이 할당되지 않습니다.

참고

리포지토리 수준 자체 호스트형 실행기 생성을 사용하지 않도록 설정한 경우 워크플로는 엔터프라이즈 또는 조직 수준에서 자체 호스트형 실행기에 계속 액세스할 수 있습니다.

-

GitHub의 오른쪽 위 모서리에서 프로필 사진을 클릭한 다음, Your organizations를 클릭합니다.

-

조직을 클릭하여 선택합니다.

-

조직 이름에서 설정을 클릭합니다. "설정" 탭이 표시되지 않으면 드롭다운 메뉴를 선택한 다음 설정을 클릭합니다.

-

왼쪽 사이드바에서 Actions, General을 차례로 클릭합니다.

-

"실행기"에서 드롭다운 메뉴를 사용하여 원하는 설정을 선택합니다.

- 모든 리포지토리 - 조직의 모든 리포지토리에 자체 호스팅 실행기를 사용할 수 있습니다.

- 선택한 리포지토리 - 선택한 리포지토리에만 자체 호스팅 실행기를 사용할 수 있습니다.

- 사용 안 함 - 리포지토리 수준에서 자체 호스팅 실행기를 만들 수 없습니다.

-

**선택한 리포지토리**를 선택한 경우:- 를 클릭하세요.

- 자체 호스팅 러너를 허용할 리포지토리의 체크박스를 선택합니다.

-

**리포지토리 선택**을 클릭합니다.

프라이빗 리포지토리 포크에 워크플로우 활성화

프라이빗 리포지토리의 포크를 사용하는 경우 사용자가 pull_request이벤트에서 워크플로를 실행하는 방법을 제어하는 정책을 구성할 수 있습니다. 프라이빗 및 내부 리포지토리에서만 사용할 수 있는 엔터프라이즈, 조직 또는 리포지토리에 대해 정책 설정을 구성할 수 있습니다.

엔터프라이즈에 대해 정책을 사용하지 않도록 설정하면 조직에서 정책을 사용하도록 설정할 수 없습니다. 조직에 대해 정책을 사용하지 않도록 설정하면 리포지토리에서 정책을 사용하도록 설정할 수 없습니다. 조직에서 정책을 사용하도록 설정하면 개별 리포지토리에 대해 정책을 사용하지 않도록 설정할 수 있습니다.

- 포크 끌어오기 요청에서 워크플로 실행 - 사용자가 포크 끌어오기 요청에서 워크플로를 실행할 수 있도록 허용하고, 읽기 전용 권한이 있는

GITHUB_TOKEN을 사용하며, 비밀에 액세스할 수 없습니다. - 끌어오기 요청에서 워크플로에 쓰기 토큰 보내기 - 포크에서 끌어오기 요청이 쓰기 권한으로

GITHUB_TOKEN을 사용할 수 있도록 허용합니다. - 끌어오기 요청에서 워크플로로 비밀 보내기 - 끌어오기 요청에 모든 비밀을 사용할 수 있도록 합니다.

- 포크 끌어오기 요청 워크플로 승인 필요 - 쓰기 권한이 없는 공동 작업자의 끌어오기 요청에서 워크플로를 실행하려면 쓰기 권한이 있는 사용자의 승인이 필요합니다.

조직에 대한 프라이빗 포크 정책 구성

-

GitHub의 오른쪽 위 모서리에서 프로필 사진을 클릭한 다음, Your organizations를 클릭합니다.

-

조직을 클릭하여 선택합니다.

-

조직 이름에서 설정을 클릭합니다. "설정" 탭이 표시되지 않으면 드롭다운 메뉴를 선택한 다음 설정을 클릭합니다.

-

왼쪽 사이드바에서 Actions, General을 차례로 클릭합니다.

-

포크 끌어오기 요청 워크플로에서 옵션을 선택합니다.

-

저장을 클릭하여 설정을 적용합니다.

조직에 대한 GITHUB_TOKEN의 권한 설정

GITHUB_TOKEN에 부여된 기본 사용 권한을 설정할 수 있습니다. GITHUB_TOKEN에 대한 자세한 내용은 워크플로에서 인증에 GITHUB_TOKEN 사용을(를) 참조하세요. 제한된 사용 권한 집합을 기본값으로 선택하거나 허용 설정을 적용할 수 있습니다.

조직 또는 리포지토리의 설정에서 GITHUB_TOKEN에 대한 기본 권한을 설정할 수 있습니다. 조직 설정에서 제한 옵션을 기본값으로 선택하면 조직 내 리포지토리 설정에서 동일한 옵션이 선택되고 허용 옵션이 사용하지 않도록 설정됩니다. 조직이 GitHub Enterprise 계정에 속하고 엔터프라이즈 설정에서 더 제한적인 기본값이 선택된 경우 조직 설정에서 더 허용적인 기본값을 선택할 수 없습니다.

리포지토리에 대한 쓰기 권한이 있는 사용자는 워크플로 파일에서 GITHUB_TOKEN 키를 편집하여 필요에 따라 액세스를 추가하거나 제거하여 permissions에 부여된 권한을 수정할 수 있습니다. 자세한 내용은 permissions를 참조하세요.

기본 GITHUB_TOKEN 권한 구성

기본적으로 새 조직을 만들 때 설정은 엔터프라이즈 설정에 구성된 설정에서 상속됩니다.

-

GitHub의 오른쪽 위 모서리에서 프로필 사진을 클릭한 다음, Your profile을 클릭합니다.

-

GitHub의 오른쪽 위 모서리에서 프로필 사진을 클릭한 다음, Your organizations를 클릭합니다.

-

조직을 클릭하여 선택합니다.

-

조직 이름에서 설정을 클릭합니다. "설정" 탭이 표시되지 않으면 드롭다운 메뉴를 선택한 다음 설정을 클릭합니다.

-

왼쪽 사이드바에서 Actions, General을 차례로 클릭합니다.

-

"워크플로 사용 권한"에서

GITHUB_TOKEN이 모든 권한(허용 설정)에 대한 읽기 및 쓰기 권한을 가질지 또는contents및packages권한(제한된 설정)에 대한 읽기 권한만 가질지 선택합니다. -

**저장**을 클릭하여 설정을 적용합니다.

GitHub Actions가 끌어오기 요청을 만들거나 승인하지 못하도록 방지

GitHub Actions 워크플로가 끌어오기 요청을 만들거나 승인하는 것을 허용하거나 차단하도록 선택할 수 있습니다.

기본적으로 새 엔터프라이즈를 만들 때 워크플로는 끌어오기 요청을 만들거나 승인할 수 없습니다.

-

GitHub의 오른쪽 위 모서리에서 프로필 사진을 클릭한 다음, Your profile을 클릭합니다.

-

GitHub의 오른쪽 위 모서리에서 프로필 사진을 클릭한 다음, Your organizations를 클릭합니다.

-

조직을 클릭하여 선택합니다.

-

조직 이름에서 설정을 클릭합니다. "설정" 탭이 표시되지 않으면 드롭다운 메뉴를 선택한 다음 설정을 클릭합니다.

-

왼쪽 사이드바에서 Actions, General을 차례로 클릭합니다.

-

"워크플로 권한"에서 GitHub Actions 허용을 사용하여 끌어오기 요청을 만들고 승인합니다 설정을 사용하여

GITHUB_TOKEN끌어오기 요청을 만들고 승인할 수 있는지 여부를 구성합니다. -

**저장**을 클릭하여 설정을 적용합니다.

조직의 GitHub Actions 캐시 스토리지 관리

조직 관리자는 조직 내 모든 리포지토리의 GitHub Actions 캐시 스토리지를 볼 수 있고 관리할 수 있습니다.

리포지토리별 GitHub Actions 캐시 스토리지 보기

조직의 각 리포지토리별로, 리포지토리에서 사용하는 캐시 스토리지 양, 활성 캐시 수 및 리포지토리가 총 캐시 크기 제한에 근접했는지 여부를 확인할 수 있습니다. 캐시 사용량 및 제거 프로세스에 대한 자세한 내용은 종속성 캐싱 참조을(를) 참조하세요.

-

GitHub의 오른쪽 위 모서리에서 프로필 사진을 클릭한 다음, Your profile을 클릭합니다.

-

GitHub의 오른쪽 위 모서리에서 프로필 사진을 클릭한 다음, Your organizations를 클릭합니다.

-

조직을 클릭하여 선택합니다.

-

조직 이름에서 설정을 클릭합니다. "설정" 탭이 표시되지 않으면 드롭다운 메뉴를 선택한 다음 설정을 클릭합니다.

-

왼쪽 사이드바에서 Actions를 클릭한 다음, Caches를 클릭합니다.

-

해당 GitHub Actions 캐시에 대한 정보는 리포지토리 목록을 검토하세요. 리포지토리 이름을 클릭하여 리포지토리의 캐시에 대한 자세한 정보를 볼 수 있습니다.

조직의 GitHub Actions 캐시 스토리지 구성

GitHub Actions가 외부 스토리지에서 사용하는 GitHub의 총 캐시 스토리지 제한치의 기본값은 리포지토리당 최대 10GB이되며, 리포지토리당 설정할 수 있는 최대 허용 크기의 기본값은 25GB입니다.

조직의 각 리포지토리에 적용되는 GitHub Actions 캐시의 크기 제한을 구성할 수 있습니다. 조직의 캐시 크기 제한은 엔터프라이즈 정책에 설정된 캐시 크기 제한을 초과할 수 없습니다. 리포지토리 관리자는 리포지토리에서 더 작은 제한을 설정할 수 있습니다.

-

GitHub의 오른쪽 위 모서리에서 프로필 사진을 클릭한 다음, Your profile을 클릭합니다.

-

GitHub의 오른쪽 위 모서리에서 프로필 사진을 클릭한 다음, Your organizations를 클릭합니다.

-

조직을 클릭하여 선택합니다.

-

조직 이름에서 설정을 클릭합니다. "설정" 탭이 표시되지 않으면 드롭다운 메뉴를 선택한 다음 설정을 클릭합니다.

-

왼쪽 사이드바에서 Actions, General을 차례로 클릭합니다.

-

캐시 크기 제한에 새 값을 입력합니다.

-

저장 을 클릭하여 변경 내용을 적용합니다.