GitHub Enterprise Server용의 Dependabot 정보

Dependabot은 사용자가 종속성에서 취약성을 찾고 수정하는 데 도움이 됩니다. 먼저 엔터프라이즈에 대한 Dependabot을 설정한 다음, Dependabot alerts를 사용하여 취약한 종속성 및 Dependabot updates에 대해 사용자에게 알리고 취약성을 수정하고 종속성을 최신 버전으로 업데이트할 수 있습니다.

Dependabot은(는) GitHub에 대한 공급망 보안을 강화하는 데 사용할 수 있는 많은 기능 중 하나일 뿐입니다. 기타 기능에 대한 자세한 내용은 기업을 위한 공급망 보안 정보을(를) 참조하세요.

Dependabot alerts에 대한 정보

Dependabot alerts를 사용하면 GitHub는 리포지토리의 안전하지 않은 종속성을 식별하고 GitHub Enterprise Server에서 GitHub Advisory Database 및 종속성 그래프 서비스를 사용하여 경고를 만듭니다.

다음 원본에서 GitHub Advisory Database에 권고를 추가합니다.

- GitHub에 보고된 보안 공지

- 국가별 취약성 데이터베이스

- npm 보안 공지 데이터베이스

- FriendsOfPHP 데이터베이스

- Go Vulncheck 데이터베이스

- Python Packaging Advisory 데이터베이스

- Ruby Advisory 데이터베이스

- RustSec Advisory 데이터베이스

- 커뮤니티 기여 자세한 내용은 https://github.com/github/advisory-database/pulls를 참조하세요.

다른 데이터베이스를 알고 있는 경우 권고를 https://github.com/github/advisory-database에서 가져와야 합니다.

엔터프라이즈에 Dependabot을 사용하도록 설정하면 취약성 데이터가 GitHub Advisory Database에서 매시간 인스턴스로 동기화됩니다. GitHub에서 검토한 권고만 동기화됩니다. 자세한 내용은 GitHub Advisory Database에서 보안 권고 탐색을(를) 참조하세요.

언제든지 취약성 데이터를 수동으로 동기화하도록 선택할 수도 있습니다. 자세한 내용은 엔터프라이즈의 취약성 데이터 보기을(를) 참조하세요.

참고

Dependabot alerts를 활성화해도 GitHub Enterprise Server의 코드나 코드 관련 정보는 GitHub.com 또는 GHE.com로 전송되지 않습니다.

GitHub Enterprise Server가 취약성에 대한 정보를 받으면 영향을 받는 버전의 종속성을 사용하고 Dependabot alerts를 생성하는 리포지토리를 식별합니다. 새 Dependabot alerts에 대해 사용자에게 자동으로 알릴지 여부를 선택할 수 있습니다.

Dependabot alerts가 활성화된 리포지토리의 경우 매니페스트 파일 또는 잠금 파일이 포함된 기본 분기로 푸시할 때 검색이 트리거됩니다. 또한 새 취약성 레코드가 추가되면 GitHub Enterprise Server는 기존의 모든 리포지토리를 스캔하고 취약한 리포지토리에 대한 경고를 생성합니다. 자세한 내용은 Dependabot 경고 정보을(를) 참조하세요.

Dependabot updates 정보

Dependabot alerts를 사용하도록 설정한 후 Dependabot updates를 사용하도록 선택할 수 있습니다. Dependabot updates에 대해 GitHub Enterprise Server를 사용하도록 설정하면 사용자는 해당 종속성이 업데이트되고 자동으로 안전하게 유지되도록 리포지토리를 구성할 수 있습니다.

참고

Dependabot updates를 사용하려면 GitHub Enterprise Server에서 자체 호스팅 러너로 구성된 GitHub Actions가 필수입니다.

기본적으로 Dependabot에서 사용하는 GitHub Actions 러너는 업스트림 패키지 관리자로부터 업데이트된 패키지를 다운로드하기 위해 인터넷에 액세스할 필요가 있습니다. GitHub Connect에서 제공하는 Dependabot updates의 경우 인터넷 액세스는 GitHub.com에 호스트된 종속성 및 권고에 액세스할 수 있는 토큰을 실행기에게 제공합니다.

인터넷 액세스가 제한적이거나 아예 액세스할 수 없는 GitHub Enterprise Server 인스턴스에서 특정 개인 레지스트리에 대해 Dependabot updates를 사용하도록 설정할 수 있습니다. 자세한 내용은 Dependabot를 제한된 인터넷 액세스를 사용하도록 구성을(를) 참조하세요.

Dependabot updates를 사용하면 GitHub는 두 가지 방법으로 종속성을 업데이트하기 위한 끌어오기 요청을 자동으로 만듭니다.

- Dependabot version updates: 사용자는 저장소에 Dependabot 구성 파일을 추가하여, 추적 중인 의존성의 새 버전이 출시될 때 Dependabot가 풀 리퀘스트를 생성할 수 있도록 합니다. 자세한 내용은 Dependabot 버전 업데이트 정보을(를) 참조하세요.

- Dependabot security updates: 사용자가 리포지토리 설정을 전환하여 Dependabot이 GitHub가 리포지토리의 종속성 그래프에서 종속성의 취약성을 감지할 때 끌어오기 요청을 생성할 수 있습니다. 자세한 내용은 Dependabot 경고 정보 및 Dependabot 보안 업데이트 정보을(를) 참조하세요.

Dependabot alerts 사용

Dependabot alerts를 사용하도록 설정하기 전에 먼저 엔터프라이즈에 대해 Dependabot을 사용하도록 설정해야 합니다.

- GitHub Connect를 사용하도록 설정해야 합니다. 자세한 내용은 GitHub Connect를 GitHub.com에 활성화하기을(를) 참조하세요.

- 종속성 그래프를 사용하도록 설정해야 합니다. 자세한 내용은 엔터프라이즈용 종속성 그래프 활성화을(를) 참조하세요.

-

GitHub Enterprise Server의 오른쪽 위 모서리에서 프로필 사진과 Enterprise settings를 차례로 클릭합니다.

-

페이지 맨 위의 GitHub Connect 를 클릭합니다.

-

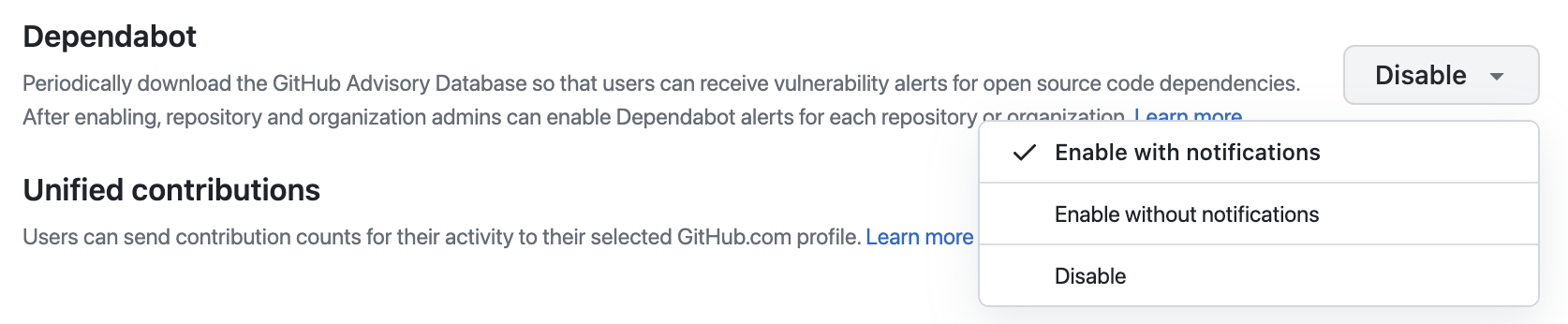

Dependabot 설정에서 ‘오픈 소스 코드 종속성 취약점 알림을 위한 GitHub Advisory Database 정기 다운로드’ 옵션 우측의 드롭다운 메뉴를 클릭한 뒤, 알림 없이 지원됨을 선택하세요. 필요에 따라 알림과 함께 경고를 사용하도록 설정하려면 알림과 함께 사용을 클릭합니다.

참고

이 설정은 실시간 이메일 및 웹 알림만 제어합니다. CLI(명령줄 인터페이스) 경고 및 이메일 요약은 어떤 옵션을 선택하든 계속 전달됩니다.

팁

실시간 알림 오버로드를 방지하려면 처음 며칠 동안 알림 없이 Dependabot alerts를 구성하는 것이 좋습니다. 며칠 후 알림이 평소와 같이 Dependabot alerts를 수신하도록 설정할 수 있습니다.

이제 엔터프라이즈 설정 페이지에서 “Advanced Security”에 대한 모든 기존 또는 새 프라이빗 및 내부 리포지토리에 대해 Dependabot alerts를 사용하도록 설정할 수 있습니다. 또는 리포지토리 관리자 및 조직 소유자 각 리포지토리 및 조직에 대해 Dependabot alerts을(를) 사용하도록 설정할 수 있습니다. 일반 저장소는 기본적으로 항상 활성화되어 있습니다. 자세한 내용은 Dependabot 경고 구성을(를) 참조하세요.

Dependabot updates 사용

Dependabot updates을(를) 사용할 수 있기 전에

- 엔터프라이즈에서 Dependabot alerts를 가동해야 합니다. 자세한 내용은 “Dependabot alerts 사용”(위 항목)을 참조하세요.

- TLS를 사용해야 합니다. Dependabot updates은(는) TLS를 사용하도록 설정해야 하는 자체 호스팅 실행기에서 실행됩니다. 자세한 내용은 엔터프라이즈를 위한 자체 호스트 러너 시작하기을(를) 참조하세요.

- 자체 호스트된 실행기를 사용하려면 GitHub Enterprise Server에서 GitHub Actions을(를) 구성해야 합니다. 자세한 내용은 GitHub Enterprise Server에서 GitHub Actions 시작하기을(를) 참조하세요.

엔터프라이즈에서 클러스터링을 사용하는 경우 Dependabot updates는 GitHub Enterprise Server에서 지원되지 않습니다.

참고

종속성 그래프 사용하도록 설정한 후에는 Dependabot action 작업을 사용할 수 있습니다. 취약성 또는 잘못된 라이선스가 도입되는 경우 이 작업으로 인해 오류가 발생합니다. 작업에 대한 자세한 내용과 최신 버전을 다운로드하는 방법에 대한 지침은 최신 버전의 공식 번들 작업 사용을 참조하세요.

-

http(s)://HOSTNAME/login에서 GitHub Enterprise Server 인스턴스에 로그인합니다. -

페이지의 오른쪽 상단에 있는 GitHub Enterprise Server의 관리 계정에서 을 클릭합니다.

-

“Site admin”(사이트 관리자) 페이지에 아직 없는 경우 왼쪽 상단에서 Site admin(사이트 관리자)을 클릭합니다.

-

" 사이트 관리자" 사이드바에서 관리 콘솔 을 클릭합니다.

-

"설정" 사이드바에서 보안을 클릭합니다.

-

"Security"에서 Dependabot updates 를 선택합니다. { 데이터 재사용 가능의 엔터프라이즈 관리 콘솔 설정 저장 }

-

**인스턴스 방문**을 클릭합니다. -

특화된 자체 호스팅 실행기를 구성하여 종속성을 업데이트할 끌어오기 요청을 생성합니다. 워크플로에서 특정 실행기 레이블을 사용하기 때문에 이 작업이 필요합니다. 자세한 내용은 엔터프라이즈에서 Dependabot 업데이트를 위한 자체 호스트된 러너 관리을(를) 참조하세요.

-

"설정" 사이드바에서 설정 저장을 클릭합니다.

참고

관리 콘솔에 설정을 저장하면 시스템 서비스가 다시 시작되어 사용자에게 표시되는 가동 중지 시간이 발생할 수 있습니다.

-

구성 실행이 완료될 때까지 기다립니다.

-

GitHub Enterprise Server의 오른쪽 위 모서리에서 프로필 사진과 Enterprise settings를 차례로 클릭합니다.

-

“Dependabot”에서의 “사용자가 취약하지 않은 오픈 소스 코드 종속성으로 쉽게 업그레이드할 수 있습니다” 오른쪽에서 사용을 클릭합니다.

Dependabot alerts를 사용하도록 설정하는 경우 Dependabot security updates에 대해 GitHub Actions를 설정하는 것이 좋습니다. 이 기능을 사용하면 개발자가 종속성에서 취약성을 수정할 수 있습니다. 자세한 내용은 엔터프라이즈에서 Dependabot 업데이트를 위한 자체 호스트된 러너 관리을(를) 참조하세요.

보안 강화가 필요한 경우 프라이빗 레지스트리를 사용하도록 Dependabot을 구성하는 것이 좋습니다. 자세한 내용은 Dependabot에 대한 개인 레지스트리 액세스 구성을(를) 참조하세요.