Enterprise でのセキュリティ機能の使用に関するポリシーについて

Enterprise が所有する organization 内でセキュリティ機能の使用を管理するためのポリシーを適用できます。 リポジトリへの管理者アクセス権を持つユーザーに対して、セキュリティと分析機能を有効または無効にすることを許可または禁止できます。

さらに、エンタープライズの organization (組織) とリポジトリ内での GitHub Secret Protection, GitHub Code Security and GitHub Code Quality (パブリック プレビュー), or GitHub Advanced Security の使用に関するポリシーを適用することもできます。

あなたの企業の組織における Advanced Security の利用可能性に関するポリシーの適用

GitHub Secret Protection, GitHub Code Security, and GitHub Advanced Security 製品の課金は、コミッターごとに行われます。 「GitHub Advanced Security ライセンス請求」を参照してください。

リポジトリ管理者が organization のリポジトリで Advanced Security の機能を有効にできるかどうかを制御するポリシーを適用できます。 Enterpriseアカウントが所有するすべてのOrganizationに対して、あるいは選択した個々のOrganizationに対してポリシーを設定できます。

organization (組織) に対して GitHub Secret Protection, GitHub Code Security and GitHub Code Quality (パブリック プレビュー), or GitHub Advanced Security を禁止すると、リポジトリ管理者は追加のリポジトリでこれらの機能を有効にすることはできませんが、これらの機能が既に有効になっているリポジトリで無効にされることはありません。

メモ

このポリシーは、特にリポジトリ管理者にのみ影響します。 Organization の所有者とセキュリティ マネージャーは、このポリシーの設定内容に関係なく、常にセキュリティ機能を有効にすることができます。 詳しくは、「組織の役割」をご覧ください。

-

企業ページに移動してください。 たとえば、GitHub.com の [Enterprise] ページから。

-

ページの上部にある [ Policies] をクリックします。

-

[Policies] で、[Advanced Security] をクリックします。

-

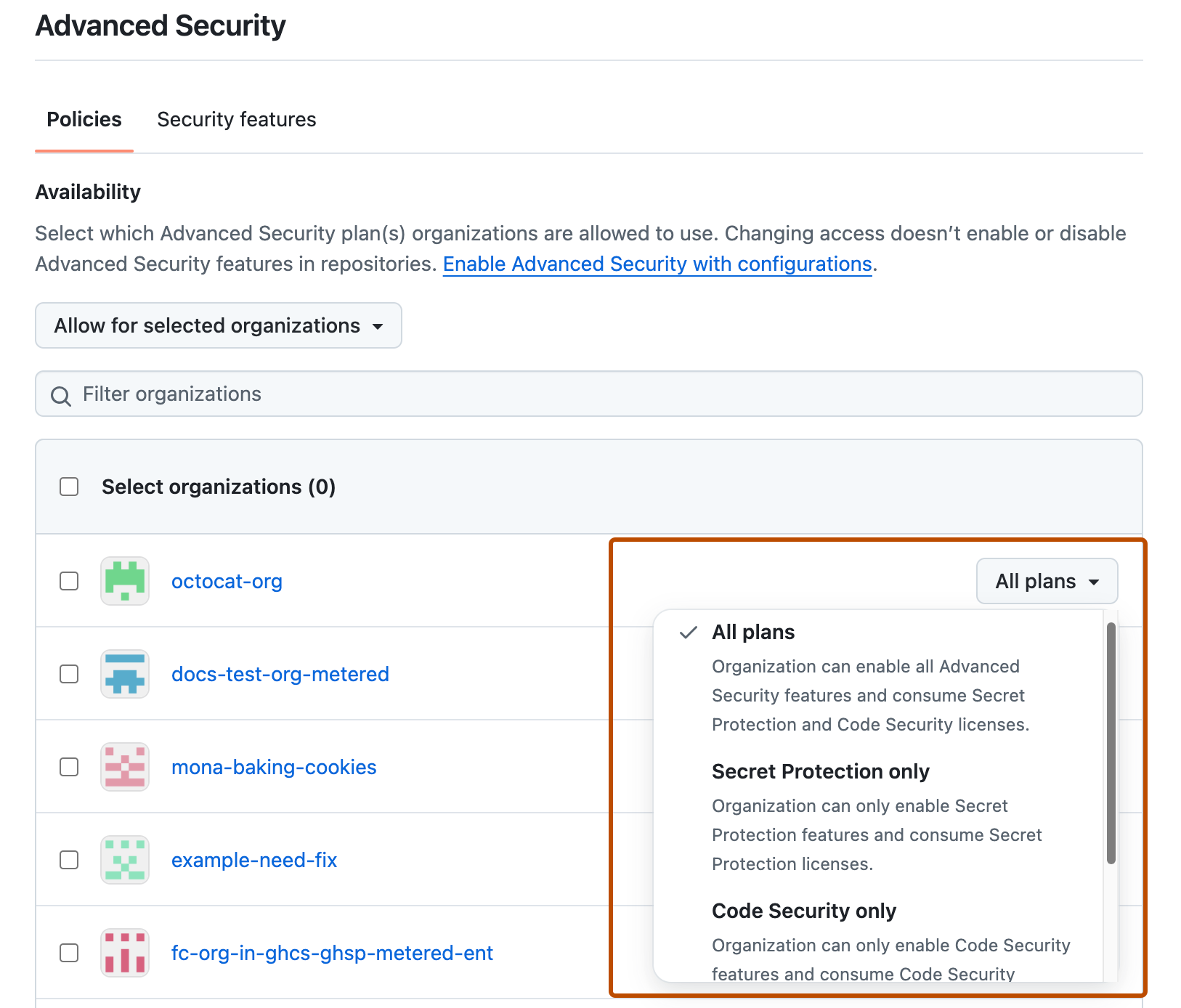

[Advanced Security] ページの [Policies] タブでドロップダウン メニューを選び、Enterprise が所有する organization のポリシーをクリックします。

-

必要に応じて、organization の右側にある [Allow for selected organizations] を選択した場合は、ドロップダウン メニューを選択して、どの Advanced Security 製品を organization で利用できるようにするかを定義します。

メモ

GitHub Actions が組織で使用できない場合、code scanning および GitHub Code Quality は、このポリシーで使用できる場合でも実行できません。 「企業でGitHub Actionsのポリシーを適用する」を参照してください。

これらのステップを実行してください:

依存関係の分析情報を表示するためのポリシーの適用

依存関係の分析情報には、企業の組織内のリポジトリが依存しているすべてのopen source プロジェクトが表示されます。 依存関係の分析情報には、セキュリティ アドバイザリとライセンスに関する集計情報が含まれます。 詳しくは、「あなたの組織における依存関係の洞察を表示する」をご覧ください。

エンタープライズが所有するすべての組織で、組織のメンバーが依存関係の分析情報を表示できるかどうかを制御できます。 また、組織レベルで設定を管理することを所有者に許可できます。 詳しくは、「組織の依存関係インサイトの可視性を変更する」をご覧ください。

-

企業ページに移動してください。 たとえば、GitHub.com の [Enterprise] ページから。

-

ページの上部にある [ Policies] をクリックします。

-

[Policies] で、[Advanced Security] をクリックします。

-

[Policies] セクションの [Dependency insights] で、設定の変更についての情報を確認します。

-

必要に応じて、設定を変更する前に Enterprise アカウントのすべての organization の現在の構成を確認するには、[ View your organizations' current configurations] をクリックします。

![Enterprise 設定のポリシーのスクリーンショット。 [View your organizations' current configurations] というラベルの付いたリンクが、枠線で囲まれています。](/assets/cb-15907/images/help/business-accounts/view-current-policy-implementation-link.png)

-

[依存関係の分析情報] で、ドロップダウン メニューを選び、ポリシーをクリックします。

エンタープライズで Dependabot alertsの使用を管理するポリシーの適用

エンタープライズによって所有されるすべての組織で、リポジトリの管理者権限を持つメンバーが Dependabot alertsを有効または無効にし、Dependabot alerts設定を変更することを許可できます。

メモ

このポリシーは、特にリポジトリ管理者にのみ影響します。 Organization の所有者とセキュリティ マネージャーは、このポリシーの設定内容に関係なく、常にセキュリティ機能を有効にすることができます。 詳しくは、「組織の役割」をご覧ください。

- 企業ページに移動してください。 たとえば、GitHub.com の [Enterprise] ページから。

- ページの上部にある [ Policies] をクリックします。

- [Policies] で、[Advanced Security] をクリックします。

- 「ポリシー」セクションの「リポジトリ管理者による Dependabot alerts の有効化または無効化」で、ドロップダウンメニューを使用してポリシーを選択します。

Enterprise のリポジトリでの Advanced Security 機能の使用を管理するためのポリシーの適用

Enterprise のすべての organization について、リポジトリへの管理者アクセス権を持つユーザーがリポジトリでの Advanced Security 機能の使用を管理することを許可または禁止できます。

-

企業ページに移動してください。 たとえば、GitHub.com の [Enterprise] ページから。

-

ページの上部にある [ Policies] をクリックします。

-

[Policies] で、[Advanced Security] をクリックします。

-

[ポリシー] セクションの [リポジトリ管理者は

PRODUCTを有効または無効にできます] で、ドロップダウン メニューを使用して、リポジトリ管理者が GitHub Secret Protection, GitHub Code Security and GitHub Code Quality (パブリック プレビュー), or GitHub Advanced Security の有効化を変更できるかどうかを定義します。

Enterprise のリポジトリでの secret scanning に対する AI 検出の使用を管理するためのポリシーの適用

エンタープライズのすべての組織で、リポジトリへの管理者アクセス権を持つユーザーに対して、リポジトリ内の secret scanning の管理と構成のAI検出を許可または禁止できます。 このポリシーは、リポジトリ管理者が Secret Protection の有効化の変更も許可されている場合にのみ有効になります ([Repository administrators can enable or disable Secret Protection] ポリシーによって制御されます)。

- 企業ページに移動してください。 たとえば、GitHub.com の [Enterprise] ページから。

- ページの上部にある [ Policies] をクリックします。

- [Policies] で、[Advanced Security] をクリックします。

- [Policies (ポリシー)] セクション内にある [AI detection in secret scanning (AI 検出)] の下で、ドロップダウン メニューを選択し、いずれかのポリシーをクリックします。

Enterprise のリポジトリでの Copilot の自動修正 の使用を管理するためのポリシーの適用

すべての企業の組織で、リポジトリへの管理者アクセス権を持つユーザーに対して、Copilot の自動修正 が Code Security の結果に対して有効になっている場所を管理することを許可または禁止できます。 このポリシーを有効にするには、organization で GitHub Code Security を有効にする必要があります。

- 企業ページに移動してください。 たとえば、GitHub.com の [Enterprise] ページから。

- ページの上部にある [ Policies] をクリックします。

- [Policies] で、[Advanced Security] をクリックします。

- [Policies] セクションの [Copilot の自動修正] で、ドロップダウン メニューを選んでポリシーをクリックします。

メモ

このポリシーでは、Copilot の自動修正 を、code scanning のセキュリティクエリによってのみ検出された結果に対して使用することを制御します。 Copilot の自動修正 は GitHub Code Quality の不可欠な部分であり、その機能に対して無効にすることはできません。