Présentation

Vous pouvez créer des ensembles de règles pour contrôler la façon dont les utilisateurs peuvent interagir avec une sélection de branches et d’étiquettes dans un dépôt. Vous pouvez contrôler par exemple qui peut pousser les commits vers une certaine branche, la façon dont les commits doivent être mis en forme, ou qui peut supprimer ou renommer une étiquette. Vous pouvez également empêcher les utilisateurs de renommer les dépôts.

Vous pouvez également créer des ensembles de règles de poussée pour bloquer les poussées vers un référentiel privé ou interne et l'ensemble du réseau de fourches du référentiel. Les ensembles de règles de poussée vous permettent de bloquer les envois en fonction des extensions de fichiers, de la longueur des chemins d'accès aux fichiers, des chemins d'accès aux fichiers et aux dossiers, et de la taille des fichiers.

Lorsque vous créez un ensemble de règles, vous pouvez autoriser certains utilisateurs à contourner les règles de l’ensemble de règles.

Pour plus d'informations sur les ensembles de règles, consultez À propos des ensembles de règles.

Pour les clients disposant d'abonnements GitHub Team et GitHub Enterprise, vous pouvez également créer des ensembles de règles pour les dépôts d'une organisation. Pour plus d’informations, consultez « Création d'ensembles de règles pour les dépôts de votre organisation ».

Utilisation de la syntaxe fnmatch

Vous pouvez utiliser la syntaxe fnmatch pour définir les motifs à cibler lorsque vous créez un ensemble de règles.

Vous pouvez utiliser le caractère générique * pour faire correspondre n’importe quelle chaîne de caractères. Étant donné que GitHub utilise l’indicateur File::FNM_PATHNAME pour la syntaxe File.fnmatch, le caractère générique * ne correspond pas aux séparateurs de répertoires (/). Par exemple, qa/* correspond à toutes les branches commençant par qa/ et contenant une barre oblique unique, mais ne correspond pas à qa/foo/bar. Vous pouvez inclure n’importe quel nombre de barres obliques après qa avec qa/**/*, qui correspondrait, par exemple, à qa/foo/bar/foobar/hello-world. Vous pouvez également étendre la chaîne qa avec qa**/**/* pour rendre la règle plus inclusive.

Pour plus d’informations sur les options de syntaxe, consultez la documentation fnmatch.

Syntaxe fnmatch non prise en charge

Toutes les expressions de la syntaxe fnmatch ne sont pas prises en charge dans les règles de protection des branches. Tenez compte des contraintes suivantes :

- Vous ne pouvez pas utiliser la barre oblique inverse (

\) comme caractère de citation, car GitHub ne prend pas en charge l’utilisation de barres obliques inverses dans les règles de protection des branches. - Vous pouvez spécifier des jeux de caractères entre crochets (

[]), mais actuellement, vous ne pouvez pas compléter un jeu avec l’opérateur^(par exemple,[^charset]). - Bien que GitHub prend en charge

File::FNM_PATHNAMEdans la syntaxefnmatch,File::FNM_EXTGLOBn’est pas pris en charge.

Utilisation d’expressions régulières pour les métadonnées de commit

Lorsque vous ajoutez des restrictions de métadonnées pour un ensemble de règles ciblant des branches ou des balises, vous pouvez utiliser la syntaxe d’expression régulière pour définir des modèles auxquels les métadonnées pertinentes, telles que le message de commit ou le nom de la branche ou de l’étiquette, doivent ou ne doivent pas correspondre.

Par défaut, les restrictions de métadonnées n'acceptent pas les modèles d'expression régulière. Pour l’activer, sélectionnez la restriction Doit correspondre à un modèle d’expression régulière donné lorsque vous créez les restrictions de métadonnées pour votre ensemble de règles.

Les ensembles de règles prennent en charge la syntaxe RE2. Pour plus d’informations, consultez le Guide de la syntaxe de Google. Pour valider vos expressions, vous pouvez utiliser le validateur sur regex101.com en sélectionnant la saveur « Golang » dans la barre latérale gauche.

Par défaut, les expressions régulières dans les restrictions de métadonnées ne prennent pas en compte plusieurs lignes de texte. Par exemple, si vous avez un message de validation multiligne, le modèle ^ABC est une correspondance si une ligne du message commence par ABC. Pour correspondre à plusieurs lignes du message, commencez votre expression par (?m).

L’assertion avant négative, représentée par ?!, n’est pas prise en charge. Toutefois, dans les cas où vous devez rechercher une chaîne donnée qui n’est pas suivie d’une autre chaîne donnée, vous pouvez utiliser l’assertion avant positive, représentée par ?, combinée à la condition « Ne doit pas correspondre à un modèle regex donné ».

Remarque

Si vous exigez que les contributeurs valident les commits, cela peut interférer avec vos modèles d’expression régulière. Quand une personne procède à une validation, GitHub ajoute une chaîne comme Signed-off-by: #AUTHOR-NAME <#AUTHOR-EMAIL> au message de commit. Pour plus d’informations, consultez « Gestion de la stratégie de validation de commits pour votre organisation ».

Modèles d’expressions régulières utiles

Les exemples suivants fournissent des modèles utiles pour les métadonnées de commit. Pour utiliser ces modèles, définissez Condition requise sur « Doit correspondre à un modèle d’expression régulière donné ».

Vérifier que les noms de branche sont compatibles avec Windows

Vous pouvez utiliser le modèle suivant pour vous assurer que les noms de branche comprennent uniquement des nombres, des lettres minuscules et les caractères - et _. Cela garantit que les noms de branche sont compatibles avec les systèmes d’exploitation qui n’utilisent pas de systèmes de fichiers sensibles à la casse par défaut.

\A[0-9a-z-_]$

\A[0-9a-z-_]$

Correspond à : my-branch

Ne correspond pas à : myBranch

Vérifier que les noms d’étiquette utilisent une gestion de versions sémantique

Vous pouvez utiliser le modèle suivant pour vous assurer que les noms d’étiquette sont conformes à une gestion de versions sémantique. Pour plus d’informations, consultez la documentation sur semver.org.

^(0|[1-9]\d*)\.(0|[1-9]\d*)\.(0|[1-9]\d*)(?:-((?:0|[1-9]\d*|\d*[a-zA-Z-][0-9a-zA-Z-]*)(?:\.(?:0|[1-9]\d*|\d*[a-zA-Z-][0-9a-zA-Z-]*))*))?(?:\+([0-9a-zA-Z-]+(?:\.[0-9a-zA-Z-]+)*))?$

^(0|[1-9]\d*)\.(0|[1-9]\d*)\.(0|[1-9]\d*)(?:-((?:0|[1-9]\d*|\d*[a-zA-Z-][0-9a-zA-Z-]*)(?:\.(?:0|[1-9]\d*|\d*[a-zA-Z-][0-9a-zA-Z-]*))*))?(?:\+([0-9a-zA-Z-]+(?:\.[0-9a-zA-Z-]+)*))?$

Correspond à : 1.2.3, 10.20.30, 1.1.2-prerelease+meta

Ne correspond pas à : 1.2, 1.2-SNAPSHOT

Limiter la longueur des lignes dans les messages de commit

Le livre Pro Git recommande de limiter la première ligne d’un message de commit à environ 50 caractères.

Vous pouvez utiliser le modèle suivant pour vous assurer que la première ligne d’un message de commit contient 50 caractères ou moins.

\A.{1,50}$

\A.{1,50}$

Vérifier que les messages de commit commencent par une résolution et un numéro de problème

Vous pouvez utiliser le modèle suivant pour vous assurer que les messages de commit contiennent le mot Resolves: ou Fixes:, suivi d’une chaîne telle que #1234.

^(Resolves|Fixes): \#[0-9]+$

^(Resolves|Fixes): \#[0-9]+$

Correspond à : Fixes: #1234

Ne correspond pas à : Add conditional logic to foo.bar

Appliquer des commits conventionnels

Vous pouvez utiliser le modèle suivant pour vous assurer que les messages de commit sont conformes à la spécification relative aux commits conventionnels. Pour plus d’informations, consultez conventionalcommits.org.

^(build|chore|ci|docs|feat|fix|perf|refactor|revert|style|test){1}(\([\w\-\.]+\))?(!)?: ([\w ])+([\s\S]*)

^(build|chore|ci|docs|feat|fix|perf|refactor|revert|style|test){1}(\([\w\-\.]+\))?(!)?: ([\w ])+([\s\S]*)

Correspond à : feat: allow provided config object to extend other configs

Ne correspond pas à : Add conditional logic to foo.bar

Utilisation des états d'application d'ensembles de règles

Lors de la création ou de la modification de votre ensemble de règles, vous pouvez utiliser les statuts de mise en œuvre pour configurer la manière dont votre ensemble de règles mettra en œuvre les principes de protection des informations personnelles.

Vous pouvez sélectionner l'un des états de mise œuvre suivants pour votre ensemble de règles.

- ** Actif **: votre ensemble de règles sera appliqué lors de la création.

- ** Évaluer **: votre ensemble de règles ne sera pas appliqué, mais vous serez en mesure de surveiller les actions qui violent ou non les règles sur la page « Aperçus des règles ».

- ** Désactivé **: votre ensemble de règles ne sera pas appliqué ou évalué.

L’utilisation du mode « Évaluer » est une excellente option pour tester votre ensemble de règles sans l’appliquer. Vous pouvez utiliser la page « Aperçu des règles » pour voir si l’action aurait violé la règle.

Création d'un ensemble de règles de branche ou de balise

-

Sur GitHub, accédez à la page principale du référentiel.

-

Sous le nom de votre référentiel, cliquez sur Paramètres. Si vous ne voyez pas l’onglet « Paramètres », sélectionnez le menu déroulant , puis cliquez sur Paramètres.

-

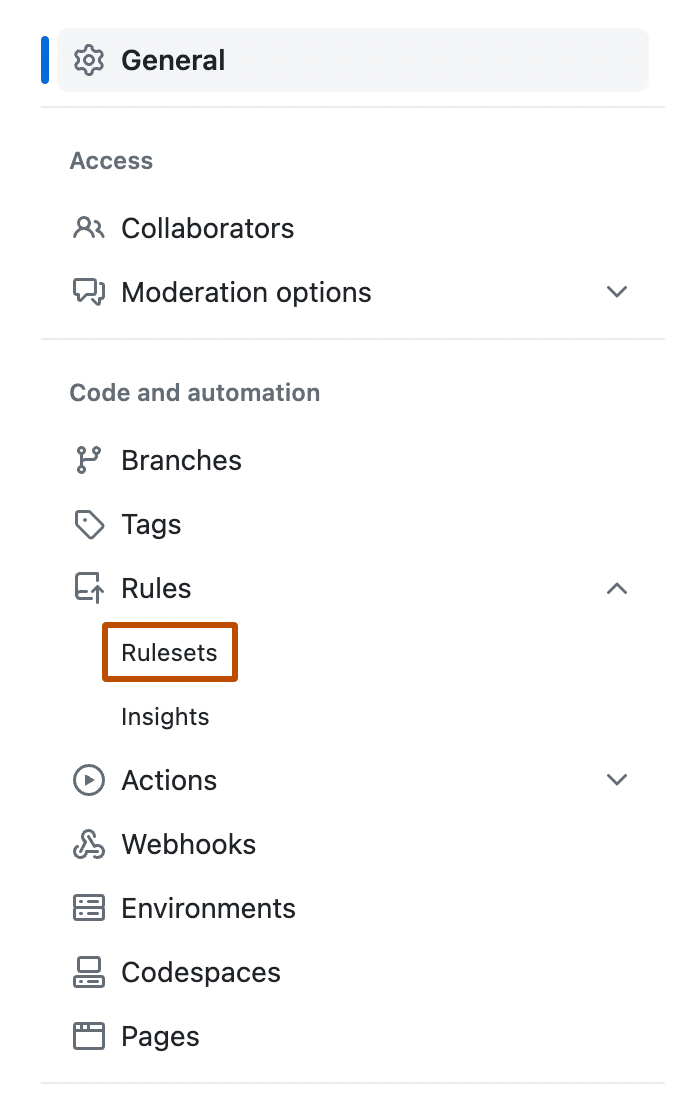

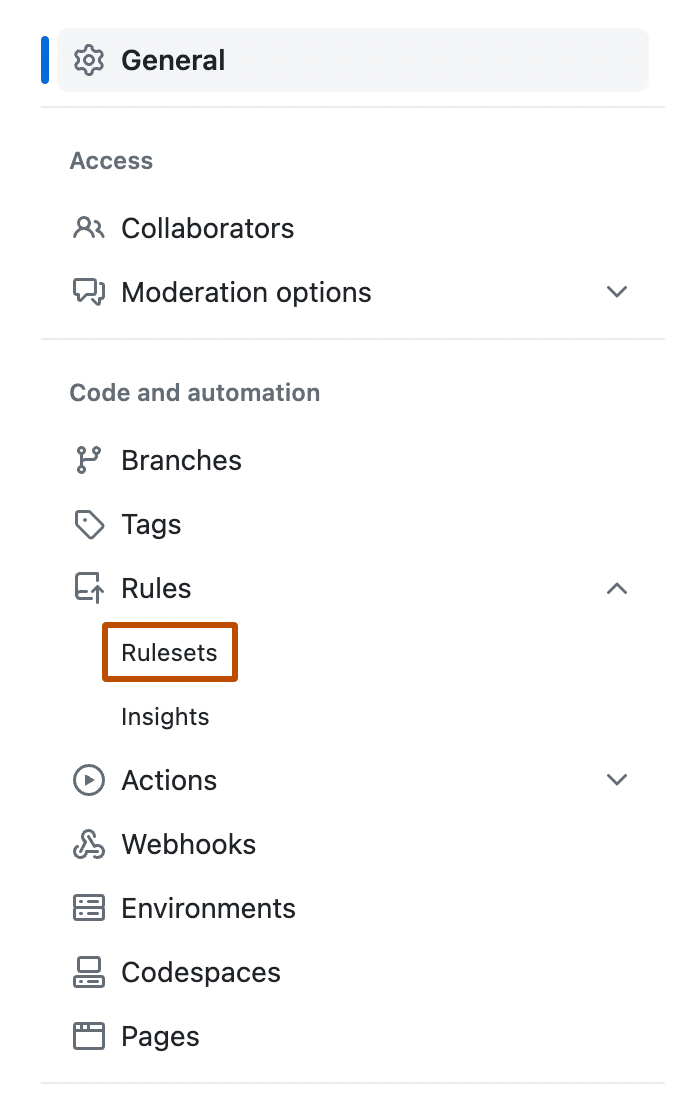

Dans la barre latérale gauche, sous « Code et automatisation », cliquez sur Règles, puis sur Ensembles de règles.

-

Cliquez sur Nouveau jeu de données.

-

Pour créer un ensemble de règles ciblant des branches, cliquez sur Nouvel ensemble de règles de branche. Vous pouvez également créer un ensemble de règles ciblant des balises, cliquez sur Nouvel ensemble de règles de balise.

-

Sous « Nom de l’ensemble de règles », tapez un nom pour l’ensemble de règles.

-

Pour modifier l’état d’application par défaut, vous pouvez cliquer sur Désactivé et sélectionner un état d’application.

Octroi d'autorisations de contournement pour votre ensemble de règles de branche ou de balise

Vous pouvez accorder à certains rôles, équipes ou applications des autorisations de contournement , ainsi que la possibilité d’approuver les demandes de contournement de vos jeux de règles. Voici ce qui peut contourner l'accès :

- administrateurs de dépôts, propriétaires d’organisation et propriétaires d’entreprise

- Le rôle de maintenance ou d’écriture, ou les rôles de dépôt personnalisés en fonction du rôle d’écriture

- Les équipes, à l’exclusion des équipes secrètes. Voir À propos des équipes d'organisation.

- Déployer des clés

- GitHub Apps

- Dependabot. Pour plus d’informations sur Dependabot, consultez Guide de démarrage rapide Dependabot.

-

Pour accorder des autorisations de contournement pour l’ensemble de règles, dans la section « Liste de contournement », cliquez sur Ajouter un contournement.

-

Dans la boîte de dialogue modale « Ajouter un contournement » qui s’affiche, recherchez le rôle, l’équipe ou l’application à laquelle vous souhaitez accorder des autorisations de contournement, puis sélectionnez le rôle, l’équipe ou l’application dans la section « Suggestions » et cliquez sur Ajouter la sélection.

-

Si vous le souhaitez, pour accorder un contournement à un acteur sans lui permettre de pousser directement vers un référentiel, à droite de « Toujours autoriser », cliquez sur , puis cliquez sur Pour les demandes de tirage uniquement.

L’acteur sélectionné est maintenant tenu d’ouvrir une demande de tirage pour apporter des modifications à un référentiel, en créant une trace claire de ses modifications dans la demande de tirage et le journal d'audit. L’acteur peut ensuite choisir de contourner les protections de branche et de fusionner cette demande de tirage.

Choix des branches ou des balises à cibler

Pour cibler les branches ou les balises, dans la section « Cibler des branches » ou « Cibler des balises », sélectionnez Ajouter une cible, puis sélectionnez la façon dont vous souhaitez inclure ou exclure des branches ou des étiquettes. Vous pouvez utiliser la syntaxe fnmatch pour inclure ou exclure des branches ou des étiquettes sur la base d’un modèle. Pour plus d’informations, consultez Utilisation fnmatch de la syntaxe.

Vous pouvez ajouter plusieurs critères de ciblage au même ensemble de règles. Par exemple, vous pouvez inclure la branche par défaut, inclure toutes les branches correspondant au modèle *feature*, puis exclure spécifiquement une branche correspondant au modèle not-a-feature.

Sélection de protections de branche ou de balise

Dans la section « Protections de branches » ou « Protections d’étiquettes », sélectionnez les règles que vous souhaitez inclure dans l’ensemble de règles. Lorsque vous sélectionnez une règle, vous pouvez entrer des paramètres supplémentaires pour la règle. Pour plus d’informations sur les règles, consultez Règles disponibles pour les ensembles de règles.

Remarque

Si vous sélectionnez Exiger des contrôles d'état avant la fusion , dans la section « Paramètres supplémentaires » :

- Vous pouvez entrer le nom de chaque vérification d’état que vous souhaitez exiger. Pour terminer l’ajout de la vérification d’état comme condition requise, vous devez cliquer sur .

- Si vous sélectionnez Exiger que les branches soient à jour avant la fusion, vous devez définir une vérification pour que la protection prenne effet.

Ajout de restrictions des métadonnées

Vos restrictions en matière de métadonnées doivent avoir pour but d'améliorer la cohérence entre les modifications apportées à votre référentiel. Elles ne sont pas destinées à remplacer les mesures de sécurité, comme exiger une révision du code via des demandes de tirage.

Remarque

Si vous effectuez la fusion Squash d’une branche, toutes les validations sur cette branche doivent répondre à toutes les exigences de métadonnées pour la branche de base.

Lorsque vous utilisez des ancres de fin de ligne dans des expressions régulières, utilisez \n?$ plutôt que $ seul. Le paramètre facultatif \n? correspond à un saut de ligne final qui peut être présent dans les opérations Push/CLI de Git, tout en étant compatible avec les validations créées via l’interface utilisateur Web et l’API.

-

Pour ajouter une règle permettant de contrôler les métadonnées de validation ou les noms de branche, dans la section « Restrictions » lors de la création ou de la modification d'un jeu de règles, cliquez sur Restreindre les métadonnées de validation ou sur Restreindre les noms de branche.

-

Configurez les paramètres de restriction, puis cliquez sur Ajouter. Vous pouvez ajouter plusieurs restrictions au même ensemble de règles.

-

Pour correspondre à un modèle d’expression régulière donné, dans la liste déroulante « Condition requise », sélectionnez Doit correspondre à un modèle d’expression régulière donné.

Pour la plupart des conditions, telles que « Doit commencer par un modèle de correspondance », le modèle que vous entrez est interprété littéralement et les caractères génériques ne sont pas pris en charge. Par exemple, le caractère

*représente uniquement le caractère*littéral.Pour les modèles plus complexes, vous pouvez sélectionner « Doit correspondre à un modèle regex donné » ou « Ne doit pas correspondre à un modèle regex donné », puis utiliser la syntaxe d’expression régulière pour définir le modèle correspondant. Pour plus d’informations, consultez À propos des expressions régulières pour les métadonnées de livraison" in the GitHub Enterprise Cloud documentation.

Toute personne visualisant les ensembles de règles d’un dépôt peut voir la description que vous fournissez.

-

Si vous le souhaitez, avant d'appliquer votre jeu de règles avec des restrictions sur les métadonnées, sélectionnez l'état d'application « Évaluer » pour votre jeu de règles afin de tester les effets des restrictions sur les métadonnées sans impacter les contributeurs. Pour plus d’informations sur les restrictions de métadonnées, consultez Règles disponibles pour les ensembles de règles.

Finalisation de l'ensemble de règles de votre branche ou de votre balise et étapes suivantes

Pour terminer la création de votre ensemble de règles, cliquez sur Créer. Si le statut de l’application de l’ensemble de règles est défini sur « Actif », l’ensemble de règles prend effet immédiatement.

Vous pouvez afficher des aperçus pour l’ensemble de règles pour voir comment les règles affectent vos collaborateurs. Si le statut de l’application est défini sur « Évaluer », vous pouvez voir quelles actions auraient réussi ou échoué si l’ensemble de règles était actif. Pour plus d’informations sur les aperçus des ensemble de règles, voir Gestion des ensembles de règles d’un dépôt.

Création d'un ensemble de règles de push

Remarque

Cet ensemble de règles appliquera les restrictions d’envoi (push) pour l’ensemble du réseau de duplications (fork) d’un référentiel.

Vous pouvez créer un ensemble de règles de push à partir de dépôts publics, privés ou internes.

-

Sur GitHub, accédez à la page principale du référentiel.

-

Sous le nom de votre référentiel, cliquez sur Paramètres. Si vous ne voyez pas l’onglet « Paramètres », sélectionnez le menu déroulant , puis cliquez sur Paramètres.

-

Dans la barre latérale gauche, sous « Code et automatisation », cliquez sur Règles, puis sur Ensembles de règles.

-

Cliquez sur Nouveau jeu de données.

-

Pour créer un ensemble de règles ciblant des branches, cliquez sur Nouvel ensemble de règles de poussée.

-

Sous « Nom de l’ensemble de règles », tapez un nom pour l’ensemble de règles.

-

Pour modifier l’état d’application par défaut, vous pouvez cliquer sur Désactivé et sélectionner un état d’application.

Octroi d'autorisations de contournement pour votre ensemble de règles de push

Remarque

Les autorisations de contournement pour les ensembles de règles de push de ce dépôt seront héritées par l'ensemble du réseau de duplications pour ce dépôt. Cela signifie que les seuls utilisateurs qui peuvent contourner cet ensemble de règles pour n’importe quel dépôt du réseau de fourche de ce référentiel sont les utilisateurs qui peuvent contourner cet ensemble de règles dans le référentiel racine.

Vous pouvez accorder à certains rôles, équipes ou applications des autorisations de contournement , ainsi que la possibilité d’approuver les demandes de contournement de vos jeux de règles. Voici ce qui peut contourner l'accès :

- administrateurs de dépôts, propriétaires d’organisation et propriétaires d’entreprise

- Le rôle de maintenance ou d’écriture, ou les rôles de dépôt personnalisés en fonction du rôle d’écriture

- Les équipes, à l’exclusion des équipes secrètes. Voir À propos des équipes d'organisation.

- Déployer des clés

- GitHub Apps

- Dependabot. Pour plus d’informations sur Dependabot, consultez Guide de démarrage rapide Dependabot.

- Pour accorder des autorisations de contournement pour l’ensemble de règles, dans la section « Liste de contournement », cliquez sur Ajouter un contournement.

- Dans la boîte de dialogue modale « Ajouter un contournement » qui s’affiche, recherchez le rôle, l’équipe ou l’application à laquelle vous souhaitez accorder des autorisations de contournement, puis sélectionnez le rôle, l’équipe ou l’application dans la section « Suggestions » et cliquez sur Ajouter la sélection.

Sélection de protections de push

Vous pouvez bloquer les poussées vers ce référentiel et l'ensemble du réseau de fourches de ce référentiel en fonction de l'extension des fichiers, de la longueur des chemins d'accès aux fichiers, des chemins d'accès aux fichiers et aux dossiers et de la taille des fichiers.

Toutes les protections de poussées que vous configurez bloquent les poussées dans ce référentiel et dans l’ensemble du réseau de fourche de ce référentiel.

-

Sous « Protections des poussées », cliquez sur les restrictions que vous souhaitez appliquer. Renseignez ensuite les détails des restrictions que vous sélectionnez.

Pour les restrictions de chemin d’accès de fichier, vous pouvez utiliser des chemins partiels ou complets. Vous pouvez utiliser la syntaxe

fnmatchpour cela. Par exemple, une restriction ciblanttest/demo/**/*empêche toute poussée vers les fichiers ou dossiers du répertoiretest/demo/. Une restriction visanttest/docs/pushrules.mdempêche les poussées spécifiquement vers le fichierpushrules.mddans le répertoiretest/docs/. Pour plus d’informations, consultez « Création d'ensembles de règles pour un dépôt ».

Finalisation de votre ensemble de règles de push et étapes suivantes

Pour terminer la création de votre ensemble de règles, cliquez sur Créer. Si le statut de l’application de l’ensemble de règles est défini sur « Actif », l’ensemble de règles prend effet immédiatement.

Vous pouvez afficher des aperçus pour l’ensemble de règles pour voir comment les règles affectent vos collaborateurs. Si le statut de l’application est défini sur « Évaluer », vous pouvez voir quelles actions auraient réussi ou échoué si l’ensemble de règles était actif. Pour plus d’informations sur les aperçus des ensemble de règles, voir Gestion des ensembles de règles d’un dépôt.