À propos de l’activation analyse des secrets

Analyse de secrets peut être activé pour n’importe quel dépôt appartenant à une organisation et pour les référentiels appartenant à des comptes d’utilisateur lors de l’utilisation GitHub Enterprise Cloud avec Enterprise Managed Users.

Si vous êtes propriétaire d’une organisation, vous pouvez activer secret scanning pour plusieurs référentiels à la fois à l’aide de security configurations. Pour plus d’informations, consultez « À propos de l'activation des fonctionnalités de sécurité à grande échelle ».

Si votre organisation appartient à un compte d’entreprise, un propriétaire d’entreprise peut également l’activer secret scanning au niveau de l’entreprise. Pour plus d’informations, consultez « Gestion des GitHub Advanced Security fonctionnalités de votre entreprise ».

Activation d’analyse des secrets

-

Sur GitHub, accédez à la page principale du référentiel.

-

Sous le nom de votre référentiel, cliquez sur Paramètres. Si vous ne voyez pas l’onglet « Paramètres », sélectionnez le menu déroulant , puis cliquez sur Paramètres.

-

Dans la section « Sécurité » de la barre latérale, cliquez sur Code security and analysis.

-

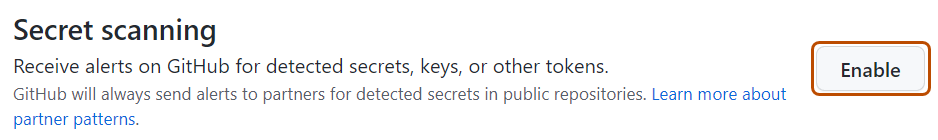

Lorsque vous activez Advanced Security, secret scanning peut être automatiquement activé pour le référentiel en raison des paramètres de l’organisation. Si «Secret scanning » s’affiche avec un bouton Activer , vous devez toujours l’activer secret scanning en cliquant sur Activer. Si vous voyez un bouton Désactiver , secret scanning il est déjà activé.

Un administrateur de référentiel peut choisir de désactiver secret scanning pour un référentiel à tout moment. Pour plus d’informations, consultez « Gestion des paramètres de sécurité et d’analyse pour votre dépôt ».