À propos des stratégies d’utilisation des fonctionnalités de sécurité dans votre entreprise

Vous pouvez appliquer des stratégies pour gérer l’utilisation des fonctionnalités de sécurité au sein des organisations appartenant à votre entreprise. Vous pouvez permettre ou interdire aux personnes disposant d’un accès administrateur à un dépôt d’activer ou de désactiver les fonctionnalités de sécurité et d’analyse.

En outre, vous pouvez appliquer des stratégies pour l’utilisation de GitHub Secret Protection, GitHub Code Security and GitHub Code Quality (préversion publique), or GitHub Advanced Security dans les organisations et dépôts de votre entreprise.

Application d’une stratégie pour la disponibilité de Advanced Security dans les organisations de votre entreprise

Les produits GitHub Secret Protection, GitHub Code Security, and GitHub Advanced Security vous sont facturés par validateur. Consultez « GitHub Advanced Security facturation des licences ».

Vous pouvez appliquer une stratégie qui détermine si les administrateurs de dépôt sont autorisés à activer des fonctionnalités pour Advanced Security dans les dépôts d’une organisation. Vous pouvez configurer une stratégie pour toutes les organisations appartenant à votre compte d’entreprise ou pour les organisations individuelles que vous choisissez.

L'interdiction de GitHub Secret Protection, GitHub Code Security and GitHub Code Quality (préversion publique), or GitHub Advanced Security pour une organisation empêche les administrateurs de référentiels d’activer ces fonctionnalités pour d'autres référentiels, mais ne les désactive pas pour les référentiels où elles sont déjà activées.

Remarque

Cette politique ne concerne que les administrateurs de référentiels. Les propriétaires d’organisation et les responsables de la sécurité peuvent toujours activer les fonctionnalités de sécurité, quelle que soit la définition de cette stratégie. Pour plus d’informations, consultez « Rôles dans une organisation ».

-

Accédez à votre entreprise. Par exemple, depuis la page Entreprises sur GitHub.com.

-

En haut de la page, cliquez sur Stratégies.

-

Sous » Politiques », cliquez sur Advanced Security.

-

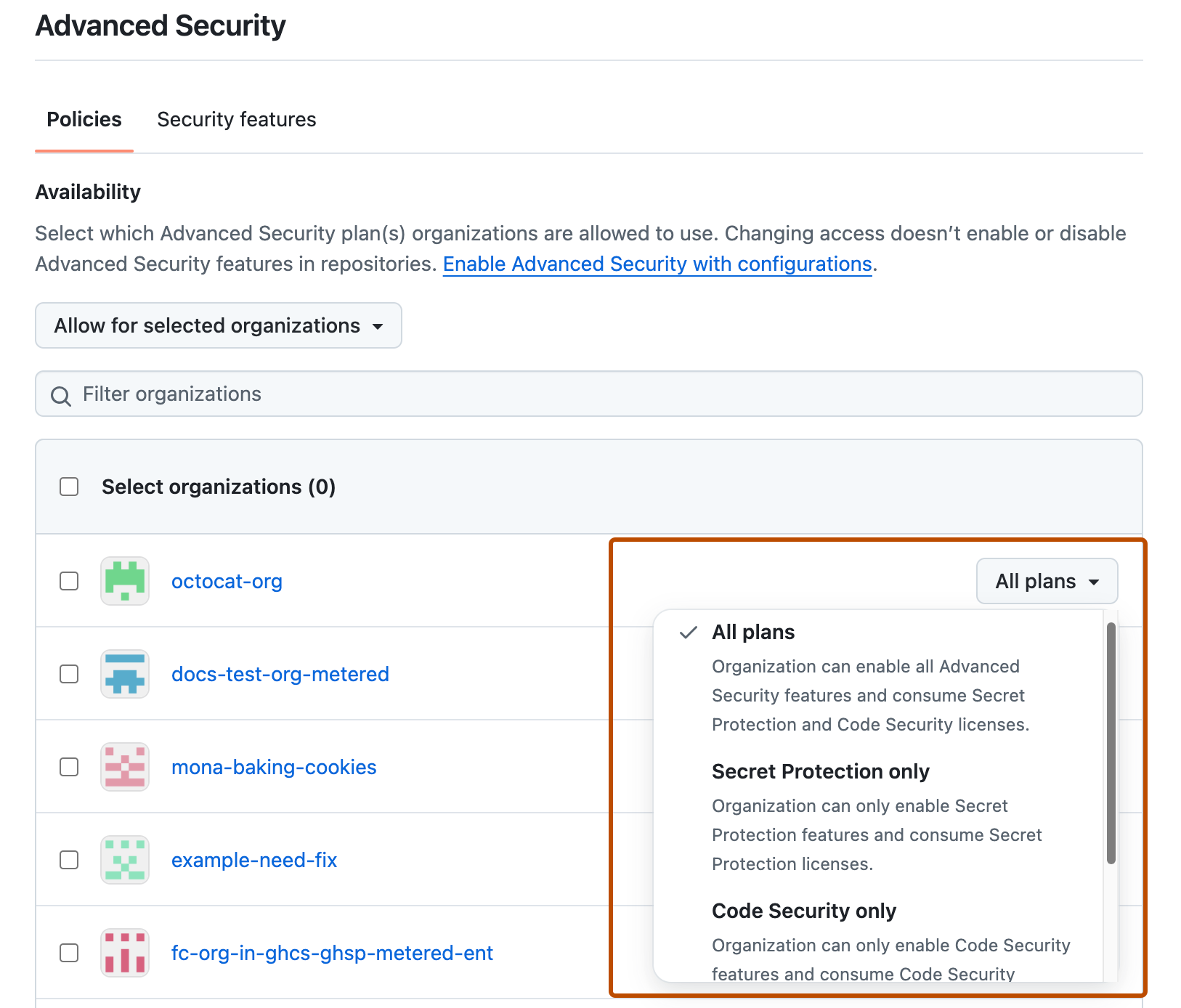

Dans l’onglet « Stratégies » de la page « Advanced Security », sélectionnez le menu déroulant, puis cliquez sur une stratégie pour les organisations appartenant à votre entreprise.

-

Si vous avez choisi Autoriser pour les organisations sélectionnées, vous pouvez également, à droite d’une organisation, sélectionner le menu déroulant pour définir les produits Advanced Security qui sont disponibles pour l’organisation.

Remarque

Si GitHub Actions n’est pas disponible pour une organisation, code scanning et GitHub Code Quality ne pourront pas fonctionner même s’ils sont disponibles grâce à cette stratégie. Consultez « Application de stratégies pour GitHub Actions dans votre entreprise ».

Application d’une stratégie pour la visibilité des insights sur les dépendances

Les insights sur les dépendances montrent tous les projets open source dont dépendent les dépôts au sein des organisations de votre entreprise. Les insights sur les dépendances incluent des informations agrégées sur les avis de sécurité et les licences. Pour plus d’informations, consultez « Affichage des aperçus des dépendances dans votre organisation ».

Dans toutes les organisations appartenant à votre entreprise, vous pouvez contrôler si les membres d’organisation peuvent voir les insights sur les dépendances. Vous pouvez également autoriser les propriétaires à administrer le paramètre au niveau de l’organisation. Pour plus d’informations, consultez « Modification de la visibilité des insights sur les dépendances de votre organisation ».

-

Accédez à votre entreprise. Par exemple, depuis la page Entreprises sur GitHub.com.

-

En haut de la page, cliquez sur Stratégies.

-

Sous » Politiques », cliquez sur Advanced Security.

-

Dans la section « Stratégies », sous « Insights des dépendances », consultez les informations concernant la modification du paramètre.

-

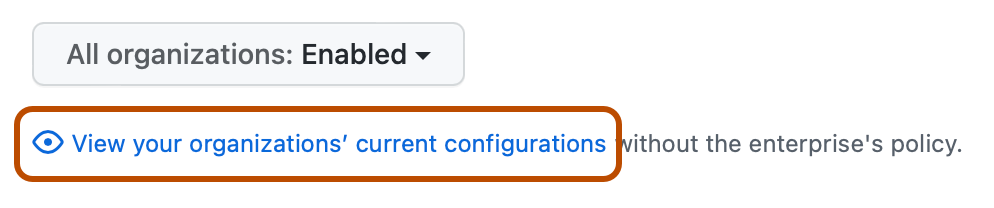

En option, pour afficher la configuration actuelle de toutes les organisations du compte d'entreprise avant de modifier le paramètre, cliquez sur Visualiser les configurations actuelles de votre organisation.

-

Sous « Insights des dépendances », sélectionnez le menu déroulant et cliquez sur une stratégie.

Application d’une stratégie pour gérer l’utilisation des Dependabot alerts dans votre entreprise

Dans l’ensemble des organisations appartenant à votre entreprise, vous pouvez autoriser les membres disposant d’autorisations d’administrateur sur les dépôts à activer ou désactiver les Dependabot alerts et à changer les paramètres des Dependabot alerts.

Remarque

Cette politique ne concerne que les administrateurs de référentiels. Les propriétaires d’organisation et les responsables de la sécurité peuvent toujours activer les fonctionnalités de sécurité, quelle que soit la définition de cette stratégie. Pour plus d’informations, consultez « Rôles dans une organisation ».

- Accédez à votre entreprise. Par exemple, depuis la page Entreprises sur GitHub.com.

- En haut de la page, cliquez sur Stratégies.

- Sous » Politiques », cliquez sur Advanced Security.

- Dans la section « Stratégies », sous « Activer ou désactiver les alertes Dependabot alerts par les administrateurs de dépôt », utilisez le menu déroulant pour choisir une stratégie.

Application d’une stratégie pour gérer l’utilisation des fonctionnalités de Advanced Security dans les dépôts de votre entreprise

Dans l’ensemble des organisations de votre entreprise, vous pouvez permettre ou interdire aux personnes disposant d’un accès administrateur aux dépôts de gérer l’utilisation des fonctionnalités Advanced Security dans les dépôts.

-

Accédez à votre entreprise. Par exemple, depuis la page Entreprises sur GitHub.com.

-

En haut de la page, cliquez sur Stratégies.

-

Sous » Politiques », cliquez sur Advanced Security.

-

Dans la section « Politiques », sous « Les administrateurs de référentiels peuvent activer ou désactiver

PRODUCT», utilisez le menu déroulant pour définir si les administrateurs de référentiels peuvent changer l’activation de GitHub Secret Protection, GitHub Code Security and GitHub Code Quality (préversion publique), or GitHub Advanced Security.

Application d’une stratégie pour gérer l’utilisation de la détection d'IA pour secret scanning dans les dépôts de votre entreprise

Dans l’ensemble des organisations de votre entreprise, vous pouvez permettre ou interdire aux personnes disposant d’un accès administrateur aux dépôts de gérer et de configurer la détection d'IA dans secret scanning pour les dépôts. Cette stratégie prend uniquement effet si les administrateurs du dépôt sont également autorisés à modifier l’activation de Secret Protection (contrôlée par la stratégie « Les administrateurs du dépôt peuvent activer ou désactiver la protection des secrets »).

- Accédez à votre entreprise. Par exemple, depuis la page Entreprises sur GitHub.com.

- En haut de la page, cliquez sur Stratégies.

- Sous » Politiques », cliquez sur Advanced Security.

- Dans la section « Stratégies », sous « Détection d’IA dans secret scanning », sélectionnez le menu déroulant et cliquez sur une stratégie.

Mise en œuvre d'une stratégie visant à gérer l'utilisation de Copilot correction automatique dans les dépôts de votre entreprise

Dans toutes les organisations de votre entreprise, vous pouvez permettre ou interdire aux personnes disposant d’un accès administrateur aux dépôts de gérer l'activation de Copilot correction automatique pour les résultats de Code Security. GitHub Code Security doit être activé pour l’organisation afin que cette stratégie prenne effet.

- Accédez à votre entreprise. Par exemple, depuis la page Entreprises sur GitHub.com.

- En haut de la page, cliquez sur Stratégies.

- Sous » Politiques », cliquez sur Advanced Security.

- Dans la section « Stratégies », sous « Copilot correction automatique », sélectionnez le menu déroulant et cliquez sur une stratégie.

Remarque

Cette stratégie contrôle l’utilisation de Copilot correction automatique uniquement sur les résultats trouvés par les demandes de sécurité code scanning. Copilot correction automatique est une partie intégrante de GitHub Code Quality et ne peut pas être désactivé pour cette fonctionnalité.