À propos des restrictions du trafic réseau

Par défaut, les utilisateurs autorisés peuvent accéder aux ressources de votre entreprise à partir de l’adresse IP de leur choix. Vous pouvez restreindre l’accès aux ressources privées de votre entreprise en configurant une liste qui autorise ou refuse l’accès à partir d’adresses IP spécifiques. Par exemple, vous pouvez autoriser l’accès aux ressources privées exclusivement à partir de l’adresse IP du réseau de votre filiale.

Une fois que vous avez configuré une liste d'autorisation IP GitHub, la liste détermine si les utilisateurs ou les applications peuvent accéder aux ressources protégées via l’interface utilisateur Web, les API ou Git lorsque ces derniers utilisent l’une des méthodes d’authentification suivantes.

**Authentification interactive (web) :**

-

Authentification utilisateur, y compris authentification GitHub, authentification SAML et OIDC

**Authentification non interactive :** -

Personal access token

-

Jetons d’application OAuth

-

Clés SSH (y compris les clés de déploiement et les clés SSH utilisées par GitHub Apps

-

Jetons utilisateur‑vers‑serveur ou jetons d’installation de l’application GitHub App, y compris les GitHub Actions

GITHUB_TOKENRemarque

Les listes d’autorisations IP ne limitent actuellement pas l’accès lorsqu’un GitHub App est installé sur un compte d’utilisateur et utilise des jetons d’installation de serveur à serveur pour accéder à une organisation ou à une entreprise.

La liste d’adresses IP autorisées s’applique aux utilisateurs disposant de n’importe quel rôle ou accès, y compris les propriétaires d’entreprise et d’organisation, les administrateurs de référentiels et les collaborateurs externes.

Remarque

Si votre entreprise utilise Enterprise Managed Users, l’activation de la liste autorisée d’adresses IP ne restreint pas les actions d’approvisionnement des utilisateurs effectuées via SAML/SCIM, OpenID Connect (OIDC) avec Entra ID ou via les points de terminaison API REST. Pour plus d’informations, consultez « Comptes d’approvisionnement pour les utilisateurs gérés d’entreprise ».

Si votre entreprise utilise des Enterprise Managed Users avec Microsoft Entra ID (anciennement Azure AD) et OIDC, vous pouvez choisir d’utiliser la fonctionnalité de liste d’adresses IP autorisées de GitHub ou d’utiliser les restrictions de la liste d’autorisations de votre fournisseur d’identité (IdP). Si votre entreprise n’utilise pas de Enterprise Managed Users avec Azure et OIDC, vous pouvez utiliser la fonctionnalité de liste d’autorisations de GitHub.

Quelles ressources sont protégées ?

Les listes d’autorisation IP limitent l’accès aux :

- Référentiels appartenant à l’organisation

- Référentiels privés et internes

- Ressources publiques, lorsqu’un utilisateur est connecté à GitHub (y compris les méthodes d’authentification non interactives telles que :

- Personal access token

- Jetons d’application OAuth

- Clés SSH, y compris les clés de déploiement

- Jetons utilisateur‑vers‑serveur ou jetons d’installation de l’application GitHub App, y compris les GitHub Actions

GITHUB_TOKENRemarque

Exclusion des jetons d’installation utilisés par un GitHub App installé sur un compte d’utilisateur.

- URL brutes pour les fichiers dans les référentiels, telles que

https://raw.githubusercontent.com/octo-org/octo-repo/main/README.md?token=ABC10001 - Référentiels, y compris les duplications, appartenant à comptes d’utilisateur managés, lorsqu’ils sont activés.

Les listes d’autorisation IP ne limitent pas l’accès aux :

- Ressources publiques, lorsqu’elles sont consultées anonymement

- Un jeton d’installation d’une GitHub App (serveur‑à‑serveur) lorsque l’application GitHub App est installée sur un compte utilisateur.

- Les fonctions GitHub Copilot qui ne nécessitent pas de récupérer directement des données privées ou organisationnelles auprès de GitHub

- Des URL anonymisées pour les images et vidéos chargées dans les problèmes ou les demandes de tirage (pull requests), comme

https://private-user-images.githubusercontent.com/10001/20002.png?jwt=ABC10001, sauf si vous utilisez GitHub Enterprise Cloud avec résidence des données

À propos de la liste d’adresses IP autorisées de GitHub

Vous pouvez utiliser la liste d’adresses IP autorisées de GitHub pour contrôler l’accès à votre entreprise et aux ressources appartenant aux organisations de votre entreprise.

Vous pouvez approuver l’accès d’une seule adresse IP ou d’une plage d’adresses, en utilisant la notation CIDR. Pour plus d’informations, consultez Notation CIDR sur Wikipedia.

Pour appliquer la liste d’adresses IP autorisées, vous devez d’abord ajouter des adresses IP à la liste, puis activer la liste d’adresses IP autorisées. Une fois que vous avez complété votre liste, vous pouvez vérifier si une adresse IP particulière est autorisée par l’une des entrées activées figurant dans la liste.

Vous devez ajouter votre adresse IP actuelle ou une plage correspondante avant d’activer la liste d’adresses IP autorisées. Lorsque vous activez la liste verte, les adresses IP que vous avez configurées sont immédiatement ajoutées aux listes vertes des organisations de votre entreprise. Si vous désactivez la liste verte, les adresses sont supprimées des listes vertes des organisations.

Les propriétaires de l’organisation peuvent ajouter des entrées supplémentaires à la liste verte pour leurs organisations. Toutefois, ils ne peuvent pas gérer les entrées qui ont été héritées de la liste verte du compte d’entreprise, et les propriétaires de l’entreprise ne peuvent pas gérer les entrées qui sont ajoutées à la liste verte de l’organisation. Pour plus d’informations, consultez Gestion des adresses IP autorisées pour votre organisation.

Vous pouvez choisir d’ajouter automatiquement à votre liste verte toutes les adresses IP configurées pour GitHub Apps installées dans votre entreprise. Le créateur d’une GitHub App peut configurer une liste verte pour son application, en spécifiant les adresses IP autorisées pour l’exécution de l’application. En héritant de sa liste verte dans la vôtre, vous évitez les refus de demandes de connexion de l’application. Pour plus d’informations, consultez Autorisation de l’accès par les applications GitHub.

À propos de la liste d’autorisations de votre IdP

Si vous utilisez Enterprise Managed Users avec Entra ID et OIDC, la liste d’autorisation de votre IdP peut être employée.

L’utilisation de la liste d’autorisations de votre IdP désactive les configurations de liste d’adresses IP autorisées de GitHub pour toutes les organisations de votre entreprise et désactive les API GraphQL pour l’activation et la gestion des listes d’adresses IP autorisées.

Par défaut, votre IdP exécute la stratégie d’accès conditionnel sur la connexion SAML ou OIDC interactive initiale à GitHub pour toute configuration de liste d’adresses IP autorisées de votre choix.

La CAP OIDC s'applique aux demandes web et aux demandes à l'API utilisant un jeton d'utilisateur, tel qu'un jeton OAuth pour une OAuth app ou un jeton d'accès d'utilisateur pour une GitHub App agissant au nom d'un utilisateur. La stratégie d’accès conditionnel OIDC ne s’applique pas lorsqu’une GitHub App utilise un jeton d’accès d’installation. Consultez À propos de l’authentification avec une application GitHub et À propos de la prise en charge de la stratégie d’accès conditionnel de votre fournisseur d’identité.

Remarque

La protection CAP pour les sessions web est actuellement dans préversion publique et peut changer.

Si le support CAP de l'IdP est déjà activé pour votre entreprise, vous pouvez opter pour une protection étendue des sessions web à partir des paramètres « Sécurité de l'authentification » de votre entreprise. Lorsque la protection de session web est activée et que les conditions de l’adresse IP d’un utilisateur ne sont pas satisfaites, il peut consulter et filtrer toutes les ressources appartenant à l’utilisateur, mais ne peut pas voir les détails des résultats pour les notifications, les recherches, les tableaux de bord personnels ou les référentiels en vedette.

Pour garantir une utilisation sans interruption du OIDC CAP tout en appliquant la politique aux jetons OAuth et aux jetons d’accès utilisateur, vous devez copier les plages d’adresses IP de chaque GitHub App utilisé par votre entreprise dans votre politique de fournisseur d’identité (IdP).

Utilisation de la liste d’adresses IP autorisées de GitHub

Activation de la liste d’adresses IP autorisées de GitHub

-

Accédez à votre entreprise. Par exemple, depuis la page Entreprises sur GitHub.com.

-

Sélectionnez une organisation en cliquant dessus.

-

Sous le nom de votre organisation, cliquez sur Settings. Si vous ne voyez pas l’onglet « Paramètres », sélectionnez le menu déroulant , puis cliquez sur Paramètres.

-

Dans la section « Sécurité » de la barre latérale, cliquez sur Sécurité de l'authentification.

-

Si vous utilisez Enterprise Managed Users avec OIDC, sous « Liste d'autorisation IP », sélectionnez le menu déroulant la configuration de la liste d'autorisation IP, puis cliquez sur GitHub.

-

Sous « Liste verte d’adresses IP », sélectionnez Activer la liste verte d’adresses IP.

-

Cliquez sur Enregistrer.

Ajout d’une adresse IP autorisée

Vous pouvez créer une liste d’adresses IP autorisées en ajoutant des entrées qui contiennent chacune une adresse IP ou une plage d’adresses. Une fois que vous avez fini d’ajouter des entrées, vous pouvez vérifier si une adresse IP particulière est autorisée par l’une des entrées activées figurant dans votre liste.

Avant que la liste ne limite l’accès aux ressources privées appartenant aux organisations de votre entreprise, vous devez également activer des adresses IP autorisées.

Remarque

GitHub déploie progressivement la prise en charge du protocole IPv6. Au fur et à mesure que les services GitHub vont poursuivre l’ajout de la prise en charge d’IPv6, les adresses IPv6 des utilisateurs GitHub seront reconnues. Pour éviter toute interruption d’accès éventuelle, veillez à ajouter toutes les adresses IPv6 nécessaires à votre liste d’autorisation IP.

Remarque

En raison de la mise en cache, l’ajout ou la suppression d’adresses IP peut prendre quelques minutes avant de prendre effet.

-

Accédez à votre entreprise. Par exemple, depuis la page Entreprises sur GitHub.com.

-

En haut de la page, cliquez sur Paramètres.

-

Sous Paramètres, cliquez sur Sécurité de l'authentification.

-

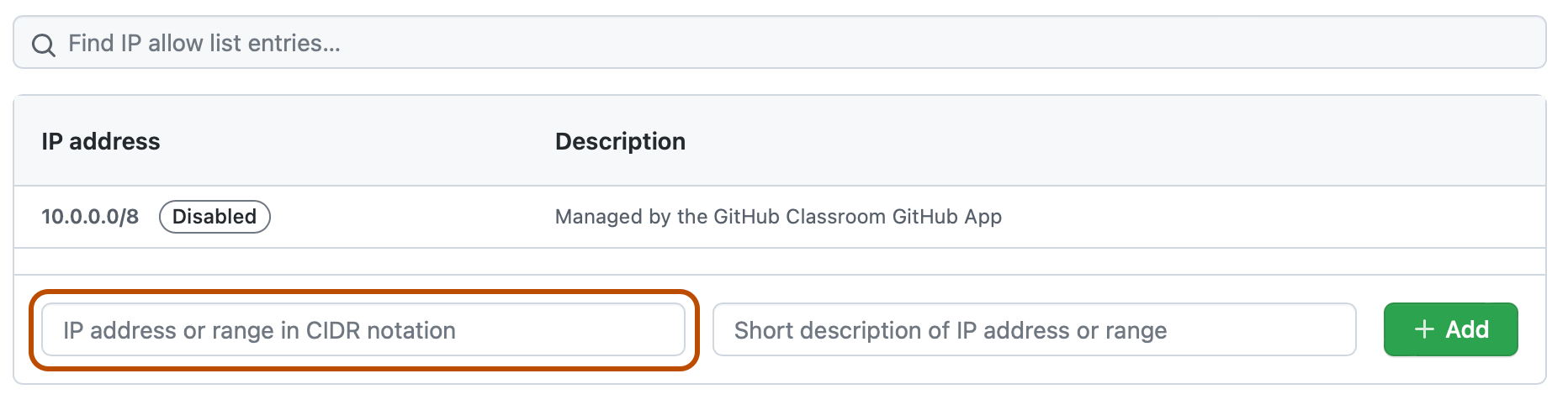

En bas de la section « Liste d’adresses IP autorisées », dans le champ « Adresse IP ou plage en notation CIDR », tapez une adresse IP ou une plage d’adresses en notation CIDR.

-

Si vous le souhaitez, dans le champ « Brève description de l’adresse IP ou de la plage », entrez une description de l’adresse IP ou de la plage autorisée.

-

Cliquez sur Ajouter.

-

Vérifiez éventuellement si une adresse IP particulière serait autorisée par l’une des entrées activées dans votre liste. Pour plus d’informations, consultez Vérification de l’autorisation d’une adresse IP.

Autorisation de l’accès par GitHub Apps

Si vous utilisez une liste verte, vous pouvez également choisir d’y ajouter automatiquement toutes les adresses IP configurées pour les GitHub Apps installées dans votre entreprise.

Si vous sélectionnez Activer la configuration de la liste verte d’adresses IP pour les applications GitHub installées dans les paramètres de votre liste verte, les adresses IP des GitHub Apps installées sont ajoutées à votre liste verte. Cela se produit indépendamment de l’activation ou non de votre liste verte. Si vous installez une GitHub App et que le créateur de cette application modifie les adresses de sa liste verte, votre liste verte est automatiquement mise à jour avec ces modifications.

Vous pouvez identifier les adresses IP qui ont été automatiquement ajoutées à partir de GitHub Apps en consultant le champ de description. La description de ces adresses IP est la suivante : « Géré par l’application GitHub NAME ». Contrairement aux adresses que vous ajoutez manuellement, vous ne pouvez pas modifier, supprimer ou désactiver les adresses IP qui sont automatiquement ajoutées à partir de GitHub Apps.

Remarque

Les adresses figurant dans la liste des adresses IP autorisées d'une GitHub App n'affectent que les requêtes effectuées par les installations de la GitHub App. L’ajout automatique d’une adresse IP de GitHub App à la liste verte d’une organisation n’autorise pas l’accès à un utilisateur GitHub qui se connecte à partir de cette adresse IP.

Pour plus d’informations sur la création d’une liste verte pour une GitHub App que vous avez créée, consultez Gestion des adresses IP autorisées pour une application GitHub.

Pour activer l’ajout automatique d’adresses IP pour les GitHub Apps :

-

Accédez à votre entreprise. Par exemple, depuis la page Entreprises sur GitHub.com.

-

En haut de la page, cliquez sur Paramètres.

-

Sous Paramètres, cliquez sur Sécurité de l'authentification.

-

Sous « Liste verte d’IP », sélectionnez Activer la configuration de liste verte d’IP pour les applications GitHub installées.

Remarque

Si vous utilisez Enterprise Managed Users avec OIDC, vous ne pouvez autoriser l’accès par les applications GitHub que si vous utilisez GitHub pour la configuration de votre liste d’adresses IP autorisées.

-

Cliquez sur Enregistrer.

Modification d’une adresse IP autorisée

Vous pouvez modifier une entrée dans votre liste d’autorisation IP. Si vous modifiez une entrée activée, les modifications s’appliquent immédiatement.

Une fois que vous avez terminé de modifier les entrées, vous pouvez vérifier si votre liste autorise une connexion à partir d’une adresse IP particulière une fois que vous avez activé la liste.

- Accédez à votre entreprise. Par exemple, depuis la page Entreprises sur GitHub.com.

- En haut de la page, cliquez sur Paramètres.

- Sous Paramètres, cliquez sur Sécurité de l'authentification.

- Sous « Liste d’adresses IP autorisées », à côté de l’entrée que vous souhaitez modifier, cliquez sur Modifier.

- Dans le champ « Adresse IP », tapez une adresse IP, ou une plage d’adresses, en notation CIDR.

- Dans le champ « Description », tapez une description de l’adresse IP ou de la plage autorisée.

- Cliquez sur Mettre à jour.

- Vérifiez éventuellement si une adresse IP particulière serait autorisée par l’une des entrées activées dans votre liste. Pour plus d’informations, consultez Vérification de l’autorisation d’une adresse IP.

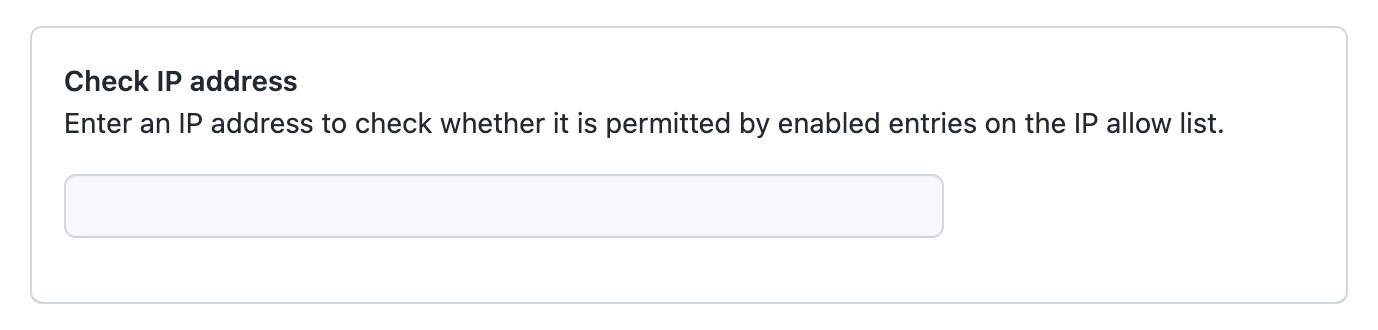

Vérification de l’autorisation d’une adresse IP

Vous pouvez vérifier si une adresse IP particulière serait autorisée par l’une des entrées activées dans votre liste d’autorisation IP, même si la liste n’est actuellement pas activée.

- Accédez à votre entreprise. Par exemple, depuis la page Entreprises sur GitHub.com.

- En haut de la page, cliquez sur Paramètres.

- Sous Paramètres, cliquez sur Sécurité de l'authentification.

- À la fin de la section « Liste d’adresses IP autorisées », sous « Vérifier l’adresse IP », entrez une adresse IP.

Suppression d’une adresse IP autorisée

Remarque

En raison de la mise en cache, l’ajout ou la suppression d’adresses IP peut prendre quelques minutes avant de prendre effet.

- Accédez à votre entreprise. Par exemple, depuis la page Entreprises sur GitHub.com.

- En haut de la page, cliquez sur Paramètres.

- Sous Paramètres, cliquez sur Sécurité de l'authentification.

- Sous « Liste d’adresses IP autorisées », à côté de l’entrée que vous souhaitez supprimer, cliquez sur Supprimer.

- Pour supprimer définitivement l’entrée, cliquez sur Oui, supprimer cette entrée de la liste verte d’adresses IP.

Utilisation de la liste d’autorisations de votre fournisseur d’identité

Remarque

L'utilisation de la liste des autorisations de votre IdP n'est possible que pour Enterprise Managed Users avec Entra ID et OIDC.

-

Accédez à votre entreprise. Par exemple, depuis la page Entreprises sur GitHub.com.

-

Sélectionnez une organisation en cliquant dessus.

-

Sous le nom de votre organisation, cliquez sur Settings. Si vous ne voyez pas l’onglet « Paramètres », sélectionnez le menu déroulant , puis cliquez sur Paramètres.

-

Dans la section « Sécurité » de la barre latérale, cliquez sur Sécurité de l'authentification.

-

Sous « Liste verte d’adresses IP », sélectionnez le menu déroulant Configuration de la liste verte d’adresses IP et cliquez sur Fournisseur d’identité.

-

Si vous le souhaitez, pour autoriser les applications GitHub et OAuth apps installées à accéder à votre entreprise à partir de n’importe quelle adresse IP, sélectionnez Ignorer la vérification de l’IdP pour les applications.

-

Cliquez sur Enregistrer.

Restriction de l'accès aux ressources possédées par l'utilisateur avec la liste autorisée IP

Remarque

L’activation de la liste blanche d’adresses IP au niveau des utilisateurs est exclusivement proposée aux entreprises utilisant Enterprise Managed Users.

Par défaut, la liste d’autorisations IP de votre entreprise ne limite pas l’accès aux référentiels et aux autres ressources détenues par comptes d’utilisateur managés. Vous pouvez activer l’application au niveau de l’utilisateur pour étendre les restrictions de liste d’autorisation IP aux ressources appartenant à l’utilisateur, notamment :

- Dépôts appartenant à l’utilisateur et leurs forks

- Pages de profil utilisateur

Cela garantit que tous les emplacements où le code d’entreprise peut résider , et non seulement les référentiels appartenant à l’organisation, sont accessibles uniquement à partir d’adresses IP autorisées.

Activation de l'application des règles au niveau de l'utilisateur

- Accédez à votre entreprise. Par exemple, depuis la page Entreprises sur GitHub.com.

- En haut de la page, cliquez sur Paramètres.

- Sous Paramètres, cliquez sur Sécurité de l'authentification.

- Sous « Liste d’autorisation IP », sélectionnez Activer l’application au niveau de l’utilisateur de la liste d’autorisation IP.

- Cliquez sur Enregistrer.

Important

Avant d’activer l’application au niveau utilisateur, veillez à ajouter l’ensemble des adresses IP que vos comptes d’utilisateur managés utilisent pour se connecter à la liste d’autorisation d’adresses IP de l’entreprise. Si un utilisateur se connecte depuis une adresse IP qui ne figure pas sur la liste d'autorisation, il ne pourra pas accéder à ses ressources.

Désactivation de l’exécution des règles au niveau de l’utilisateur

Pour arrêter l’application de la liste d’autorisations IP sur les ressources appartenant à l’utilisateur, suivez les mêmes étapes ci-dessus et désélectionnez Activer l’application de la liste verte IP au niveau utilisateur, puis cliquez sur Enregistrer. L’accès aux ressources appartenant à l’utilisateur ne sera plus restreint par la liste d’autorisation IP.

Utilisation de GitHub Actions avec une liste autorisée d’adresses IP

Avertissement

Si vous utilisez une liste d'autorisations IP et souhaitez également utiliser GitHub Actions, vous devez utiliser des runners auto-hébergés ou des runners plus importants hébergés par GitHub avec des plages d'adresses IP statiques. Lorsque vous utilisez une mise en réseau privée Azure, vous devez utiliser les adresses IP de votre sous-réseau Azure. Pour réduire le nombre d’adresses IP requises, nous vous recommandons de créer un équilibreur de charge pour fournir une plage d’adresses IP unique à la liste verte GitHub. Pour plus d’informations, consultez Documentation de référence relative aux runners auto-hébergés ou Exécuteurs plus grands.

Pour permettre à vos exécuteurs auto-hébergés ou hébergés plus grands de communiquer avec GitHub, ajoutez l’adresse IP ou la plage d’adresses IP de vos exécuteurs à la liste d’adresses IP autorisées que vous avez configurée pour votre entreprise.

Utilisation de GitHub Pages avec une liste d’autorisation d’adresses IP

Si vous utilisez un flux de travail GitHub Actions personnalisé comme source de publication pour votre site GitHub Pages pour permettre à l’exécuteur de se connecter et de créer le site, vous devez configurer une règle pour votre liste verte d’adresses IP.

Si vous n’utilisez pas de flux de travail personnalisé, l’exécuteur créé aura l’accès au référentiel du site GitHub Pages par défaut. Pour plus d'informations sur les sources de publication, consultez Configuration d’une source de publication pour votre site GitHub Pages.

Utilisation de Dependabot avec une liste d’autorisation d’adresses IP

Par défaut, les exécuteurs hébergés par GitHub et approvisionnés dynamiquement ne garantissent pas d’adresses IP statiques. Cela inclut les exécuteurs utilisés par défaut avec Dependabot.

Si vous utilisez une liste d’autorisation d’adresses IP et Dependabot, vous devez configurer un exécuteur auto-hébergé ou activer Dependabot pour l’utiliser avec exécuteurs plus grands. Consultez Exécuteurs auto-hébergés et À propos de Dependabot sur les exécuteurs GitHub Actions.

De plus, pour en savoir plus sur la configuration d’un exécuteurs plus grands avec une adresse IP statique, consultez Exécuteurs plus grands.

Pour permettre à vos exécuteurs auto-hébergés ou exécuteurs plus grands de communiquer avec GitHub, ajoutez l’adresse IP ou la plage d’adresses IP de vos exécuteurs à la liste d’autorisation d’adresses IP que vous avez configurée pour votre entreprise.