Nota:

Actualmente los ejecutores hospedados por GitHub Enterprise Server no se admiten en GitHub.

Acerca de los permisos de GitHub Actions para tu organización

De manera predeterminada, después de que se habilita GitHub Actions en GitHub Enterprise Server, se habilita en todos los repositorios y organizaciones. Puedes optar por deshabilitar GitHub Actions o limitarlo a acciones en la empresa. Para más información sobre GitHub Actions, consulta Escritura de flujos de trabajo.

Puedes habilitar GitHub Actions para todos los repositorios en tu organización. Cuando habilitas GitHub Actions, los flujos de trabajo pueden ejecutar acciones que se encuentran en tu repositorio y en cualquier otro público o interno. Puede deshabilitar GitHub Actions para todos los repositorios de la organización. Cuando inhabilitas a GitHub Actions, no se ejecuta ningún flujo de trabajo en tu repositorio.

Como alternativa, puedes habilitar GitHub Actions para todos los repositorios de la organización, pero limita las acciones que puede ejecutar un flujo de trabajo.

Administrar los permisos de GitHub Actions para tu organización

Puede elegir deshabilitar GitHub Actions para todos los repositorios de la organización, o bien puede permitir solo repositorios concretos. También puede limitar el uso de acciones públicas, de modo que los usuarios solo puedan utilizar acciones locales que existan en la empresa.

Nota:

Es posible que no puedas administrar esta configuración si la empresa que administra la organización tiene una directiva que la invalida. Para más información, consulta Aplicación de directivas para GitHub Actions en la empresa.

-

En la esquina superior derecha de GitHub, haz clic en la foto del perfil y luego en Your organizations.

-

Seleccione una organización haciendo clic en ella.

-

Debajo del nombre de la organización, haz clic en Settings. Si no puedes ver la pestaña "Configuración", selecciona el menú desplegable y, a continuación, haz clic en Configuración.

-

En la barra lateral de la izquierda, haz clic en Actions y luego en General.

-

Debajo de "Políticas", selecciona una opción.

Si eliges Permitir seleccionar acciones, se permiten acciones en tu empresa y hay opciones adicionales para permitir otras acciones específicas. Para más información, consulta Permiso para ejecutar acciones seleccionadas.

Cuando se habilita Requerir que las acciones se anclen a un SHA de confirmación de longitud completa, todas las acciones deben anclarse a un SHA de confirmación de longitud completa para usarse. Esto incluye acciones de tu empresa y acciones creadas por GitHub. Para más información, consulta Referencia de uso seguro.

-

Haz clic en Guardar.

Habilitación de la ejecución de acciones seleccionadas

Al elegir Permitir seleccionar acciones, se permiten acciones locales y hay opciones adicionales para permitir otras acciones específicas:

Nota:

Es posible que no puedas administrar esta configuración si tu organización tiene una directiva que la invalida o si la administra una empresa que tiene una directiva que lo hace. Para más información, consulta Deshabilitación o limitación de GitHub Actions para su organización o Aplicación de directivas para GitHub Actions en la empresa.

-

**Permitir las acciones que crea GitHub:** Puede permitir que los flujos de trabajo utilicen todas las acciones que haya creado GitHub. Las acciones que crea GitHub se encuentran en las organizaciones `actions` y `github`. Para obtener más información, consulte las organizaciones [`actions`](https://github.com/actions) y [`github`](https://github.com/github). -

**Permitir las acciones de Marketplace de creadores verificados**: Esta opción está disponible si tiene habilitado GitHub Connect y si lo ha configurado con GitHub Actions. Para obtener más información, consulte [AUTOTITLE](/admin/github-actions/managing-access-to-actions-from-githubcom/enabling-automatic-access-to-githubcom-actions-using-github-connect). Puede permitir que los flujos de trabajo utilicen todas las acciones de GitHub Marketplace creadas por creadores comprobados. Cuando GitHub haya verificado al creador de la acción como una organización asociada, se mostrará la insignia de <svg version="1.1" width="16" height="16" viewBox="0 0 16 16" class="octicon octicon-verified" aria-label="The verified badge" role="img"><path d="m9.585.52.929.68c.153.112.331.186.518.215l1.138.175a2.678 2.678 0 0 1 2.24 2.24l.174 1.139c.029.187.103.365.215.518l.68.928a2.677 2.677 0 0 1 0 3.17l-.68.928a1.174 1.174 0 0 0-.215.518l-.175 1.138a2.678 2.678 0 0 1-2.241 2.241l-1.138.175a1.17 1.17 0 0 0-.518.215l-.928.68a2.677 2.677 0 0 1-3.17 0l-.928-.68a1.174 1.174 0 0 0-.518-.215L3.83 14.41a2.678 2.678 0 0 1-2.24-2.24l-.175-1.138a1.17 1.17 0 0 0-.215-.518l-.68-.928a2.677 2.677 0 0 1 0-3.17l.68-.928c.112-.153.186-.331.215-.518l.175-1.14a2.678 2.678 0 0 1 2.24-2.24l1.139-.175c.187-.029.365-.103.518-.215l.928-.68a2.677 2.677 0 0 1 3.17 0ZM7.303 1.728l-.927.68a2.67 2.67 0 0 1-1.18.489l-1.137.174a1.179 1.179 0 0 0-.987.987l-.174 1.136a2.677 2.677 0 0 1-.489 1.18l-.68.928a1.18 1.18 0 0 0 0 1.394l.68.927c.256.348.424.753.489 1.18l.174 1.137c.078.509.478.909.987.987l1.136.174a2.67 2.67 0 0 1 1.18.489l.928.68c.414.305.979.305 1.394 0l.927-.68a2.67 2.67 0 0 1 1.18-.489l1.137-.174a1.18 1.18 0 0 0 .987-.987l.174-1.136a2.67 2.67 0 0 1 .489-1.18l.68-.928a1.176 1.176 0 0 0 0-1.394l-.68-.927a2.686 2.686 0 0 1-.489-1.18l-.174-1.137a1.179 1.179 0 0 0-.987-.987l-1.136-.174a2.677 2.677 0 0 1-1.18-.489l-.928-.68a1.176 1.176 0 0 0-1.394 0ZM11.28 6.78l-3.75 3.75a.75.75 0 0 1-1.06 0L4.72 8.78a.751.751 0 0 1 .018-1.042.751.751 0 0 1 1.042-.018L7 8.94l3.22-3.22a.751.751 0 0 1 1.042.018.751.751 0 0 1 .018 1.042Z"></path></svg> junto a la acción en GitHub Marketplace. -

**Permitir o bloquearlas acciones especificadas:** Puede restringir los flujos de trabajo para que utilicen acciones en organizaciones y repositorios concretos. Las acciones especificadas no se pueden establecer en más de 1000.Para restringir el acceso a etiquetas específicas o confirmar los SHA de una acción, usa la misma sintaxis que se usa en el flujo de trabajo para seleccionar la acción.

- Para una acción, la sintaxis es

OWNER/REPOSITORY@TAG-OR-SHA. Por ejemplo, usaactions/javascript-action@v1.0.1para seleccionar una etiqueta oactions/javascript-action@a824008085750b8e136effc585c3cd6082bd575fpara seleccionar un SHA. Para más información, consulta Uso de bloques predefinidos en el flujo de trabajo.

Puedes usar el carácter comodín

*para buscar coincidencias con patrones. Por ejemplo, para permitir todas las acciones en las organizaciones que comienzan conspace-org, puedes especificarspace-org*/*. Para permitir todas las acciones en los repositorios que empiezan con octocat, puedes usar*/octocat**@*. Para obtener más información sobre cómo usar el carácter comodín*, consulte Sintaxis del flujo de trabajo para GitHub Actions.Usa

,para separar patrones. Por ejemplo, para permitir todas las acciones en las organizacionesoctocatyoctokit, puedes especificaroctocat/*, octokit/*.Usa el prefijo

!para bloquear patrones. Por ejemplo, para permitir todas las acciones de la organizaciónspace-org, pero bloquear una acción concreta comospace-org/action, puedes especificarspace-org/*, !space-org/action@*. De manera predeterminada, solo se permitirán las acciones especificados en la lista. Para permitir todas las acciones al tiempo que se bloquean acciones específicas, puedes especificar*, !space-org/action@*. - Para una acción, la sintaxis es

Este procedimiento muestra cómo agregar acciones específicas a la lista.

-

En la esquina superior derecha de GitHub, haz clic en la foto del perfil y luego en Your organizations.

-

Seleccione una organización haciendo clic en ella.

-

Debajo del nombre de la organización, haz clic en Settings. Si no puedes ver la pestaña "Configuración", selecciona el menú desplegable y, a continuación, haz clic en Configuración.

-

En la barra lateral de la izquierda, haz clic en Actions y luego en General.

-

En "Directivas", selecciona Permitir seleccionar acciones y agrega las acciones necesarias a la lista.

-

Haz clic en Guardar.

Limitación del uso de ejecutores autohospedados

No hay ninguna garantía de que los ejecutores autohospedados para GitHub se vayan a hospedar en máquinas virtuales efímeras y limpias. Como resultado, el código que no es de confianza puede ponerlas en peligro en un flujo de trabajo.

De manera similar, cualquier usuario que pueda bifurcar el repositorio y abrir una solicitud de incorporación de cambios (por lo general, aquellos con acceso de lectura al repositorio) puede poner en riesgo el entorno del ejecutor autohospedado, incluida la obtención de acceso a los secretos y a GITHUB_TOKEN que, en función de su configuración, puede conceder acceso de lectura al repositorio. Aunque los flujos de trabajo pueden controlar el acceso a los secretos de ambiente utilizando ambientes y revisiones requeridas, estos flujos de trabajo no se encuentran en un ambiente aislado y aún son susceptibles a los mismos riesgos cuando se ejecutan en un ejecutor auto-hospedado.

Por estos y otros motivos, puede que decidas impedir que los usuarios creen ejecutores autohospedados en el nivel de repositorio.

Nota:

Si tu organización pertenece a una empresa, es posible que la creación de ejecutores autohospedados en el nivel de repositorio se haya deshabilitado como configuración de toda la empresa. Si se ha realizado esa acción, no puedes habilitar ejecutores autohospedados de nivel de repositorio en la configuración de la organización. Para más información, consulta Aplicación de directivas para GitHub Actions en la empresa.

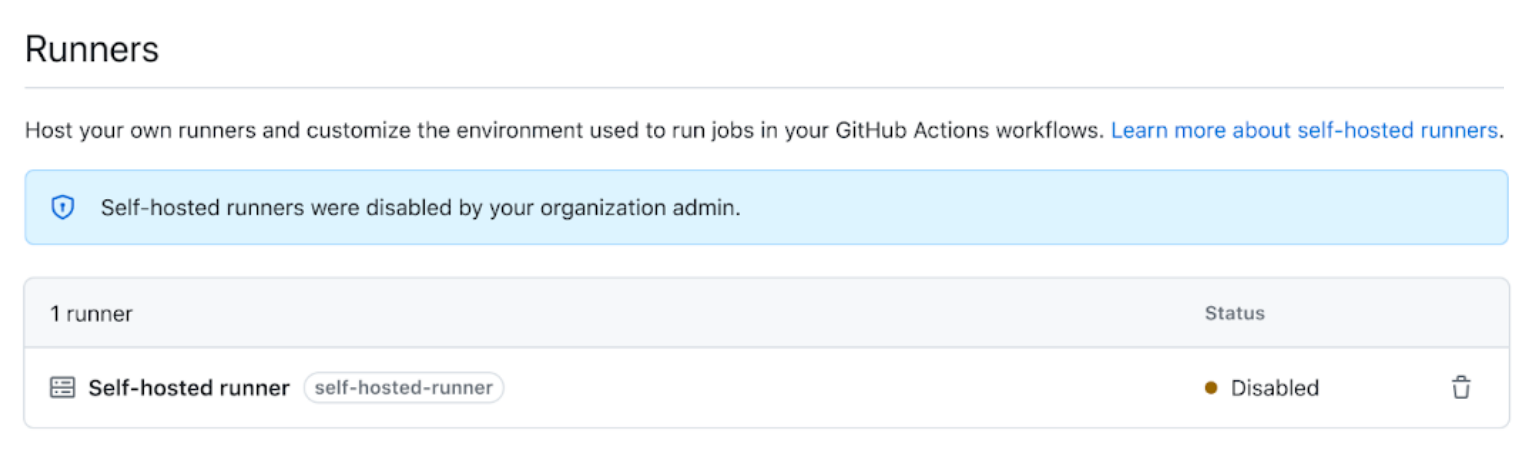

Si un repositorio ya tiene ejecutores autohospedados al deshabilitar su uso, se mostrarán con el estado "Deshabilitado" y no se les asignarán trabajos de flujo de trabajo nuevos.

Nota:

Cuando se deshabilita la creación de ejecutores autohospedados de nivel de repositorio, los flujos de trabajo pueden seguir teniendo acceso a los ejecutores autohospedados del nivel empresarial o de organización.

-

En la esquina superior derecha de GitHub, haz clic en la foto del perfil y luego en Your organizations.

-

Seleccione una organización haciendo clic en ella.

-

Debajo del nombre de la organización, haz clic en Settings. Si no puedes ver la pestaña "Configuración", selecciona el menú desplegable y, a continuación, haz clic en Configuración.

-

En la barra lateral de la izquierda, haz clic en Actions y luego en General.

-

En "Ejecutores", usa el menú desplegable para elegir tu configuración preferida:

- Todos los repositorios: los ejecutores autohospedados se pueden usar para cualquier repositorio de la organización.

- Repositorios seleccionados: los ejecutores autohospedados solo se pueden usar para los repositorios que seleccione.

- Deshabilitado: los ejecutores autohospedados no se pueden crear en el nivel de repositorio.

-

Si has elegido Repositorios seleccionados, haz lo siguiente:

- Haz clic en .

- Activa las casillas de los repositorios para los que quieres permitir ejecutores autohospedados.

- Haz clic en Select repositories (Seleccionar repositorios).

Habilitar flujos de trabajo para las bifurcaciones de repositorios privados

Si se basa en el uso de bifurcaciones de sus repositorios privados, puede configurar las directivas que controlan cómo los usuarios pueden ejecutar flujos de trabajo en los eventos de pull_request. Están disponibles solo para repositorios privados e internos. Puedes configurar estas opciones de directiva para tu empresa, organizaciones o repositorios.

Si se inhabilita una directiva para una empresa, no podrá habilitarse para las organizaciones. Si una directiva se inhabilita para una organización, no podrá habilitarse para los repositorios. Si una organización habilita una política, esta podrá inhabilitarse para los repositorios individuales.

- Ejecutar flujos de trabajo desde solicitudes de incorporación de cambios de bifurcación: permite a los usuarios ejecutar flujos de trabajo desde solicitudes de incorporación de cambios de bifurcación, utilizando un

GITHUB_TOKENcon permiso de solo lectura y sin acceso a secretos. - Enviar tokens de escritura a flujos de trabajo desde solicitudes de incorporación de cambios: permite que las solicitudes de incorporación de cambios de bifurcaciones usen un

GITHUB_TOKENcon permiso de escritura. - Enviar secretos a flujos de trabajo desde solicitudes de incorporación de cambios: hace que todos los secretos estén disponibles para la solicitud de incorporación de cambios.

- Requerir aprobación para flujos de trabajo de solicitud de incorporación de cambios de bifurcación: las ejecuciones de flujo de trabajo en solicitudes de incorporación de cambios de colaboradores sin permiso de escritura requerirá la aprobación de alguien con permiso de escritura antes de que se ejecuten.

Configurar la política de bifurcaciones privadas para una organización

-

En la esquina superior derecha de GitHub, haz clic en la foto del perfil y luego en Your organizations.

-

Seleccione una organización haciendo clic en ella.

-

Debajo del nombre de la organización, haz clic en Settings. Si no puedes ver la pestaña "Configuración", selecciona el menú desplegable y, a continuación, haz clic en Configuración.

-

En la barra lateral de la izquierda, haz clic en Actions y luego en General.

-

En Fork pull request workflows (Bifurcar flujos de trabajo de solicitud de incorporación de cambios), seleccione las opciones.

-

Haga clic en Save (Guardar) para aplicar los valores.

Establecimiento de los permisos de GITHUB_TOKEN para la organización

Puedes establecer los permisos predeterminados concedidos al GITHUB_TOKEN. Para obtener más información sobre GITHUB_TOKEN, consulta Uso de GITHUB_TOKEN para la autenticación en flujos de trabajo. Puedes elegir un conjunto restringido de permisos como valor predeterminado o aplicar la configuración permisiva.

Puede configurar los permisos predeterminados para GITHUB_TOKEN en la configuración de la organización o los repositorios. Si seleccionas una opción restrictiva como predeterminada en la configuración de tu organización, se seleccionará la misma opción en la configuración de repositorios de la organización y la opción permisiva se deshabilitará. Si tu organización pertenece a una cuenta de GitHub Enterprise y se ha seleccionado un valor predeterminado más restrictivo en la configuración de empresa, no podrás seleccionar el valor predeterminado más permisivo en la configuración de la organización.

Cualquiera con acceso de escritura en un repositorio puede modificar los permisos que se han otorgado a GITHUB_TOKEN, y agregar o quitar el acceso según sea necesario, si editan la clave permissions en el archivo de flujo de trabajo. Para más información, vea permissions.

Configuración de los permisos de GITHUB_TOKEN predeterminados

De manera predeterminada, al crear una organización, el ajuste se hereda de la configuración empresarial previamente establecida.

-

En la esquina superior derecha de GitHub, haz clic en tu foto de perfil y después en Your profile.

-

En la esquina superior derecha de GitHub, haz clic en la foto del perfil y luego en Your organizations.

-

Seleccione una organización haciendo clic en ella.

-

Debajo del nombre de la organización, haz clic en Settings. Si no puedes ver la pestaña "Configuración", selecciona el menú desplegable y, a continuación, haz clic en Configuración.

-

En la barra lateral de la izquierda, haz clic en Actions y luego en General.

-

En "Permisos de flujo de trabajo", elige si quieres que

GITHUB_TOKENtenga acceso de lectura y escritura en todos los ámbitos (el valor permisivo), o simplemente acceso de lectura para los permisoscontentsypackages(el valor restrictivo). -

Haga clic en Save (Guardar) para aplicar los valores.

Impedir que GitHub Actions cree o apruebe pull requests

Puedes elegir permitir o impedir que los flujos de trabajo GitHub Actions creen o aprueben solicitudes de incorporación de cambios.

De manera predeterminada, cuando se crea una nueva organización, no está permitido que los flujos de trabajo creen o aprueben solicitudes de incorporación de cambios.

-

En la esquina superior derecha de GitHub, haz clic en tu foto de perfil y después en Your profile.

-

En la esquina superior derecha de GitHub, haz clic en la foto del perfil y luego en Your organizations.

-

Seleccione una organización haciendo clic en ella.

-

Debajo del nombre de la organización, haz clic en Settings. Si no puedes ver la pestaña "Configuración", selecciona el menú desplegable y, a continuación, haz clic en Configuración.

-

En la barra lateral de la izquierda, haz clic en Actions y luego en General.

-

En "Permisos de flujo de trabajo", usa la opción Permitir que Acciones de GitHub cree y apruebe solicitudes de incorporación de cambios para configurar si

GITHUB_TOKENpuede crear y aprobar solicitudes de incorporación de cambios. -

Haga clic en Save (Guardar) para aplicar los valores.

Administrar el almacenamiento en caché de GitHub Actions para una organización

Los administradores de la organización pueden ver y administrar el almacenamiento en caché de GitHub Actions para todos los repositorios de la organización.

Visualización del almacenamiento en caché de GitHub Actions por repositorio

Para cada repositorio de la organización, puedes ver la cantidad de almacenamiento en caché que usa un repositorio, el número de cachés activas y si un repositorio está cerca del límite total de tamaño de caché. Para obtener más información sobre el uso y el proceso de expulsión de la caché, consulta Referencia de almacenamiento en caché de dependencias.

-

En la esquina superior derecha de GitHub, haz clic en tu foto de perfil y después en Your profile.

-

En la esquina superior derecha de GitHub, haz clic en la foto del perfil y luego en Your organizations.

-

Seleccione una organización haciendo clic en ella.

-

Debajo del nombre de la organización, haz clic en Settings. Si no puedes ver la pestaña "Configuración", selecciona el menú desplegable y, a continuación, haz clic en Configuración.

-

En la barra lateral de la izquierda, haz clic sobre Acciones y luego en Caches.

-

Revisa la lista de repositorios para obtener información sobre sus cachés de GitHub Actions. Puedes hacer clic en un nombre de repositorio para ver más detalles sobre las cachés del repositorio.

Configuración del almacenamiento en caché de GitHub Actions para la organización

De manera predeterminada, el almacenamiento total de caché que GitHub Actions usa en el almacenamiento externo para GitHub se limita a un máximo de 10 GB por repositorio y el tamaño máximo permitido que se puede establecer para un repositorio es de 25 GB.

Puedes configurar el límite de tamaño de las cachés de GitHub Actions que se aplicarán a cada repositorio de la organización. El límite de tamaño de caché de una organización no puede superar el límite de tamaño de caché establecido en la directiva de empresa. Los administradores del repositorio podrán establecer un límite menor en sus repositorios.

-

En la esquina superior derecha de GitHub, haz clic en tu foto de perfil y después en Your profile.

-

En la esquina superior derecha de GitHub, haz clic en la foto del perfil y luego en Your organizations.

-

Seleccione una organización haciendo clic en ella.

-

Debajo del nombre de la organización, haz clic en Settings. Si no puedes ver la pestaña "Configuración", selecciona el menú desplegable y, a continuación, haz clic en Configuración.

-

En la barra lateral de la izquierda, haz clic en Actions y luego en General.

-

En Límite de tamaño de caché, escribe un nuevo valor.

-

Haga clic en Guardar para aplicar el cambio.