Acerca de la administración de los parámetros de seguridad y análisis

GitHub puede ayudarle a asegurar los repositorios en su organización. Puedes administrar las características de seguridad y de análisis para todos los repositorios existentes que los miembros creen en tu organización. Si tienes una licencia para GitHub Advanced Security, también puedes administrar el acceso a estas características. Para más información, consulta Acerca de GitHub Advanced Security.

Mostrar la configuración de seguridad y de análisis

- En la esquina superior derecha de GitHub, haz clic en la foto del perfil y luego en Your organizations.

- Junto a la organización, haga clic en Settings.

- En la sección "Security" de la barra lateral, haz clic en Code security and analysis.

La página que se muestra te permite habilitar o inhabilitar todas las características de seguridad y de análisis para los repositorios de tu organización.

Si tienes una licencia para GitHub Advanced Security, la página también contendrá opciones para habilitar y deshabilitar las características de GitHub Advanced Security. Cualquier repositorio que utilice GitHub Advanced Security se listará en la parte inferior de la página.

Habilitación o deshabilitación de una característica para todos los repositorios existentes

Puedes habilitar o inhabilitar las características para todos los repositorios.

Puedes usar información general de seguridad para buscar un conjunto de repositorios y habilitar o deshabilitar características de seguridad para ellos al mismo tiempo. Para más información, consulta Habilitación de características de seguridad para varios repositorios.

Nota:

Si habilitas las características de GitHub Advanced Security, los usuarios que realicen confirmaciones en estos repositorios usarán licencias de GitHub Advanced Security. Esta opción se desactiva si excediste la capacidad de tu licencia.

Nota:

Si te encuentras con un error que dice queGitHub Advanced Security no se puede habilitar debido a una configuración de directivas de la organización, ponte en contacto con el administrador de la empresa y pídele que cambie la directiva de GitHub Advanced Security de tu empresa. Para más información, consulta Aplicación de directivas de seguridad y análisis de código de la empresa.

-

Vaya a la configuración de seguridad y análisis de su organización. Para más información, consulta Representación de la configuración de seguridad y análisis.

-

En "Code security and analysis", a la derecha de la característica, haga clic en Desactivar todo o Activar todo para mostrar un cuadro de diálogo de confirmación. El control de "GitHub Advanced Security" estará deshabilitado si no tienes licencias disponibles de GitHub Advanced Security.

-

Revise la información del cuadro de diálogo.

-

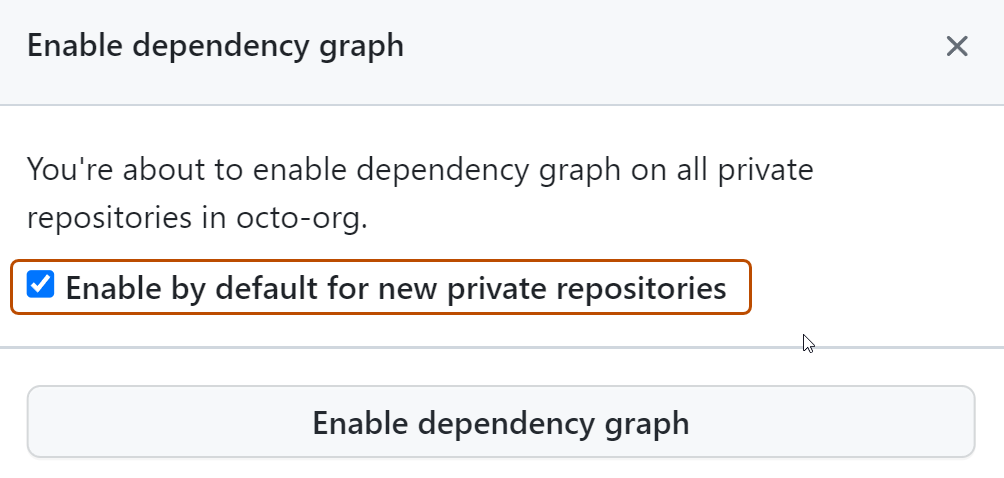

Opcionalmente, si decides habilitar los informes de vulnerabilidades privadas, el gráfico de dependencias o Dependabot, selecciona Habilitar por defecto para nuevos repositorios.

-

Cuando esté listo para realizar los cambios, haga clic en Deshabilitar FUNCIÓN o Habilitar FUNCIÓN para deshabilitar o habilitar la función para todos los repositorios de su organización.

-

Opcionalmente, en la sección de tu función en la configuración de seguridad y análisis, selecciona ajustes adicionales de habilitación. La configuración de habilitación adicional puede incluir:

-

Habilitación automática para un tipo específico de repositorio

-

Configuración específica de características, como la recomendación del conjunto de consultas extendido para la configuración predeterminada de code scanning en toda la organización o la validación automática de secretos para secret scanning

Nota:

- Si deshabilitas CodeQL code scanning para todos los repositorios, este cambio no se reflejará en la información de cobertura que se muestra en la información general de seguridad de la organización. Los repositorios seguirán teniendo code scanning habilitado en la vista "Cobertura de seguridad".

- La habilitación de code scanning para todos los repositorios aptos de una organización no invalidará las configuraciones existentes de code scanning. Para obtener información sobre cómo configurar la configuración predeterminada con diferentes opciones para repositorios específicos, consulta Establecimiento de la configuración predeterminada para el examen del código y Establecimiento de la configuración predeterminada para el examen de código a gran escala.

-

Cuando habilitas una o más características de seguridad y análisis para los repositorios existentes, verás cualquier resultado que se muestra en GitHub al cabo de unos pocos minutos:

- Todos los repositorios existentes tendrán la configuración seleccionada.

- Los repositorios nuevos seguirán la configuración seleccionada si ha habilitado la casilla para los repositorios nuevos.

- Utilizamos los permisos para escanear en busca de archivos de manifiesto para aplicar los servicios relevantes.

- Si se habilita, verás la información de dependencias en la gráfica de dependencias.

- Si se habilita, GitHub generará Dependabot alerts para las dependencias vulnerables o software malicioso.

- Si se habilita, las actualizaciones de seguridad del Dependabot crearán solicitudes de cambios para actualizar las dependencias vulnerables cuando se activen las Dependabot alerts.

Habilitar o inhabilitar una característica automáticamente cuando se agregan repositorios nuevos

- Vaya a la configuración de seguridad y análisis de su organización. Para más información, consulta Representación de la configuración de seguridad y análisis.

- En "Code security and analysis", busque la característica, habilítela o deshabilítela de forma predeterminada para los nuevos repositorios de la organización.

Permitir que los datos Dependabot accedan a las dependencias privadas o internas

El Dependabot puede verificar si hay referencias obsoletas de las dependencias en un proyecto y generar automáticamente una solicitud de cambios para actualizarlas. Para hacerlo, el Dependabot debe tener acceso a todos los archivos de dependencia que sean el objetivo. Habitualmente, las actualizaciones de versión fallarán si una o más dependencias son inaccesibles. Para más información, consulta Acerca de las actualizaciones a la versión del Dependabot.

De forma predeterminada, Dependabot no puede actualizar las dependencias que están ubicadas en repositorios privados o internos, o en registros de paquetes privados o internos. Sin embargo, si una dependencia se encuentra en un repositorio privado o interno GitHub dentro de la misma organización que el proyecto que la utiliza, puedes permitir al Dependabot actualizar la versión exitosamente si le otorgas acceso al repositorio en el que se hospeda.

Si tu código depende de paquetes en un registro privado o interno, puede permitir que el Dependabot actualice las versiones de estas dependencias si configuras esto a nivel del repositorio. Para ello, agregue los detalles de autenticación al archivo dependabot.yml del repositorio. Para más información, consulta Clave registries de nivel superior.

Para permitir que el Dependabot acceda a un repositorio privado o interno de GitHub:

-

Vaya a la configuración de seguridad y análisis de su organización. Para más información, consulta Representación de la configuración de seguridad y análisis.

-

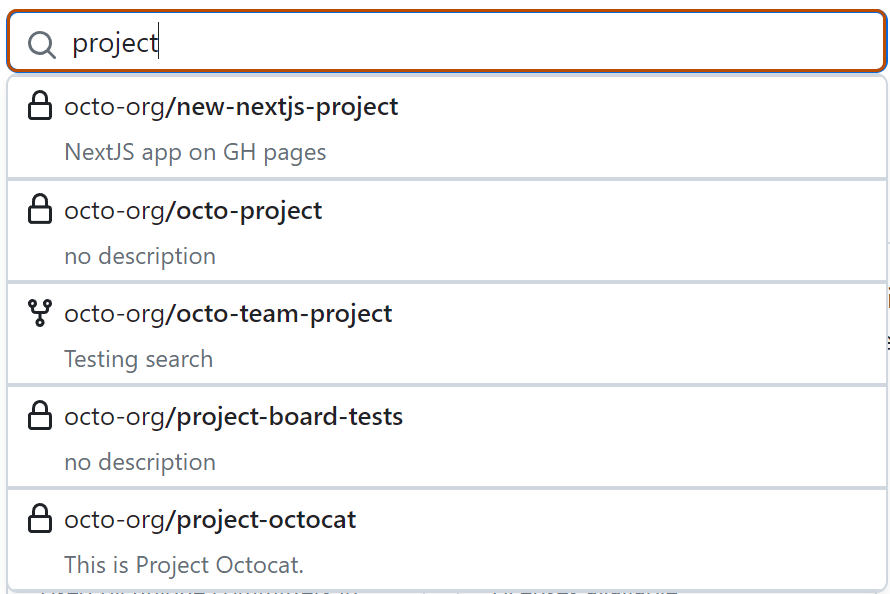

En "Conceder a Dependabot acceso a repositorios privados", haga clic en Agregar repositorios internos y privados para mostrar un campo de búsqueda de repositorio.

-

Empiece a escribir el nombre del repositorio al que desea conceder acceso a Dependabot.

-

Se muestra una lista de repositorios coincidentes de la organización, haz clic en el repositorio al que deseas permitir el acceso y se agregará a la lista de permitidos.

-

Opcionalmente, para eliminar un repositorio de la lista, a la derecha de este, haz clic en .

Eliminación del acceso a las características de GitHub Advanced Security de repositorios individuales de una organización

Puedes administrar el acceso a las características de GitHub Advanced Security para un repositorio desde su pestaña de "Configuración". Para más información, consulta Administración de la configuración de seguridad y análisis para el repositorio. Sin embargo, también puedes inhabilitar las características de GitHub Advanced Security para un repositorio desde la pestaña de "Configuración" de la organización.

- Vaya a la configuración de seguridad y análisis de su organización. Para más información, consulta Representación de la configuración de seguridad y análisis.

- Para encontrar una lista de todos los repositorios de tu organización que tengan habilitada GitHub Advanced Security, desplázate hasta la sección "repositorios con GitHub Advanced Security".

En la tabla se muestra el número de confirmadores únicos en cada repositorio. Esta es la cantidad de licencias que puedes liberar si eliminas el acceso a GitHub Advanced Security. Para más información, consulta Facturación de licencias de GitHub Advanced Security.

- Para eliminar el acceso a GitHub Advanced Security desde un repositorio y liberar licencias que utilice cualquier confirmante activo y que son únicas en ese repositorio, haz clic en el adyacente.

- En el cuadro de diálogo de confirmación, haga clic en Quitar repositorio para quitar el acceso a las características de GitHub Advanced Security.

Nota:

Si quitas el acceso a GitHub Advanced Security de un repositorio, tendrás que comunicárselo al equipo de desarrollo afectado para que sepan que este cambio se ha realizado de forma intencionada. Esto garantiza que no pierdan tiempo en depurar las ejecuciones fallidas del escaneo de código.

Información adicional

-

[AUTOTITLE](/code-security/getting-started/securing-your-repository) -

[AUTOTITLE](/code-security/secret-scanning/introduction/about-secret-scanning) -

[AUTOTITLE](/code-security/supply-chain-security/understanding-your-software-supply-chain/about-the-dependency-graph) -

[AUTOTITLE](/code-security/supply-chain-security/understanding-your-software-supply-chain/about-supply-chain-security)