Acerca de la página de alertas del secret scanning

Cuando el secret scanning se habilita en un repositorio o se insertan confirmaciones en un repositorio con secret scanning habilitado, GitHub examina el contenido en busca de secretos que coincidan con los patrones definidos por proveedores de servicios y con cualquier patrón personalizado en la empresa, organización o repositorio.

Cuando el secret scanning detecte un secreto, GitHub generará una alerta. GitHub muestra una alerta en la pestaña Seguridad del repositorio.

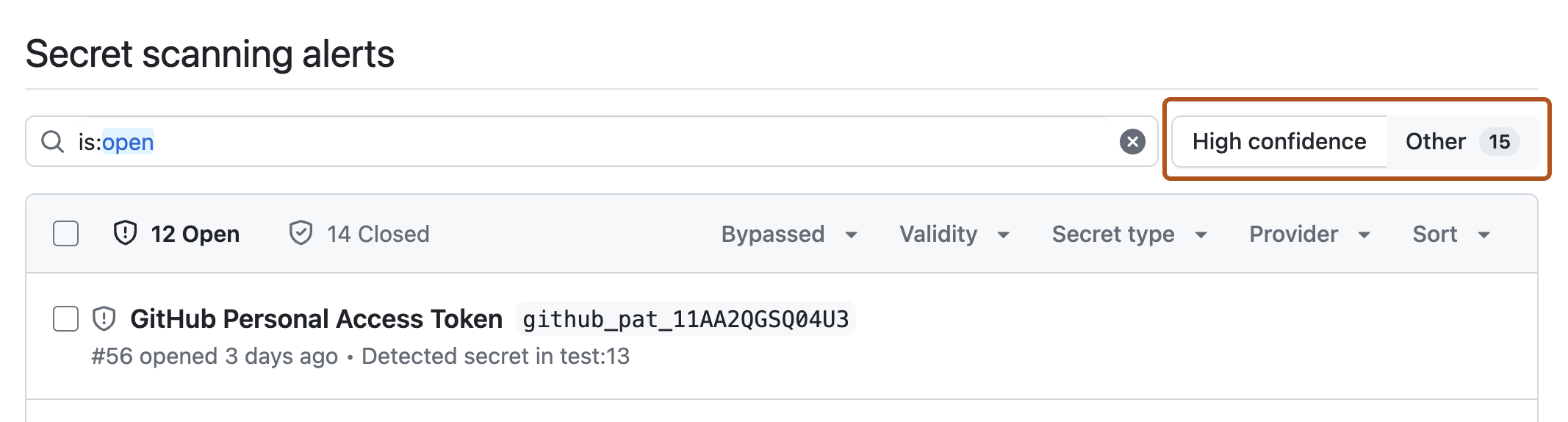

Para ayudarle a evaluar las alertas de forma más eficaz, GitHub separa las alertas en dos listas:

- Alertas de alta confianza.

- Otras alertas.

Lista de alertas de alta confianza.

La lista de alertas de “alta confianza” muestran alertas que se relacionan con los patrones admitidos y los patrones personalizados especificados. Esta lista siempre es la vista predeterminada de la página de alertas.

Otra lista de alertas

La lista de alertas "Otras" muestra alertas relacionadas con patrones que no son de proveedor (como claves privadas). Estos tipos de alertas tienen una tasa más alta de falsos positivos.

Además, las alertas que se incluyen en esta categoría:

- Se limitan en cantidad a 5000 alertas por repositorio (esto incluye alertas abiertas y cerradas).

- No se muestran en las vistas de resumen de información general sobre seguridad, solo en la vista "Secret scanning".

- Solo muestran las cinco primeras ubicaciones detectadas en GitHub para los patrones que no son de proveedor.

Para que GitHub busque patrones que no son de proveedor, primero debes habilitar las características para el repositorio o la organización. Para obtener más información, consulta Habilitación del análisis de secretos para patrones que no son de proveedor".

Visualización de alertas

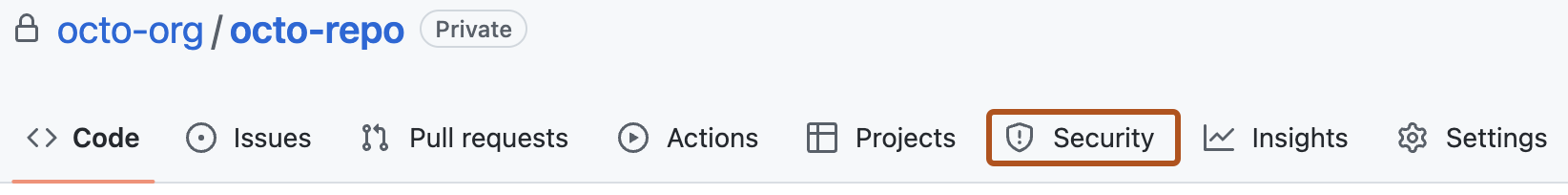

Las alertas de secret scanning se muestran en la pestaña Seguridad del repositorio.

-

En GitHub, navegue hasta la página principal del repositorio.

-

En el nombre del repositorio, haz clic en Seguridad. Si no puedes ver la pestaña "Seguridad", selecciona el menú desplegable y, a continuación, haz clic en Seguridad.

-

En la barra lateral de la izquierda, en "Alertas de vulnerabilidad", haz clic en Secret scanning .

-

Opcionalmente, cambia a "Otras" para ver las alertas de patrones que no son de proveedor.

-

En "Secret scanning", haz clic en la alerta que quieres ver.

Nota:

Solo las personas con permisos de administrador en el repositorio que contienen un secreto filtrado pueden ver los detalles de alerta de seguridad y los metadatos del token de una alerta. Los propietarios de empresas pueden solicitar acceso temporal al repositorio para este fin.

Filtrado de alertas

Puedes aplicar varios filtros a la lista de alertas para ayudarte a encontrar las alertas que te interesan. Puedes usar los menús desplegables situados encima de la lista de alertas o escribir los calificadores enumerados en la tabla en la barra de búsqueda.

| Calificador: | Descripción |

|---|---|

is:open | Muestra alertas abiertas. |

is:closed | Muestra alertas cerradas. |

bypassed: true | Muestra alertas de secretos en los que se ha omitido la protección de inserción. Para más información, consulta Acerca de la protección de inserción. |

validity:active | Muestra alertas de secretos que se sabe que ya no están activos. Para obtener más información sobre los estados de validez, consulta Evaluación de alertas del examen de secretos. |

validity:inactive | Muestra alertas de secretos que ya no están activos. |

validity:unknown | Muestra alertas de secretos en los que se desconoce el estado de validez del secreto. |

secret-type:SECRET-NAME | Muestra alertas para un tipo de secreto específico, por ejemplo, secret-type:github_personal_access_token. Para obtener una lista de los tipos de secretos compatibles, consulta Patrones de examen de secretos admitidos. |

provider:PROVIDER-NAME | Muestra alertas para un proveedor específico, por ejemplo, provider:github. Para obtener una lista de los asociados compatibles, consulta Patrones de examen de secretos admitidos. |

confidence:high | Muestra alertas para secretos de alta confianza, relacionados con los secretos admitidos y los patrones personalizados. Para obtener una lista de los patrones compatibles, consulta Patrones de examen de secretos admitidos. |

confidence:other | Muestra alertas para patrones que no son de proveedor, como claves privadas. Para obtener una lista de los patrones que no son de proveedor compatibles, consulta Patrones de examen de secretos admitidos. |