Hinweis

Auf GitHub Enterprise Server gehostete Runner werden aktuell nicht auf GitHub unterstützt.

Über GitHub Actions-Berechtigungen für deine Organisation

Standardmäßig ist nach Aktivierung von GitHub Actions auf GitHub Enterprise Server in allen Repositorys und in allen Organisationen aktiviert. Du kannst GitHub Actions deaktivieren oder auf Aktionen in deinem Unternehmen beschränken. Weitere Informationen zu GitHub Actions findest du unter Schreiben von Workflows.

Du kannst GitHub Actions für alle Repositories in deiner Organisation aktivieren. Wenn Sie GitHub Actions aktivieren, können Workflows Aktionen in Ihrem Repository und anderen öffentlichen oder internen Repositorys ausführen. Du kannst GitHub Actions für alle Repositorys in deiner Organisation deaktivieren. Wenn Du GitHub Actions deaktivierst, werden keine Workflows in Deinem Repository ausgeführt.

Alternativ kannst du GitHub Actions für alle Repositorys in deiner Organisation aktivieren, aber die Aktionen einschränken, die von einem Workflow ausgeführt werden können.

GitHub Actions-Berechtigungen für deine Organisation verwalten

Du kannst GitHub Actions für alle Repositorys in deiner Organisation deaktivieren oder nur bestimmte Repositorys zulassen. Du kannst auch die Verwendung öffentlicher Aktionen einschränken, sodass Personen nur lokale Aktionen in deinem Unternehmen verwenden können.

Hinweis

Möglicherweise können Sie diese Einstellungen nicht verwalten, wenn Ihre Organisation von einem Unternehmen verwaltet wird, das über eine übergeordnete Richtlinie verfügt. Weitere Informationen finden Sie unter Erzwingen von Richtlinien für GitHub Actions in Ihrem Unternehmen.

-

Klicke in der rechten oberen Ecke von GitHub auf dein Profilbild und dann auf Your organizations.

-

Wählen Sie eine Organisation aus, indem Sie darauf klicken.

-

Klicke unter dem Organisationsnamen auf Settings. Wenn die Registerkarte „Einstellungen“ nicht angezeigt wird, wähle im Dropdownmenü die Option Einstellungen aus.

-

Klicke in der linken Randleiste auf Actions und dann auf General.

-

Wähle unter „Richtlinien“ eine Option aus.

Wenn du Ausgewählte Aktionen zulassen auswählst, werden Aktionen innerhalb deines Unternehmens zugelassen, und es stehen zusätzliche Optionen zur Verfügung, um andere spezifische Aktionen zuzulassen. Weitere Informationen findest du unter Zulassen der Ausführung ausgewählter Aktionen.

Wenn du Require actions to be pinned to a full-length commit SHA festlegst, müssen alle Aktionen an einen vollständigen Commit-SHA angeheftet werden, damit diese verwendet werden können. Das schließt Aktionen deines Unternehmens und durch GitHub erstellte Aktionen ein. Weitere Informationen findest du unter Referenz zur sicheren Verwendung.

-

Klicke auf Speichern.

Zulassen ausgewählter Aktionen

Wenn du Ausgewählte Aktionen zulassen auswählst, werden lokale Aktionen zugelassen, und du verfügst über zusätzliche Optionen, andere spezifische Aktionen zu erlauben:

Hinweis

Möglicherweise kannst du diese Einstellungen nicht verwalten, wenn deine Organisation über eine Außerkraftsetzungsrichtlinie verfügt oder von einem Unternehmen mit einer Außerkraftsetzungsrichtlinie verwaltet wird. Weitere Informationen findest du unter Deaktivieren oder Einschränken von GitHub Actions für Ihre Organisation oder Erzwingen von Richtlinien für GitHub Actions in Ihrem Unternehmen.

-

**Von GitHub erstellte Aktionen zulassen:** Du kannst allen von GitHub erstellten Aktionen die Möglichkeit bieten, von Workflows verwendet zu werden. Aktionen, die durch GitHub erstellt wurden, befinden sich in den Organisationen `actions` und `github`. Weitere Informationen findest du unter den [`actions`](https://github.com/actions) und [`github`](https://github.com/github) Organisationen. -

**Marketplace-Aktionen von verifizierten Erstellern zulassen:** Diese Option ist verfügbar, wenn du GitHub Connect aktiviert und mit GitHub Actions konfiguriert hast. Weitere Informationen findest du unter [AUTOTITLE](/admin/github-actions/managing-access-to-actions-from-githubcom/enabling-automatic-access-to-githubcom-actions-using-github-connect). Du kannst allen GitHub Marketplace Aktionen, die von verifizierten Erstellern erstellt wurden, die Möglichkeit bieten, von Workflows verwendet zu werden. Wenn GitHub die Ersteller*innen der Aktion als Partnerorganisation verifiziert hat, wird der Badge <svg version="1.1" width="16" height="16" viewBox="0 0 16 16" class="octicon octicon-verified" aria-label="The verified badge" role="img"><path d="m9.585.52.929.68c.153.112.331.186.518.215l1.138.175a2.678 2.678 0 0 1 2.24 2.24l.174 1.139c.029.187.103.365.215.518l.68.928a2.677 2.677 0 0 1 0 3.17l-.68.928a1.174 1.174 0 0 0-.215.518l-.175 1.138a2.678 2.678 0 0 1-2.241 2.241l-1.138.175a1.17 1.17 0 0 0-.518.215l-.928.68a2.677 2.677 0 0 1-3.17 0l-.928-.68a1.174 1.174 0 0 0-.518-.215L3.83 14.41a2.678 2.678 0 0 1-2.24-2.24l-.175-1.138a1.17 1.17 0 0 0-.215-.518l-.68-.928a2.677 2.677 0 0 1 0-3.17l.68-.928c.112-.153.186-.331.215-.518l.175-1.14a2.678 2.678 0 0 1 2.24-2.24l1.139-.175c.187-.029.365-.103.518-.215l.928-.68a2.677 2.677 0 0 1 3.17 0ZM7.303 1.728l-.927.68a2.67 2.67 0 0 1-1.18.489l-1.137.174a1.179 1.179 0 0 0-.987.987l-.174 1.136a2.677 2.677 0 0 1-.489 1.18l-.68.928a1.18 1.18 0 0 0 0 1.394l.68.927c.256.348.424.753.489 1.18l.174 1.137c.078.509.478.909.987.987l1.136.174a2.67 2.67 0 0 1 1.18.489l.928.68c.414.305.979.305 1.394 0l.927-.68a2.67 2.67 0 0 1 1.18-.489l1.137-.174a1.18 1.18 0 0 0 .987-.987l.174-1.136a2.67 2.67 0 0 1 .489-1.18l.68-.928a1.176 1.176 0 0 0 0-1.394l-.68-.927a2.686 2.686 0 0 1-.489-1.18l-.174-1.137a1.179 1.179 0 0 0-.987-.987l-1.136-.174a2.677 2.677 0 0 1-1.18-.489l-.928-.68a1.176 1.176 0 0 0-1.394 0ZM11.28 6.78l-3.75 3.75a.75.75 0 0 1-1.06 0L4.72 8.78a.751.751 0 0 1 .018-1.042.751.751 0 0 1 1.042-.018L7 8.94l3.22-3.22a.751.751 0 0 1 1.042.018.751.751 0 0 1 .018 1.042Z"></path></svg> neben der Aktion auf dem GitHub Marketplace angezeigt. -

**Erlaube oder blockiere bestimmte Aktionen:** Du kannst Workflows die Möglichkeit bieten, Aktionen in bestimmten Organisationen und Repositories zu verwenden. Angegebene Aktionen können nicht auf mehr als 1000 festgelegt werden.Um den Zugriff auf bestimmte Tags oder Commit-SHA-Werte einer Aktion einzuschränken, verwende dieselbe Syntax, die im Workflow genutzt wird, um die Aktion auszuwählen.

- Für eine Aktion ist die Syntax

OWNER/REPOSITORY@TAG-OR-SHA. Verwende beispielsweiseactions/javascript-action@v1.0.1zum Auswählen eines Tags oderactions/javascript-action@a824008085750b8e136effc585c3cd6082bd575fzum Auswählen eines SHA-Werts. Weitere Informationen finden Sie unter Verwenden von vordefinierten Bausteinen im Workflow.

Du kannst das Platzhalterzeichen

*verwenden, um Muster abzugleichen. Um beispielsweise alle Aktionen in Organisationen zu erlauben, die mitspace-orgbeginnen, kannst duspace-org*/*angeben. Um alle Aktionen in Repositorys zu erlauben, die mit „octocat“ beginnen, kannst du*/octocat**@*verwenden. Weitere Informationen zur Verwendung des*Platzhalters findest du unter Workflowsyntax für GitHub Actions.Verwende

,, um Muster zu trennen. Um beispielsweise alle Aktionen aus den Organisationenoctocatundoctokitzuzulassen, kannst duoctocat/*, octokit/*angeben.Verwende das Präfix

!, um Muster zu blockieren. Um beispielsweise alle Aktionen aus der Organisationspace-orgzuzulassen, bestimmte Aktionen wiespace-org/actionjedoch zu blockieren, kannst duspace-org/*, !space-org/action@*angeben. Standardmäßig sind nur Aktionen zulässig, die in der Liste angegeben sind. Um alle Aktionen zuzulassen und gleichzeitig bestimmte Aktionen zu blockieren, kannst du*, !space-org/action@*angeben. - Für eine Aktion ist die Syntax

Dieses Verfahren veranschaulicht, wie der Liste bestimmte Aktionen hinzugefügt werden.

-

Klicke in der rechten oberen Ecke von GitHub auf dein Profilbild und dann auf Your organizations.

-

Wählen Sie eine Organisation aus, indem Sie darauf klicken.

-

Klicke unter dem Organisationsnamen auf Settings. Wenn die Registerkarte „Einstellungen“ nicht angezeigt wird, wähle im Dropdownmenü die Option Einstellungen aus.

-

Klicke in der linken Randleiste auf Actions und dann auf General.

-

Wähle unter „Richtlinien“ Ausgewählte Aktionen zulassen aus, und füge der Liste deine erforderlichen Aktionen hinzu.

-

Klicke auf Speichern.

Beschränken der Verwendung von selbstgehosteten Runnern

Es gibt keine Garantie, dass selbstgehostete Runner für GitHub auf kurzlebigen, bereinigten VMs gehostet werden. Infolgedessen können sie durch nicht vertrauenswürdigen Code in einem Workflow kompromittiert werden.

Ebenso können alle Benutzerinnen, die das Repository forken und Pull Requests starten können (üblicherweise Benutzerinnen mit Lesezugriff auf das Repository), die selbstgehostete Runnerumgebung kompromittieren. Dabei kann u. a. auf Geheimnisse und das GITHUB_TOKEN zugegriffen werden, über das abhängig von den Einstellungen Schreibzugriff auf das Repository erlangt werden kann. Wenngleich der Zugriff auf Umgebungsgeheimnisse in Workflows durch die Verwendung von Umgebungen und erforderlichen Prüfungen gesteuert werden kann, werden diese Workflows nicht in einer isolierten Umgebung ausgeführt. Folglich müssen bei Ausführung in einem selbstgehosteten Runner dieselben Risiken berücksichtigt werden.

Aus diesen und anderen Gründen solltest du möglicherweise verhindern, dass Personen selbstgehostete Runner auf Repositoryebene erstellen.

Hinweis

Wenn deine Organisation zu einem Unternehmen gehört, wurde die Erstellung von selbst gehosteten Runnern auf Repository-Ebene möglicherweise als unternehmensweite Einstellung deaktiviert. In diesem Fall kannst du keine selbstgehosteten Runner auf Repositoryebene in deinen Organisationseinstellungen aktivieren. Weitere Informationen finden Sie unter Erzwingen von Richtlinien für GitHub Actions in Ihrem Unternehmen.

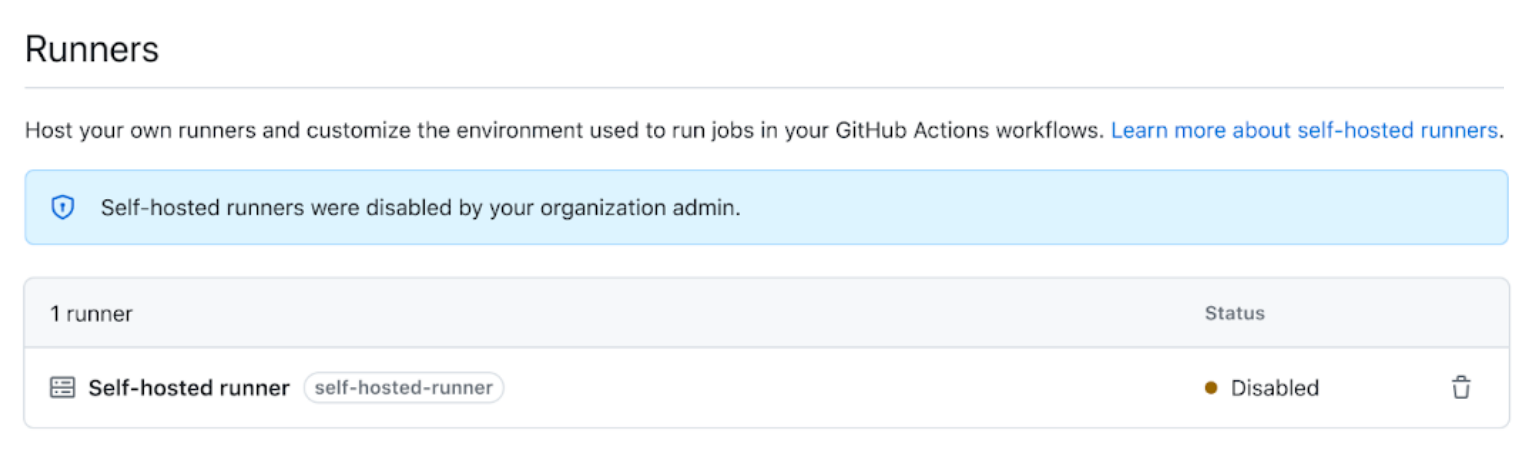

Falls ein Repository bereits über selbstgehostete Runner verfügt, wenn du deren Verwendung deaktivierst, werden diese mit dem Status „Deaktiviert“ aufgeführt, und ihnen werden keine neuen Workflowaufträge zugewiesen.

Hinweis

Wenn die Erstellung selbstgehosteter Runner auf Repositoryebene deaktiviert ist, können Workflows weiterhin auf selbstgehostete Runner auf Unternehmens- oder Organisationsebene zugreifen.

-

Klicke in der rechten oberen Ecke von GitHub auf dein Profilbild und dann auf Your organizations.

-

Wählen Sie eine Organisation aus, indem Sie darauf klicken.

-

Klicke unter dem Organisationsnamen auf Settings. Wenn die Registerkarte „Einstellungen“ nicht angezeigt wird, wähle im Dropdownmenü die Option Einstellungen aus.

-

Klicke in der linken Randleiste auf Actions und dann auf General.

-

Verwenden das Dropdownmenü unter „Runner“, um deine bevorzugte Einstellung auszuwählen:

- Alle Repositorys: Selbstgehostete Runner können für jedes Repository in deiner Organisation verwendet werden.

- Ausgewählte Repositorys: Selbstgehostete Runner können nur für die von dir ausgewählten Repositorys verwendet werden.

- Deaktiviert: Selbstgehostete Runner können auf Repositoryebene nicht erstellt werden.

-

Wenn du Ausgewählte Repositorys ausgewählt hast:

- Wähle aus.

- Aktiviere die Kontrollkästchen der Repositorys, für die du selbstgehostete Runner zulassen möchtest.

- Klicken Sie auf Repositories auswählen.

Aktivieren von Workflows für private Repository-Forks

Wenn du für deine privaten Repositorys Forks verwendest, kannst du Richtlinien konfigurieren, die steuern, wie Benutzer Workflows für pull_request-Ereignisse ausführen können. Du kannst diese Richtlinieneinstellungen für dein Unternehmen, Organisationen oder Repositorys konfigurieren. Dies ist jedoch nur für private und interne Repositorys verfügbar.

Wenn eine Richtlinie für ein Unternehmen deaktiviert ist, kann sie für Organisationen nicht aktiviert werden. Wenn eine Richtlinie für eine Organisation deaktiviert ist, kann sie für Repositorys nicht aktiviert werden. Wenn eine Organisation eine Richtlinie aktiviert, kann die Richtlinie für einzelne Repositorys deaktiviert werden.

- Ausführen von Workflows aus Fork-Pull Requests: Ermöglicht Benutzern das Ausführen von Workflows aus Fork-Pull Requests mit einem

GITHUB_TOKENmit ausschließlicher Leseberechtigung und ohne Zugriff auf geheime Schlüssel. - Senden von Schreibtoken an Workflows aus Pull Requests: Ermöglicht Pull Requests aus Forks die Verwendung eines

GITHUB_TOKENmit Schreibberechtigung. - Senden von Geheimnissen an Workflows aus Pull Requests: Stellt dem Pull Request alle Geheimnisse zur Verfügung.

- Genehmigung für Fork-Pull Request-Workflows erforderlich: Workflows, die ohne Schreibberechtigung für Pull Requests von Projektmitarbeiter*innen ausgeführt werden, müssen von einer Person mit Schreibberechtigung genehmigt werden, bevor sie ausgeführt werden können.

Konfigurieren der privaten Forkrichtlinie für eine Organisation

-

Klicke in der rechten oberen Ecke von GitHub auf dein Profilbild und dann auf Your organizations.

-

Wählen Sie eine Organisation aus, indem Sie darauf klicken.

-

Klicke unter dem Organisationsnamen auf Settings. Wenn die Registerkarte „Einstellungen“ nicht angezeigt wird, wähle im Dropdownmenü die Option Einstellungen aus.

-

Klicke in der linken Randleiste auf Actions und dann auf General.

-

Wähle unter Pull Request-Workflows forken deine Optionen aus.

-

Klicke auf Speichern, um die Einstellung zu übernehmen.

Festlegen der Berechtigungen von GITHUB_TOKEN für deine Organisation

Du kannst die Standardberechtigungen festlegen, die dem GITHUB_TOKEN erteilt werden. Weitere Informationen zum GITHUB_TOKEN findest du unter Verwenden von GITHUB_TOKEN für die Authentifizierung in Workflows. Du kannst eine eingeschränkte Gruppe von Berechtigungen als Standard festlegen oder freizügige Einstellungen vornehmen.

Du kannst die Standardberechtigungen für GITHUB_TOKEN in den Einstellungen für deine Organisation oder deine Repositorys festlegen. Wenn du in den Einstellungen deiner Organisation eine restriktive Option als den Standard festlegst, wird dieselbe Option auch in den Einstellungen für Repositorys innerhalb deiner Organisation ausgewählt, und die freizügige Option wird deaktiviert. Wenn deine Organisation zu einem GitHub Enterprise-Konto gehört und der einschränkendere Standard in den Unternehmenseinstellungen ausgewählt wurde, kannst du in den Organisationseinstellungen nicht die freizügigere Standardeinstellung auswählen.

Jeder mit Schreibzugriff auf ein Repository kann die dem GITHUB_TOKEN erteilten Berechtigungen ändern und Zugriff nach Bedarf hinzufügen oder entfernen, indem er den permissions-Schlüssel in der Workflowdatei bearbeitet. Weitere Informationen findest du unter permissions.

Konfigurieren der GITHUB_TOKEN-Standardberechtigungen

Wenn du eine neue Organisation erstellst, wird das Set standardmäßig von den Einstellungen übernommen, die in den Unternehmenseinstellungen festgelegt sind.

-

Klicke in der rechten oberen Ecke von GitHub auf dein Profilbild und dann auf Your profile.

-

Klicke in der rechten oberen Ecke von GitHub auf dein Profilbild und dann auf Your organizations.

-

Wählen Sie eine Organisation aus, indem Sie darauf klicken.

-

Klicke unter dem Organisationsnamen auf Settings. Wenn die Registerkarte „Einstellungen“ nicht angezeigt wird, wähle im Dropdownmenü die Option Einstellungen aus.

-

Klicke in der linken Randleiste auf Actions und dann auf General.

-

Wähle unter „Workflow permissions“ aus, ob

GITHUB_TOKENLese- und Schreibzugriff für alle Berechtigungen (permissive Einstellung) oder nur Lesezugriff für diecontents- undpackages-Berechtigungen (eingeschränkte Einstellung) haben soll. -

Klicke auf Save (Speichern), um die Einstellungen zu übernehmen.

Verhindern, dass GitHub Actions Pullanforderungen erstellen oder genehmigen

Du kannst zulassen oder verhindern, dass GitHub Actions-Workflows Pull Requests erstellen oder genehmigen.

Wenn du eine neue Organisation erstellst, dürfen Workflows standardmäßig keine Pull Requests erstellen oder genehmigen.

-

Klicke in der rechten oberen Ecke von GitHub auf dein Profilbild und dann auf Your profile.

-

Klicke in der rechten oberen Ecke von GitHub auf dein Profilbild und dann auf Your organizations.

-

Wählen Sie eine Organisation aus, indem Sie darauf klicken.

-

Klicke unter dem Organisationsnamen auf Settings. Wenn die Registerkarte „Einstellungen“ nicht angezeigt wird, wähle im Dropdownmenü die Option Einstellungen aus.

-

Klicke in der linken Randleiste auf Actions und dann auf General.

-

Verwenden Sie unter "Workflowberechtigungen" die Allow-GitHub Actions zum Erstellen und Genehmigen von Pullanforderungen, um zu konfigurieren, ob

GITHUB_TOKENPullanforderungen erstellen und genehmigen kann. -

Klicke auf Save (Speichern), um die Einstellungen zu übernehmen.

Verwalten des Cache für GitHub Actions für deine Organisation

Organisationsadmins können den Cachespeicher für alle Repositorys in der Organisation anzeigen und verwaltenGitHub Actions.

Anzeigen des Cache-Speichers von GitHub Actions nach Repository

Für jedes Repository in deiner Organisation kannst du einsehen, wie viel Cache ein Repository verwendet, wie viele aktive Caches vorhanden sind und ob ein Repository fast die gesamte Cachegröße nutzt. Weitere Informationen zur Cachenutzung und -entfernung findest du unter Referenz zum Zwischenspeichern von Abhängigkeiten.

-

Klicke in der rechten oberen Ecke von GitHub auf dein Profilbild und dann auf Your profile.

-

Klicke in der rechten oberen Ecke von GitHub auf dein Profilbild und dann auf Your organizations.

-

Wählen Sie eine Organisation aus, indem Sie darauf klicken.

-

Klicke unter dem Organisationsnamen auf Settings. Wenn die Registerkarte „Einstellungen“ nicht angezeigt wird, wähle im Dropdownmenü die Option Einstellungen aus.

-

Klicke in der linken Randleiste auf Actions und dann auf Caches.

-

Überprüfen Sie die Liste der Repositories, um Informationen über deren Caches für GitHub Actions zu erhalten. Du kannst auf einen Repositorynamen klicken, um weitere Details zu den Caches des Repositorys anzuzeigen.

Konfigurieren des Cache-Speichers von GitHub Actions für deine Organisation

Standardmäßig ist der gesamte Cachespeicher, den GitHub Actions im externen Speicher für GitHub verwendet, auf 10 GB pro Repository beschränkt. Die maximal zulässige Größe, die für ein Repository festgelegt werden kann, beträgt 25 GB.

Du kannst die Größenbeschränkung für Caches für GitHub Actions konfigurieren, die auf jedes Repository in deiner Organisation angewendet wird. Die Cachegrößenbeschränkung für eine Organisation darf den in der Unternehmensrichtlinie festgelegten Grenzwert für die Cachegröße nicht überschreiten. Repositoryadministrator*innen können in ihren Repositorys einen niedrigeren Grenzwert festlegen.

-

Klicke in der rechten oberen Ecke von GitHub auf dein Profilbild und dann auf Your profile.

-

Klicke in der rechten oberen Ecke von GitHub auf dein Profilbild und dann auf Your organizations.

-

Wählen Sie eine Organisation aus, indem Sie darauf klicken.

-

Klicke unter dem Organisationsnamen auf Settings. Wenn die Registerkarte „Einstellungen“ nicht angezeigt wird, wähle im Dropdownmenü die Option Einstellungen aus.

-

Klicke in der linken Randleiste auf Actions und dann auf General.

-

Gib unter Größenlimit für Cache einen neuen Wert ein.

-

Klicke auf Speichern, um die Änderungen zu übernehmen.