Informationen zu Warnungstypen

Es gibt Arten von Warnungen zur Geheimnisüberprüfung:

Warnungen zum Geheimnis-Scanning:** Werden den Benutzern auf der **<svg version="1.1" width="16" height="16" viewBox="0 0 16 16" class="octicon octicon-shield" aria-label="shield" role="img"><path d="M7.467.133a1.748 1.748 0 0 1 1.066 0l5.25 1.68A1.75 1.75 0 0 1 15 3.48V7c0 1.566-.32 3.182-1.303 4.682-.983 1.498-2.585 2.813-5.032 3.855a1.697 1.697 0 0 1-1.33 0c-2.447-1.042-4.049-2.357-5.032-3.855C1.32 10.182 1 8.566 1 7V3.48a1.75 1.75 0 0 1 1.217-1.667Zm.61 1.429a.25.25 0 0 0-.153 0l-5.25 1.68a.25.25 0 0 0-.174.238V7c0 1.358.275 2.666 1.057 3.86.784 1.194 2.121 2.34 4.366 3.297a.196.196 0 0 0 .154 0c2.245-.956 3.582-2.104 4.366-3.298C13.225 9.666 13.5 8.36 13.5 7V3.48a.251.251 0 0 0-.174-.237l-5.25-1.68ZM8.75 4.75v3a.75.75 0 0 1-1.5 0v-3a.75.75 0 0 1 1.5 0ZM9 10.5a1 1 0 1 1-2 0 1 1 0 0 1 2 0Z"></path></svg> Security** Registerkarte des Repositorys gemeldet, wenn ein unterstütztes Geheimnis im Repository erkannt wird.

- Pushschutzwarnungen: Wird benutzern auf der Security Registerkarte des Repositorys gemeldet, wenn ein Mitwirkender den Pushschutz umgeht.

Informationen zu Warnungen zur Geheimnisüberprüfung

Wenn du secret scanning für ein Repository aktivierst oder Commits in ein Repository pushst, wobei secret scanning aktiviert ist, überprüft GitHub den Inhalt auf Geheimnisse, die mit von Dienstanbietern definierten Mustern sowie jeglichen benutzerdefinierten Mustern, die in deinem Unternehmen, deiner Organisation oder deinem Repository definiert sind, übereinstimmen.

Wenn secret scanning ein Geheimnis erkennt, generiert GitHub eine Warnung.

GitHub zeigt eine Warnung auf der **<svg version="1.1" width="16" height="16" viewBox="0 0 16 16" class="octicon octicon-shield" aria-label="shield" role="img"><path d="M7.467.133a1.748 1.748 0 0 1 1.066 0l5.25 1.68A1.75 1.75 0 0 1 15 3.48V7c0 1.566-.32 3.182-1.303 4.682-.983 1.498-2.585 2.813-5.032 3.855a1.697 1.697 0 0 1-1.33 0c-2.447-1.042-4.049-2.357-5.032-3.855C1.32 10.182 1 8.566 1 7V3.48a1.75 1.75 0 0 1 1.217-1.667Zm.61 1.429a.25.25 0 0 0-.153 0l-5.25 1.68a.25.25 0 0 0-.174.238V7c0 1.358.275 2.666 1.057 3.86.784 1.194 2.121 2.34 4.366 3.297a.196.196 0 0 0 .154 0c2.245-.956 3.582-2.104 4.366-3.298C13.225 9.666 13.5 8.36 13.5 7V3.48a.251.251 0 0 0-.174-.237l-5.25-1.68ZM8.75 4.75v3a.75.75 0 0 1-1.5 0v-3a.75.75 0 0 1 1.5 0ZM9 10.5a1 1 0 1 1-2 0 1 1 0 0 1 2 0Z"></path></svg> Security** Registerkarte des Repositorys an.

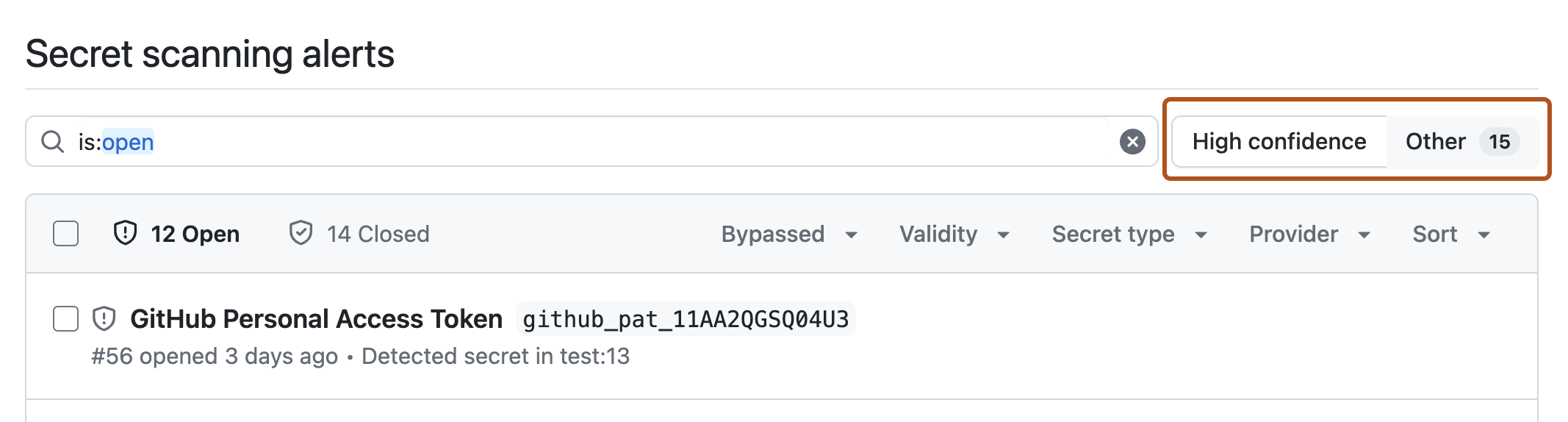

Um Sie dabei zu unterstützen, Warnungen effektiver zu priorisieren, trennt GitHub Warnungen in zwei Listen:

- Warnungen mit hohem Vertrauensniveau.

- Andere Warnungen.

Liste über Warnungen mit hoher Vertrauenswürdigkeit

Die Liste über Warnungen mit „hoher Vertrauenswürdigkeit“ zeigt Warnungen an, die sich auf unterstützte Muster und angegebene benutzerdefinierte Muster beziehen. Diese Liste ist immer die Standardansicht für die Warnungsseite.

Liste anderer Warnungen

In der Liste "Andere" Warnungen werden Warnungen angezeigt, die sich auf Nichtanbietermuster (z. B. private Schlüssel) erkannt wurden. Diese Arten von Warnungen haben eine höhere Rate falsch positiver Ergebnisse.

Darüber hinaus Warnungen, die in diese Kategorie fallen:

- Sind in der Menge auf 5000 Warnungen pro Repository begrenzt (dies umfasst offene und geschlossene Warnungen).

- Werden nicht in den Zusammenfassungsansichten für die Sicherheitsübersicht angezeigt, nur in der Ansicht „Secret scanning”.

- Nur die ersten fünf erkannten Speicherorte werden für Nicht-Anbietermuster auf GitHub angezeigt angezeigt.

Um GitHub nach nicht-anbieterspezifischen Mustern zu suchen, müssen Sie zuerst die Funktionen für Ihr Repository oder Ihre Organisation aktivieren. Weitere Informationen finden Sie unter Aktivieren der Geheimnisüberprüfung für Nicht-Anbietermuster und .

Wenn der Zugriff auf eine Ressource gekoppelte Anmeldeinformationen erfordert, löst die Überprüfung des Geheimnisses nur dann eine Warnung aus, wenn beide Teile der Kopplung in derselben Datei erkannt werden. So wird sichergestellt, dass die wichtigsten Lecks nicht hinter Informationen über partielle Lecks versteckt bleiben. Der Paarabgleich hilft auch dabei, falsch positive Ergebnisse zu reduzieren, da beide Elemente eines Paares zusammen verwendet werden müssen, um auf die Ressource des Anbieters zuzugreifen.

Informationen zu Pushschutzwarnungen

Push-Schutz überprüft Push-Scans auf unterstützte geheime Schlüssel. Wenn der Push-Schutz einen unterstützten geheimen Schlüssel erkennt, wird der Push blockiert. Wenn ein Mitwirkender den Pushschutz umgeht, um einen geheimen Schlüssel an das Repository zu übertragen, wird eine Pushschutzwarnung generiert und auf der Security Registerkarte des Repositorys angezeigt. Um alle Push-Schutzwarnungen für ein Repository anzuzeigen, müssen Sie nach bypassed: true auf der Warnungsseite filtern. Weitere Informationen finden Sie unter Anzeigen und Filtern von Warnungen aus der Secrets-Überprüfung.

Wenn der Zugriff auf eine Ressource gekoppelte Anmeldeinformationen erfordert, löst die Überprüfung des Geheimnisses nur dann eine Warnung aus, wenn beide Teile der Kopplung in derselben Datei erkannt werden. So wird sichergestellt, dass die wichtigsten Lecks nicht hinter Informationen über partielle Lecks versteckt bleiben. Der Paarabgleich hilft auch dabei, falsch positive Ergebnisse zu reduzieren, da beide Elemente eines Paares zusammen verwendet werden müssen, um auf die Ressource des Anbieters zuzugreifen.

Hinweis

Ältere Versionen bestimmter Token werden möglicherweise nicht vom Pushschutz unterstützt, da diese Token mehr falsch positive Ergebnisse generieren könnten als die neueste Version. Der Pushschutz gilt möglicherweise auch nicht für Legacytoken. Für Token wie Azure Storage-Schlüssel unterstützt GitHub nur _kürzlich erstellte_ Token, also keine Token, die den Legacymustern entsprechen. Weitere Informationen zu Pushschutzbeschränkungen finden Sie unter [AUTOTITLE](/code-security/how-tos/secure-your-secrets/troubleshooting-secret-scanning#push-protection-and-pattern-versions).