권장하는 기본 설정으로 code scanning을 사용하기 시작하는 것이 좋습니다. 처음 기본 설정을 구성한 후에는 기본 설정이 어떻게 작동하는지 확인하고 code scanning 요구 사항에 맞게 사용자 지정할 수 있습니다. 자세한 내용은 코드 검색을 위한 설정 유형 정보을(를) 참조하세요.

사전 요구 사항

리포지토리는 다음과 같은 경우 기본 설정에 적합합니다 code scanning .

- GitHub Actions이(가) 가동되었습니다.

- GitHub Advanced Security가 사용됩니다.

리포지토리에 대한 기본 설정 구성

참고

리포지토리에서 모든 CodeQL 지원 언어에 대한 분석이 실패할 경우, 기본 설정은 여전히 활성화되지만 검사를 실행하거나 GitHub Actions 분을 사용하지 않습니다. 이는 리포지토리에 또 다른 CodeQL 지원 언어가 추가되거나 기본 설정이 수동으로 다시 구성되고, CodeQL 지원 언어의 분석이 성공할 때까지 유지됩니다.

-

GitHub에서 리포지토리의 기본 페이지로 이동합니다.

참고

포크에서 기본 설정을 구성하는 경우, 먼저 GitHub Actions를 활성화해야 합니다. GitHub Actions를 활성화하려면 리포지토리 이름에서 작업을 클릭하고 워크플로를 이해했으므로 계속 진행하여 활성화합니다를 클릭합니다. 이렇게 하면 포크의 기존 워크플로가 모두 활성화됩니다.

-

리포지토리 이름 아래에서 Settings를 클릭합니다. "설정" 탭이 표시되지 않으면 드롭다운 메뉴를 선택한 다음 설정을 클릭합니다.

-

사이드바의 "Security" 섹션에서 Code security and analysis 를 클릭합니다.

-

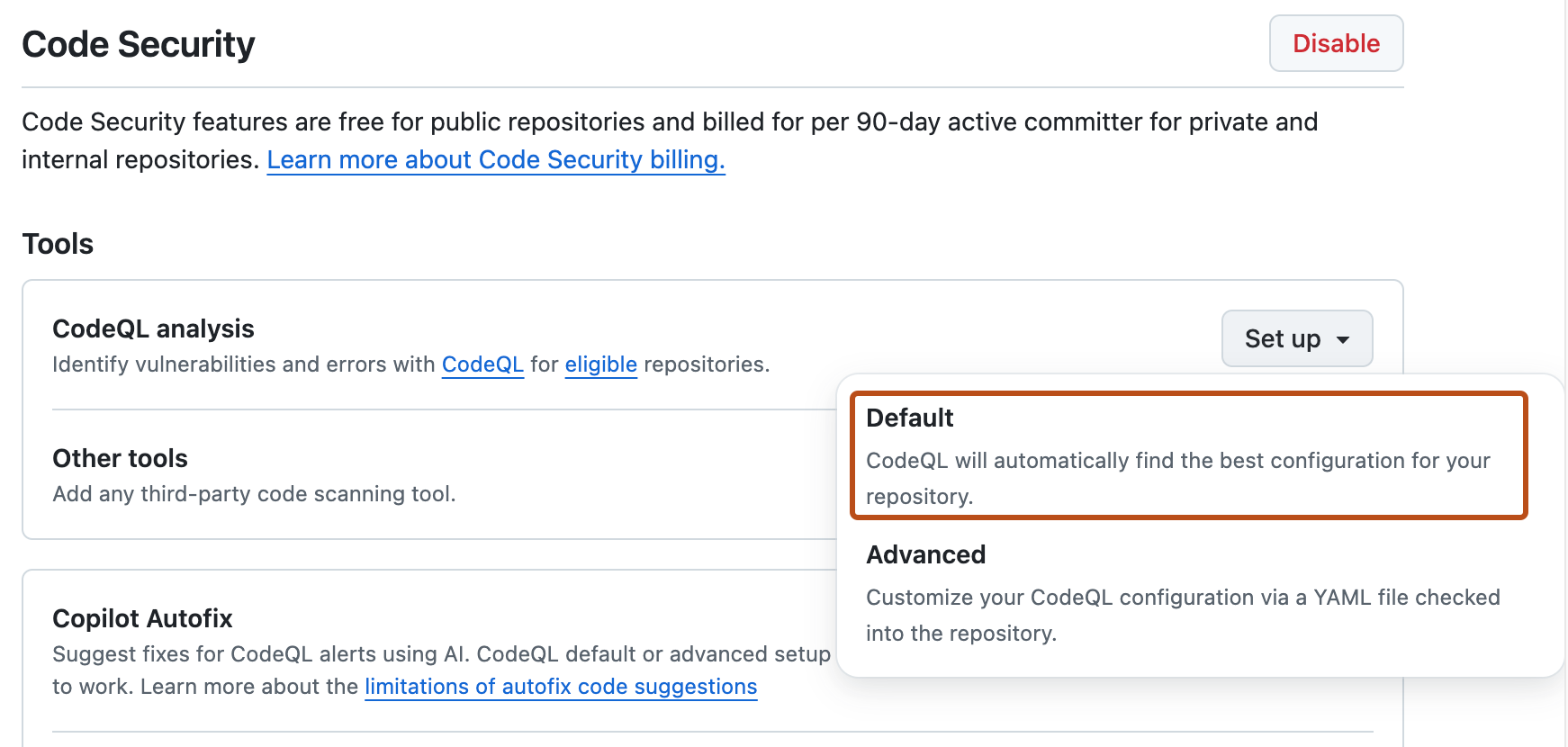

"Code scanning" 섹션에서 Set up을 선택한 다음, Default를 클릭합니다.

그런 다음 기본 설정에서 자동으로 만든 구성을 요약하는 CodeQL "code scanning기본 구성" 대화 상자가 표시됩니다.

-

필요에 따라 설정을 사용자 지정 code scanning 하려면 편집을 클릭합니다****.

- 기본 설정에서 수행되는 분석에 언어를 추가하거나 제거하려면 “언어” 섹션에서 해당 언어를 선택하거나 선택을 취소하세요.

- 사용하려는 쿼리 그룹을 지정 CodeQL 하려면 "쿼리 도구 모음" 섹션에서 원하는 쿼리 그룹을 선택합니다.

-

기본 설정을 위해 리포지토리의 설정을 검토한 후, 활성화 CodeQL 버튼을 클릭합니다. 이렇게 하면 새로 자동 생성된 구성을 테스트하는 워크플로가 트리거됩니다.

참고

고급 설정에서 기본 설정으로 전환하는 경우 기본 설정이 기존 code scanning 구성을 재정의한다는 경고가 표시됩니다. 이 경고는 기본 설정이 기존 워크플로 파일을 사용하지 않도록 설정하고 분석 API 업로드를 차단 CodeQL 함을 의미합니다.

-

설정을 활성화한 후 기본 설정 구성을 보려면 을 선택하고 구성CodeQL 보기를 클릭합니다.

참고

기본 설정이 활성화된 리포지토리에서 6개월 동안 푸시 및 끌어오기 요청이 발생하지 않을 경우, 주간 일정이 비활성화되어 GitHub Actions 분을 절약할 수 있습니다.

기본 설정에 러너 할당

참고

Code scanning 는 기본 설정이 활성화되었을 때 할당된 러너를 확인합니다. 기본 설정을 이미 실행 중인 리포지토리에 실행기가 할당되면, 실행기 사용을 시작하려면 기본 설정을 비활성화한 다음 다시 활성화해야 합니다. 실행기를 추가하고 이를 사용하기 시작하려면, 기본 설정을 비활성화하고 다시 활성화할 필요 없이 구성을 수동으로 변경할 수 있습니다.

자체 호스팅 러너에 레이블 지정하기

기본 설정에 자체 호스팅 실행기를 할당하려면 기본 레이블입니다code-scanning. 자체 호스팅 실행기에 레이블을 할당하는 방법에 대한 자세한 내용은 자체 호스팅 실행기로 레이블 사용을 참조하세요.

자체 호스팅 실행기에 사용자 지정 레이블을 할당하면, 리포지토리는 code scanning의 기본 설정에 해당 실행기를 사용할 수 있습니다.

자체 호스팅 실행기에 security configurations를 사용하여 code scanning에 레이블을 할당할 수도 있습니다. 사용자 정의 보안 구성 생성하기을(를) 참조하세요.

빌드 지원을 확실히 보장

기본 설정은 none 빌드 모드를 C# 및 Java에 사용하고, 다른 컴파일된 언어에는 autobuild 빌드 모드를 사용합니다. C/C++, C# 및 Swift 분석에 필요한 모든 명령을 실행할 수 있도록 자체 호스팅 실행기를 구성해야 합니다. JavaScript/TypeScript, Go, Ruby, Python 및 Kotlin 코드 분석에는 현재 특별한 구성이 필요하지 않습니다.

다음 단계

구성이 한 번 이상 성공적으로 실행되면, code scanning 경고를 검토하고 해결을 시작할 수 있습니다. 경고에 대한 code scanning 자세한 내용은 AUTOTITLE 및 AUTOTITLE 을 참조 하세요.

기본 설정을 구성한 후에는 기본 설정 code scanning의 작동 방식과 사용자 지정을 위해 수행할 수 있는 다음 단계를 확인할 수 있습니다. 자세한 내용은 코드 검색을 위한 기본 설정 평가을(를) 참조하세요.

도구 상태 페이지에서 구성 code scanning에 대한 자세한 정보를 찾을 수 있습니다. 여기에는 각 스캔에 대한 타임스탬프와 스캔된 파일의 비율이 포함됩니다. 자세한 내용은 코드 검색에 도구 상태 페이지 사용을(를) 참조하세요.

기본 설정을 구성할 때 오류가 발생할 수 있습니다. 특정 오류 문제 해결에 대한 자세한 내용은 코드 검사 분석 오류 문제 해결을(를) 참조하세요.