Vous pouvez rechercher et filtrer analyse des secrets via l’onglet Sécurité de votre référentiel. Pour en savoir plus sur les alertes et les différents types que vous pouvez rencontrer, consultez À propos des alertes d’analyse des secrets.

Affichage des alertes

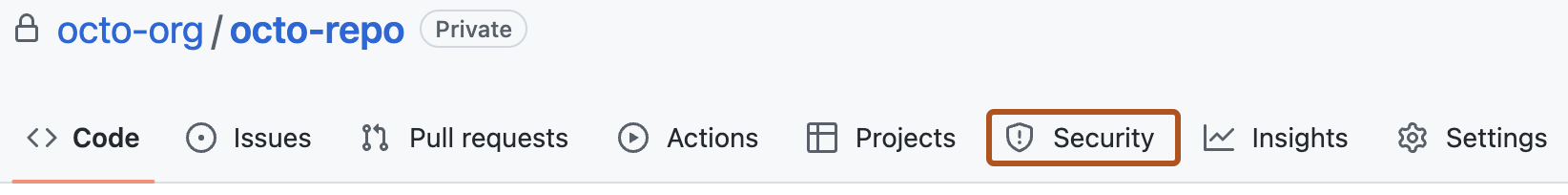

Les alertes pour secret scanning s’affichent sous l’onglet Sécurité du référentiel.

-

Sur GitHub, accédez à la page principale du référentiel.

-

Sous le nom du référentiel, cliquez sur Sécurité. Si vous ne voyez pas l’onglet « Sécurité », sélectionnez le menu déroulant et cliquez sur Sécurité.

-

Dans la barre latérale gauche, sous « Alertes de vulnérabilité », cliquez sur Secret scanning .

-

Vous pouvez également basculer vers « Génériques » pour afficher les alertes relatives aux modèles non fournis par le fournisseur.

-

Sous « Secret scanning », cliquez sur l'alerte que vous souhaitez afficher.

Remarque

Seules les personnes disposant d’autorisations d’administrateur dans le référentiel contenant un secret divulgué peuvent afficher les détails de l’alerte de sécurité et les métadonnées de jeton pour une alerte. Les propriétaires d’entreprise peuvent demander un accès temporaire au référentiel à cet effet.

Filtrage des alertes

Vous pouvez appliquer différents filtres à la liste des alertes pour vous aider à trouver celles qui vous intéressent. Vous pouvez utiliser les menus déroulants au-dessus de la liste des alertes ou entrer les qualificateurs répertoriés dans la table dans la barre de recherche.

| Qualificateur | Descriptif |

|---|---|

bypassed | Affichez les alertes pour les secrets dont la protection des poussées a été contournée (true). Pour plus d’informations, consultez « À propos de la protection lors du push ». |

is | Afficher les alertes ouvertes (open), fermées (closed), trouvées dans un référentiel public (publicly-leaked) ou trouvées dans plusieurs référentiels au sein de la même organisation ou entreprise (multi-repository). |

props | Affichez les alertes pour les référentiels avec un ensemble de propriétés personnalisées (CUSTOM_PROPERTY_NAME) spécifique. Par exemple, props:data_sensitivity:high affiche les résultats pour les référentiels dont la propriété data_sensitivity est définie sur la valeur high. |

provider | Affichez les alertes pour un fournisseur spécifique (PROVIDER-NAME), par exemple provider:github. Pour obtenir la liste des partenaires pris en charge, consultez Modèles de détection de secrets pris en charge. |

repo | Affichez les alertes détectées dans un référentiel (REPOSITORY-NAME) spécifié, par exemple : repo:octo-repository. |

resolution | Affichez les alertes fermées comme « faux positif » (false-positive), « masquées par la configuration » (hidden-by-config), « modèle supprimé » (pattern-deleted), « modèle modifié » (pattern-edited), « révoquées » (revoked), « utilisées dans les tests » (used-in-tests) ou « à ne pas corriger » (wont-fix). |

results | Afficher les alertes pour les secrets pris en charge et les modèles personnalisés (default), ou les modèles non fournisseurs tels que les clés privées (generic). Consultez Modèles de détection de secrets pris en charge. |

secret-type | Affichez les alertes pour un type de secret spécifique (SECRET-NAME), par exemple secret-type:github_personal_access_token. Pour une liste des types de secret pris en charge, consultez Modèles de détection de secrets pris en charge. |

sort | Affichez les alertes de la plus récente à la plus ancienne (created-desc), de la plus ancienne à la plus récente (created-asc), avec la mise à jour la plus récente (updated-desc) ou la mise à jour la moins récente (updated-asc). |

team | Affichez les alertes appartenant aux membres de l’équipe spécifiée, par exemple : team:octocat-dependabot-team. |

topic | Affichez les alertes avec le sujet du dépôt correspondant, par exemple : topic:asdf. |

validity | Affichez les alertes pour les secrets avec une validité spécifique (active, inactive ou unknown). Pour plus d’informations sur les statuts de validité, consultez Évaluation des alertes à partir de l’analyse des secrets. |

Étapes suivantes

-

[AUTOTITLE](/code-security/tutorials/remediate-leaked-secrets/evaluating-alerts)